NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Książkę można zamówić tutaj: https://ksiazka.sekurak.pl/ (więcej informacji tutaj: https://intro.sekurak.pl/). Wysyłkę książki fizycznej realizujemy w październiku 2023. Książka to wspólne dzieło 18 autorów-praktyków, znanych w środowisku bezpieczeństwa IT w Polsce (spis treści prezentujemy na końcu tego wpisu). Kogo powinno zainteresować Wprowadzenie do bezpieczeństwa IT? Spis treści 1. O etyce w hakingu (Gynvael…

Czytaj dalej »

Po długim czasie oczekiwania mamy garść konkretów dotyczących nowej książki sekuraka: Wprowadzenie do bezpieczeństwa IT (Tom I). Preorder planujemy uruchomić około 15 sierpnia 2023, jeśli nie chcesz przegapić startu, to zapisz się na listę poniżej. Książkę można będzie zacząć czytać już za moment, bo wszyscy którzy zapiszą na info o…

Czytaj dalej »

17 lipca ogłosiliśmy konkurs w którym do wygrania były klucze Yubikey od Yubico. Do złamania było 12 hashy ze strony http://recon.zone/hashez.txt. Rozstrzygnięcie nastąpiło 19 lipca w samo południe. Większość uczestników do działania zaprzęgło narzędzie hashcat. I nie, nie chodziło by wykorzystać możliwości wielu kart GPU. Trzeba było wykorzystać narzędzie sprytnie,…

Czytaj dalej »

Niedawno ruszył program cyberbezpieczny samorząd (1.8mld złotych na cyberbezpieczeństwo dla samorządów). W tym miejscu dostępna jest oficjalna ulotka informacyjna. Mamy dla Was kilka propozycji, które można zamieścić we wniosku (szczegóły przesyłamy po kontakcie: szkolenia@securitum.pl lub securitum@securitum.pl). Wszystkie nasze propozycje odpowiadają możliwym wydatkom opisanym na stronie poradnika. Po wstępnym kontakcie i…

Czytaj dalej »

Wakacje już w pełni, ale my nie zwalniamy tempa. Przygotowaliśmy coś specjalnego co powinno zainteresować przede wszystkim programistów, devopsów, pentesterów czy po prostu osoby zainteresowane tematyką bezpieczeństwa aplikacji webowych. Jeżeli chciałbyś całościowo zrozumieć zagadnienie bezpieczeństwa aplikacji webowych, a do tego trochę zaoszczędzić to ten wpis jest właśnie dla Ciebie 😊…

Czytaj dalej »

O problemie donosi miasto Kraków. Jak widać jest tutaj mowa o oszustwie i rekomendacji nieskanowania kodów QR umieszczonych na parkomatach. Najprawdopodobniej link prowadzi do lewej bramki płatności, a uiszczenie tam opłaty spowoduje: uszczuplenie naszego konta i dodatkowy mandat (bo nie zapłaciliśmy przecież za parking). W gorszej sytuacji, ktoś może spróbować…

Czytaj dalej »

Tym razem proponujemy Wam dwa jednogodzinne szkolenia, które możecie zamówić (szkolenia@securitum.pl) w swojej firmie / organizacji – tylko w formie zamkniętej (tj. szkolenie dedykowane tylko dla pracowników Waszej firmy / organizacji). 1. Bezpieczeństwo vs Sztuczna Inteligencja (szkolenie dla osób nietechnicznych, czas trwania: 1h) Sztuczna inteligencja jest z nami już wszędzie….

Czytaj dalej »

Witaj w nowym świecie, gdzie sztuczna inteligencja (AI) i cyberbezpieczeństwo stają się nieodłącznymi elementami Twojej codzienności. Aby pomóc Ci zrozumieć tę niezwykłą dynamikę i wykorzystać jej potencjał, zapraszamy na nasze najnowsze, wnikliwe i ultra praktyczne szkolenie prowadzone przez Tomka Turbę. Wprowadzimy Cię w świat AI, jego zagrożeń i możliwości. Jest…

Czytaj dalej »

Jeśli interesujesz się bezpieczeństwem IT, jesteś na początku swojej cyber-kariery, lub chciałbyś uzupełnić swoją wiedzę w konkretnych obszarach, zapraszamy do Akademii Sekuraka: https://sklep.securitum.pl/sekurak-academy-2023 Jest to cykl przeszło 10+ praktycznych szkoleń z topowymi trenerami (m.in. Grzegorz Tworek, Gynvael Coldwind, Michał Sajdak, Krzysztof Wosiński czy Tomek Turba). Każde szkolenie trwa średnio 2…

Czytaj dalej »

Świat IT zmienia się bardzo szybko. Najlepiej pokazuje to dziejąca się na naszych oczach rewolucja AI. Branża IT jak żadna inna wymaga stałego rozwoju, nauki nowych umiejętności, śledzenia nowinek technologicznych i zwyczajnie nadążania za zmianami. Jakie są kluczowe umiejętności niezbędne do rozwoju w pracy programisty? Przyjrzyj się poniższym kursom: Python…

Czytaj dalej »

OSSEC jest kompletną platformą do monitorowania stanu systemów operacyjnych w sieci oferującą funkcjonalności HIDS, SIEM, monitorowania logów, wykrywania rootkitów oraz sprawdzania integralności plików systemowych. Działa pod wszystkimi popularnymi systemami i co najważniejsze – w wersji podstawowej jest darmowa. Jeżeli nie masz czasu na proaktywną analizę logów systemowych w poszukiwaniu prób…

Czytaj dalej »

TLDR: prowadzimy bezpłatne 2-godzinne szkolenie o cyberbezpieczeństwie (on-line) – agenda i zapisy tutaj. Wakacje zbliżają się wielkimi krokami. Dla dzieci to czas odpoczynku i zabawy, ale dla rodziców i opiekunów czas, w którym dzieci mogą być narażone na dodatkowe zagrożenia. Warto je znać, być na bieżąco i wiedzieć jak im…

Czytaj dalej »

22 maja odbyło się kolejne MEGA Sekurak Hacking Party. Tradycyjnie już działo się sporo, a na naszym serwerze Discord jak zwykle było merytorycznie i wesoło 😊 Zachęcamy do lektury! W weekend przed konferencją zorganizowaliśmy kolejny konkurs CTF (co chyba się stanie naszą kolejną tradycją 😉), w którym udział wzięło ponad…

Czytaj dalej »

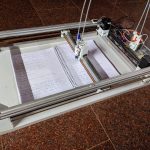

W skrócie, całość bazuje na kilku elementach: Akcja na filmie poniżej: Projekt jak widać ma całkiem niezłą skuteczność. Autor zaproponował małą zgadywankę – która linia została wytworzona maszyną, a która ręcznie? Ciężkie czasy czekają nauczycieli… ~ms

Czytaj dalej »

Przypominamy, że już za tydzień (22 maja 2023, on-line) odbędzie się kolejna edycja Mega Sekurak Hacking Party. Zobaczcie czego możecie się spodziewać :-) Bilety można kupić tutaj: https://sklep.securitum.pl/mega-sekurak-hacking-party-22-maja-2023 Używając kodu: mshp-majznizka-20 macie 20% zniżki na bilety STANDARD. DLA KOGO? Tradycyjnie stawiamy na merytorykę i brak nachalnego marketingu. Mam dla Was aż…

Czytaj dalej »