NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Czy widzisz w adresie na zdjęciu poniżej coś podejrzanego? …wygląda on zupełnie dobrze ✅ a mimo tego ta strona 🔴 wykrada dane. Jak to możliwe? To sprytna technika ataku o nazwie Browser In The Browser (“przeglądarka w przeglądarce”). Świeżą kampanię, która wykorzystuje BITB, opisuje właśnie KNF. 1️⃣ Najpierw do ofiary…

Czytaj dalej »

Jeśli ktoś pasjonuje się cyberbezpieczeństwem, najpewniej słyszał o MITRE. CVE, czy program ATT&CK – za nimi właśnie stoi wspomniana korporacja. Co się wydarzyło? MITRE relacjonuje akcję niemal na jednym wydechu: ❌ Atakujący użyli dwóch podatności 0day w systemie VPN Ivanti (patrz też: zhackowana amerykańska agencja odpowiedzialna za cyberbezpieczeństwo (CISA). Zaatakowali…

Czytaj dalej »

W skrócie: szkolenie przeznaczone jest dla osób technicznych (administratorów sieci/systemów / osób odpowiedzialnych za cyberbezpieczeństwo) oraz osób zajmujące się ochroną danych osobowych. Ale zapraszamy wszystkie osoby zainteresowane bezpieczeństwem IT, które nie boją się garści praktycznych technikaliów. Jeśli pracujesz w dowolnej instytucji rządowej / samorządowej / ochronie zdrowia / służbach mundurowych…

Czytaj dalej »

Mam wrażenie, że mało kto słyszał o open-source’owym projekcie secureCodeBox, spod znaku OWASP. W sumie to się nie dziwię, bo ja pierwszy raz usłyszałem o nim kilka miesięcy temu, kiedy aplikowałem na stanowisko związane z obszarem Application Security, które akurat miało w dodatkowych wymaganiach znajomość tego narzędzia. W rezultacie poznałem…

Czytaj dalej »

Czy Twoi pracownicy odporni są na proste tricki hackerskie? Czym jest ransomware / jak dostaje się do firm i jak się przed tym chronić? Czy da się w prosty sposób sklonować głos szefa? Jakie hasła nie są odporne na złamanie? Jak skutecznie zabezpieczyć Twoje konta w systemach firmowych/prywatnych? Jak sprawdzić…

Czytaj dalej »

TLDR: raport tutaj. Zwykle podczas utwardzania (ang. hardeningu) naszych maszyn powinniśmy pamiętać o włączeniu pełnego szyfrowania dysku oraz o mocnym haśle (min. 15 znaków). Mimo to istnieją sposoby, które atakujący mógłby wykorzystać, aby próbować przełamać te zabezpieczenia. Jednym z nich jest chociażby atak słownikowy (ang. dictionary attack). Natomiast do szczególnie…

Czytaj dalej »![Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]! Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]!](https://sekurak.pl/wp-content/uploads/2024/03/Zrzut-ekranu-2024-03-19-o-22.24.53-150x150.png)

31 Marca przypada Światowy Dzień Backupu. Dzień ten jest corocznym przypomnieniem dla każdego z nas o nieocenionej wartości naszych danych cyfrowych i konieczności ich ochrony. W dzisiejszych czasach, gdy większość naszej pracy, nauki oraz osobistych wspomnień przechowywana jest w formie cyfrowej, a informacja stanowi najcenniejszy zasób, odpowiednie zabezpieczenie danych —…

Czytaj dalej »

W tym tygodniu przygotowaliśmy dla Was dwa otwarte szkolenia (tj. linki są dostępne dla każdego bez zapisywania) w ramach szkoleń bonusowych Sekurak.Academy. Już dziś o godz. 20:00 zapraszamy Was na Nowoczesny survival, czyli reagowanie na zagrożenia we współczesnym świecie, a w najbliższy czwartek (21.03.2024 r. godz. 20:00) na kolejną część…

Czytaj dalej »

W dzisiejszym cyfrowym świecie, gdzie bezpieczeństwo danych staje się priorytetem każdej instytucji finansowej, Bank BGK wyróżnia się swoim zaangażowaniem w ochronę prywatności i bezpieczeństwa swoich klientów. W związku z ciągłym dążeniem do doskonałości, poszukują wyjątkowych talentów w dziedzinie cyberbezpieczeństwa, które dołączą do ich zespołu. Jak wygląda sylwetka idealnego kandydata? Szukamy…

Czytaj dalej »

W środę 28 lutego odbyła się pierwsza część naszego nowego szkolenia Narzędziownik AI, która przed ekrany przyciągnęła na żywo ponad 1300 osób na żywo przy łącznej liczbie zapisanych 2700 (tak, nagranie jest dostępne przez 90 dni). Nasz trener Tomek rozpoczął o czasie, jednak sesja Q&A była tak rozbudowana, że szkolenie…

Czytaj dalej »

Dyrektywa NIS2 to kluczowy instrument regulacyjny Unii Europejskiej, który ma na celu zwiększenie odporności na cyberzagrożenia w całej Europie. Znajomość tego dokumentu jest o tyle istotna, że nakłada on wymogi dotyczące bezpieczeństwa informatycznego na podmioty działające w sektorze usług cyfrowych. Dziś rozmawiamy ze specjalistami z Cisco i Sevenet – Aleksandrem…

Czytaj dalej »

Witaj w nowym świecie, gdzie narzędzia sztucznej inteligencji (AI) stają się nieodłącznymi elementami Twojej codzienności. Aby pomóc Ci zrozumieć tę niezwykłą dynamikę i wykorzystać jej potencjał, zapraszamy na nasze najnowsze, wnikliwe i ultra praktyczne szkolenie prowadzone przez Tomka Turbę. Wprowadzimy Cię w świat AI, opowiemy czym w ogóle jest sztuczna…

Czytaj dalej »

Dobra wiadomość dla wszystkich osób odpowiedzialnych za bezpieczeństwo (lub wdrażanie zasad bezpieczeństwa) w firmach, administratorów systemów, pracowników działów IT czy po prostu wszystkich zainteresowanych tematyką IT security 😊 Wiosną wracamy z jedną z najwyżej ocenianych przez Was w ubiegłym roku serii szkoleń – „SECURITUM NET EXPERT”. „SECURITUM NET EXPERT” to…

Czytaj dalej »

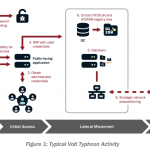

Jeśli ktoś chce od razu przejść do raportu – oto link. Rozpoczyna się on dość niepokojąco: sponsorowani przez państwo hackerzy z Chińskiej Republiki Ludowej implantują się w sieciach IT, przygotowując się na zakłócające/niszczycielskie cyberataki na infrastrukturę krytyczną USA – w przypadku poważnego kryzysu lub konfliktu ze Stanami Zjednoczonymi. People’s Republic…

Czytaj dalej »

Czy chciałbyś złapać atakującego za rękę? Wiedzieć jak znaleźć ślady ataków i próby ich zacierania? Wykrywać podejrzane ruchy w Linuksie? Jeżeli tak to zapraszamy Cię na pierwszą część naszego szkolenia, które odbędzie się już 5 lutego 2024 r. Podczas dwóch godzin skupimy się na narzędziach i mechanizmach dostępnych bezpośrednio w…

Czytaj dalej »