Autoruns z pakietu Sysinternals skanuje system, w tym rejestr i foldery systemowe, w poszukiwaniu oprogramowania, które uruchamia się automatycznie, przykładowo podczas startu systemu (ale nie tylko). Znalezione elementy wypisywane są w tabeli wraz z dodatkowymi informacjami, pomagającymi zrozumieć, jaki program jest uruchamiany, z jakiej przyczyny, jaki jest stan jego podpisów…

Czytaj dalej »

Sysinternals Suite to zestaw ponad 70 darmowych narzędzi, za pomocą których można zajrzeć w najgłębsze zakamarki Windowsa (częściowo również Linuksa), analizować uruchomione procesy, badać aktywność sieciową, monitorować zmiany w plikach czy też w rejestrze. W związku z tym programy Sysinternals cieszą się dużym uznaniem wśród administratorów IT, pentesterów i informatyków śledczych, ale oczywiście nie uchodzą one też uwadze cyber-zbójom.

Czytaj dalej »

„Wyścig zbrojeń” na rynku komercyjnych rozwiązań z zakresu cyberbezpieczeństwa trwa w najlepsze. Z jednej strony producenci prześcigają się w coraz to nowszych wariacjach i modernizacjach swoich produktów, zaprzęgając do pracy choćby AI oraz inwestując miliony USD w ich rozwój. Spojrzeć wystarczy na budżety rozwojowe w tym zakresie gigantów takich jak Microsoft,…

Czytaj dalej »

Tydzień temu wystartowaliśmy preorder drugiego tomu książki sekuraka. I w tydzień udało się sprzedać już 2300 egzemplarzy! :-) Możesz od razu przejść do działania i zamówić swój egzemplarz z rabatem -15%: Tutaj możesz pobrać przykładowe rozdziały z pierwszego tomu: OSINT – wprowadzenie / Testy penetracyjne. Spis treści drugiego tomu (650+…

Czytaj dalej »

Dla niecierpliwych: wydarzenie jest jutro (17.07.2024, 18:30): https://www.youtube.com/watch?v=n2qus1v2CNc Uruchomimy preorder (tylko na wydarzeniu będzie dostępny kod rabatowy obniżający jeszcze nieco cenę preorderową), pokażemy część zawartości książki, oczywiście spis treści, odpowiemy też na Wasze pytania. Poza tym będzie sporo konkursów, naszych gadgetów, podsumowanie projektu Sekurak.Academy oraz sekurakowe plany na przyszłość. Do…

Czytaj dalej »

Jak informuje samo AT&T – wyciekły dane za okres pół roku (od maja 2022). W skrócie – kto do kogo dzwonił / pisał / ile razy / w jakim czasie / jak długo trwało połączenie. W logu pojawiają się też numery nie należące do AT&T (tj. wystarczyło że połączenie lub…

Czytaj dalej »

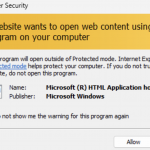

Zaczyna się od pliku tego typu tutajcosciekawego.pdf.url do którego link jest podrzucany użytkownikowi (np. phishingiem). Po zapisaniu pliku, wygląda on pod Windowsem tak: Ale skąd tutaj się wzięła ikonka PDFa? Wszystko za sprawą zawartości pliku .url, która wyglądała mniej więcej tak (patrz dwie ostatnie linijki, które odpowiadają za podmianę domyślnej…

Czytaj dalej »

Wakacje już za pasem, ale my nie zwalniamy tempa! Pracujemy pełną parą nad kolejną edycją naszej kultowej konferencji – Mega Sekurak Hacking Party (MSHP)! W maju widzieliśmy się online; tym razem zapraszamy Was na spotkanie stacjonarne do Krakowa, gdzie w supernowoczesnym Centrum Kongresowym ICE przygotowujemy dla Was coś w wymiarze…

Czytaj dalej »

Zachłyśnięcie się rozwojem technologii powszechnie określanej jako AI (sztuczna inteligencja), powoduje lawinowy wzrost projektów, również tych otwartych. Ponieważ procesy uczenia, nakładania ograniczeń na model oraz fine-tuningu (dostrajania) są raczej kosztowne, to możliwe jest zapisanie stanu poprzez wyeksportowanie zserializowanych modeli w celu ich późniejszego załadowania i użycia lub udostępniania w sieci….

Czytaj dalej »

Akcja kończy się 17.06.2024. W erze cyfrowej, w której nasze życie coraz bardziej przenosi się do świata online, cyberbezpieczeństwo staje się jednym z najważniejszych zagadnień współczesnego świata. Od bankowości internetowej, przez zakupy online, po codzienną komunikację – na każdym kroku korzystamy z technologii, które wymagają ochrony naszych danych osobowych i…

Czytaj dalej »

Co nas wyróżnia? Jeśli chcesz robić prawdziwe ofensywne bezpieczeństwo, mierzi Cie korpo-nuda, brak rotacji apek, brak prawdziwej edukacji w boju, słaby rozwój (oprócz specjalizacji w tabelach w excelu, tu uprzedzamy jesteśmy na końcu stawki) oraz co najważniejsze masz doświadczenie, czytaj dalej :-) Co możemy Wam zaoferować? Rekrutujemy obecnie trzy role:…

Czytaj dalej »

Sam Curry w ramach swoich rutynowych działań wysłał na początek żądanie diagnostyczne HTTP do swojego web serwera (postawionego w AWS). W logach zobaczył swój adres IP, czyli wszystko OK. Ale po chwili… zobaczył również żądanie do tego samego serwera… ale z obcego adresu IP (!) Ktoś więc najpewniej widział jego…

Czytaj dalej »

Scammerzy i wszelkiego rodzaju internetowi oszuści to prawdziwa plaga dzisiejszego świata. Wraz z rozwojem technologii, metody działań stają się coraz bardziej wyrafinowane a Internet sprawia, że coraz trudniej z takimi osobami walczyć i je namierzyć… czy rzeczywiście tak jest? Jak powiedział legendarny detektyw każdy zostawia jakiś ślad i nie inaczej…

Czytaj dalej »

20 maja odbyła się pierwsza w tym roku (a kolejna już 30.09.2024r. w Krakowie!) edycja naszej autorskiej konferencji Mega Sekurak Hacking Party. Działo się sporo, było merytorycznie i wesoło! Zapraszamy na krótką relację z wydarzenia. Chcemy zacząć od podziękowań, które należą się w szczególności: – prelegentom – za doskonałe prelekcje,…

Czytaj dalej »

Zapraszamy na baramundi EASY DAYS w Warszawie! Jeśli Twoje codzienne zmagania w roli administratora IT przypominają scenariusz thrillera, toniesz w zgłoszeniach dot. wadliwego działania infrastruktury informatycznej, ciągle brakuje Ci kogoś do pomocy, a sprostanie wymogom NIS2 oraz migracja do systemu Windows 11 spędza Ci sen z powiek to… …EASY DAYS…

Czytaj dalej »