Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Ominięcie uwierzytelnienia w części serwerowej libssh (CVE-2018-10933)

Podatność “wyceniona” na 9.8/10 w skali CVSS umożliwiała na ominięcie uwierzytelnienia w banalny sposób. Zamiast wysłać komunikat: SSH2_MSG_USERAUTH_REQUEST klient wysyłał SSH2_MSG_USERAUTH_SUCCESS i … po sprawie :)

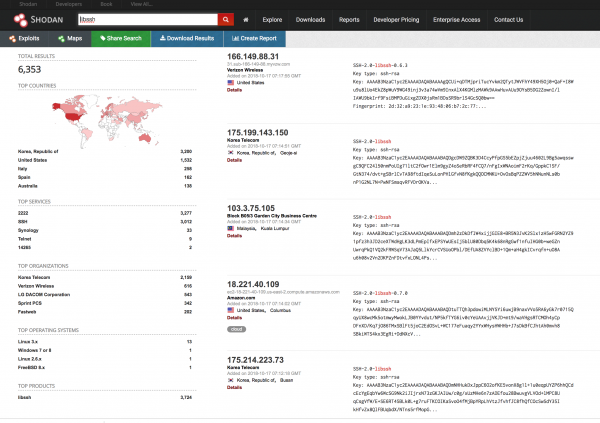

Dla pewności warto podkreślić, że nie jest to błąd w OpenSSH (to zupełnie dwa różne projekty). Do czego więc służy biblioteka libssh? Do sprawnego umożliwienia naszemu oprogramowaniu (czy to będzie wersja kliencka, czy serwerowa) “rozmawiania” z wykorzystaniem protokołu SSH. Podatność występowała przez około 3 lata (od wersji 0.6 libssh), a w Internecie z marszu można znaleźć trochę podatnych miejsc (również w Polsce):

–ms