Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Manager haseł 1Password podpowiada czy jakieś z Twoich haseł nie zostało skompromitowane

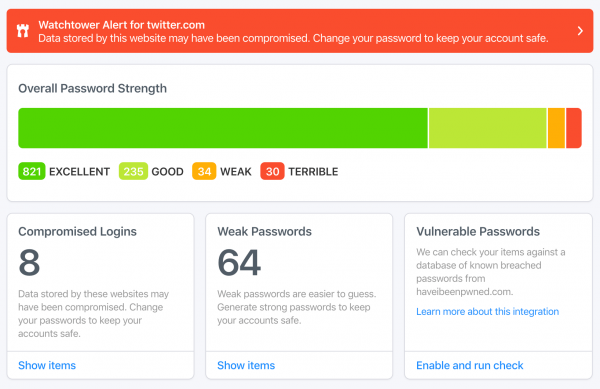

Zacznijmy od końca czyli od nowego modułu Watchtower dostępnego w 1Password. Daje on m.in. automatyczny audyt obecnie używanych przez nas haseł, ale posiada też kilka różnych ciekawostek – typu automatyczne wskazywanie, że domena do której przechowujemy hasło (np. amazon.com) ma wsparcie dla 2FA i może warto jego użyć:

Cofając się nieco – już jakiś czas temu twórcy popularnego managera haseł 1Password nawiązali współpracę z Troyem Hunt-em (który jest z kolei twórcą znanego serwisu haveibeenpwned).

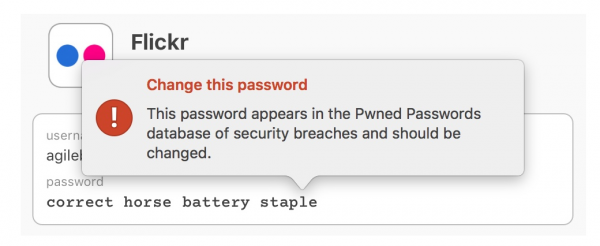

Co z tego wynika? Np. możliwości sprawdzenia czy moje hasło nie znalazło się w jednym z popularnych wycieków:

wyciek :)

W jaki sposób wykonywane jest sprawdzenie? Do serwisu Troy-a wysyłane jest 5 bajtów hasha SHA-1 hasła, zwracane są wszystkie hashe wyciekłych haseł (tj. tylko hashe zaczynające się dokładnie pięcioma wcześniej podanymi bajtami) i 1Password porównuje całość lokalnie. Czy jest to wystarczająco bezpieczne? Pewnie tutaj pojawią się spory – bo oczywiście lepiej nic nie wysyłać na zewnętrzny serwis, ale może ze względu na całościową analizę ryzyka – ma to sens.

Obecnie trwają prace nad rozbudową interfejsu 1Password tak żeby jak najwygodniej było widać fakt kompromitacji haseł:

wyciek

Niektórzy komentatorzy poruszają też kwestie etyczne – np. co jeśli ktoś skompromituje 1Password – czy Troy umieści wtedy w swoim serwisie bazę wyciekłych haseł?

–ms

Witam; A nie jest lepiej zmienić hasło na nowe ,jeśli zachodzi podejrzenie że coś jest nie tak .Zresztą zalecają co jakiś czas zmieniać hasła,na nowe. A tak w ogóle, po co to całe zamieszanie. Przecież tak naprawdę to hasło nie zabezpiecza przed niczym. No chyba że ma się kochankę ,i chodzi o to, żeby żona się nie dowiedziała. To hasło jest OK. Dodam starą maksymę,

”Mowa jest srebrem,a milczenie złotem”. Pozdrawiam.

nie używajcie zwrotu ‘skompromitowany’ jako przetłumaczenie ang. ‘compromised’ !!!

dlaczego?

Dlatego, że w j. polskim oznacza to coś innego niż chcecie powiedzieć. Dlatego, że brzmi to tak samo absurdalnie jak ktoś mówi, że robi “poranną rutynę”.

Mam dobre hasła, zachowują się porządnie, nie kompromitują się ;)

Prawdopodobnie chodzi o to, że “compromised” może oznaczać również “zagrożony/narażony”, więc na upartego można by stwierdzić, że “skompromitowane” to kalka językowa. I jeśli np. nastąpił wyciek haseł to są one zagrożone (użyciem przez przestępcę), natomiast skompromitowana jest firma, która chwaliła się bezpiecznym przechowywaniem haseł. Jednak nie widzę powodu, żeby na siłę zmieniać wyrażenie, które już się zdążyło przyjąć.

To właśnie trochę kalka. Trochę jak interfejs. Można się zżymać że ‘międzymordzie’ jest bardziej po polsku, ale chyba “interfejs” więcej osób rozumie :)

międzymordzie <3

Bo chało nie zostało narażone na wstyd albo śmieszność ;)

Bardziej jest zagrożone albo naruszone hasło niż skompromitowane.

Choć i tak wszyscy rozumieją pojęcie kompromitacji hasała… Pomimo że ona nie oddaje sedna problemu. Przynajmniej wszyscy z naszego technicznego światka bo już neptycy nie bardzo łapią.

Jestem informatykiem, siedzę w świecie IT a jakoś ominęła mnie ta kalka “hasło skompromitowane” i szczerze mówiąc to zrobiłem lekkie “WTF” podczas czytania. Ale to szczegół

A “WTF” znajdziesz w słowniku języka polskiego? :-)

Hasło zostało ośmieszone? ;) Ang. compromised to nie to samo co skompromitowane.

Compromised password: złamane hasło. To takie proste.

a jak ktoś wykradnie w plaintext? To nie ma czego łamać nawet a hasło wyciekło lub zostło “skompromitowane”

coś chyba nie tak z tą grafiką. Przecież “correct horse battery staple” to bezpieczne hasło.

A ja myslalem że Sekuraka czytają tylko techniczne osoby. A tu większość polonistów. ;)