Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Jak zrekonstruować dokument z niszczarki – czyli historia pewnego konkursu DARPA

Nieco luźniejsza, ale niezmiernie interesująca krótka historia sabotażu na zespół rozwiązujący konkurs amerykańskiej agencji DARPA (Defense Advanced Research Projects Agency).

Sam temat konkursów DARPA to temat na osobną notkę, a zainteresowanych tematem kieruję na początek do informacji o zawodach z zakresu robotyki (które kończą się w tym roku – pula nagród to „jedyne” $3,5 miliona USD).

W każdym razie, opisywana historia, zaczęła się od konkursu z roku 2009 gdzie za zlokalizowanie odpowiedniej ilości sporych balonów na terenie całego USA można było otrzymać $40 000.

Przez jednego z analityków amerykańskiego wywiadu, zadanie zostało oszacowane jako „niemożliwe do zrobienia”. A jednak zostało zrobione i to w bardzo krótkim czasie. Wyzwania podjęli się studenci MIT-u organizując dużą kampanię crowdsourcingową. Porozdzielali pieniądze z nagrody dla: znalazców balonów, ludzi którzy ich zrekrutowali, itd. Taka mała piramida. Ponad pięć tysięcy uczestników projektu szybko rozwiązało zadanie, a DARPA skomentowała całość tak:

A clear demonstration of the efficacy of crowdsourcing.

Swoją drogą w 2009 roku nastąpił wysyp platform crowdfundingowych (takich jak kickstarter) – czyżby przypadek?

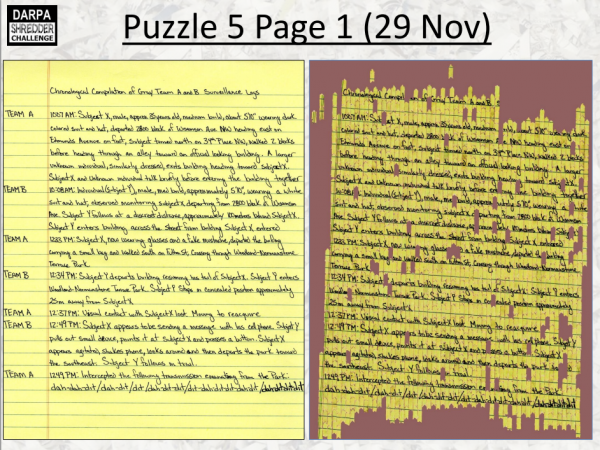

Konkursy tego typu były kontynuowane i w 2011 roku uruchomiony został tzw. shredderchallenge. Całość polegała na złożeniu oryginalnego dokumentu pociętego za pomocą profesjonalnej niszczarki (w oryginale: high-end shredding machine).

Na start DARPA po prostu dawała zdjęcia pociętych kawałeczków. Zadania zaczynały się od prostych przypadków a kończyły na gęsto zapisanych dokumentach – również z wieloma pustymi miejscami. Tym razem pomysł crowdsourcingu był juz przetestowany w praktyce i do zawodów stanęło więcej teamów – w tym załoga z Uniwersytetu z San Diego. Przygotowali nawet odpowiednie oprogramowanie do układania pociętych kawałków i zaprosili wszystkich chętnych do zmierzenia się z zadaniem. Wszystko szło dobrze aż w załodze zaczęli pojawiać się dywersanci rozburzający ułożone fragmenty czy wręcz celowo źle układający całość.

Co ciekawe, sam tylko ten wątek doczekał się osoby, która postanowiła namierzyć atakujących i dodatkowo całość opisać w pracy naukowej o crowdcourcingu (całość – to znaczy skuteczność samej metody, wpływ na ataki, dywersje. itd). O samym wątku ataku, autor powyższej pracy pisze tak:

Tracing him was the most exciting aspect of the project, it felt like a thriller

Atakującym, który chyba miał największy wpływ na sabotaż był człowiek którego udało się w końcu namierzyć i który w oryginalnej pracy nazywany jest jako Adam.

Mimo korzystania z VPN-ów czy serwerów proxy, popełniał kilka błędów jak choćby: używanie tych samych loginów mimo łączenia się z różnych adresów IP, używanie tego samego adresu IP do tworzenia różnych kont, shackowanie routera WiFi sąsiada czy przy pierwszym podłączeniu do systemu – użycie maila ze swojej domeny.

Autor badania przeprowadził dość sporą analizę zachowań Adama, finalnie go lokalizując:

Three years after the Challenge, and after six months of solid work, Stefanovitch was finally able to sketch out a map of email addresses and IPs that covered all the destructive accounts.

Na koniec, całość udało się w końcu złożyć w – nomen omen – układankę. A DARPA uzyskała cenne informacje o działaniu crowfundingu.

Osobiście ciekawi mnie czy Adam był człowiekiem podstawionym przez DARPA… w końcu to niezły pomysł na badania wpływu sabotażu wroga na nasz rozproszony projekt, czy rozwój kontrmetod blokujących takie działania…

–Michał Sajdak

Był to po prostu jeden z wielu frustratów stąpających po tym świecie.

genialny artkuł!

chyba wszyscy nieźle tam się bawili :)

W podobny sposób możliwe jest złożenie w całość zmielonego dysku i odzyskanie z niego danych. Możliwość odzyskiwania danych z wykorzystaniem mikroskopii sił magnetycznych została wykazana eksperymentalnie i opisana w:

https://ieeexplore.ieee.org/document/5189559

a sama możliwość poskładania układanki też nie powinna budzić wątpliwości. Oczywiście zadanie jest dużo trudniejsze, niż składanie kartki papieru, niezbędna jest wiedza pozwalająca na odpowiednie zrozumienie i zdekodowanie namagnesowania, kosztowna aparatura, jakiej nie tylko nikt nie ma w domu, ale i wiele instytutów nie może sobie na nią pozwolić i trzeba się pogodzić ze stratami na krawędziach…dlatego być może nigdy się nie doczekamy praktycznej realizacji tego zadania. Ale wiemy, że jest ono wykonalne.