Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Garmin zakupił dekryptor dość szybko po zaszyfrowaniu infrastruktury. Cena wywoławcza to wg mediów ~40 000 000 PLN

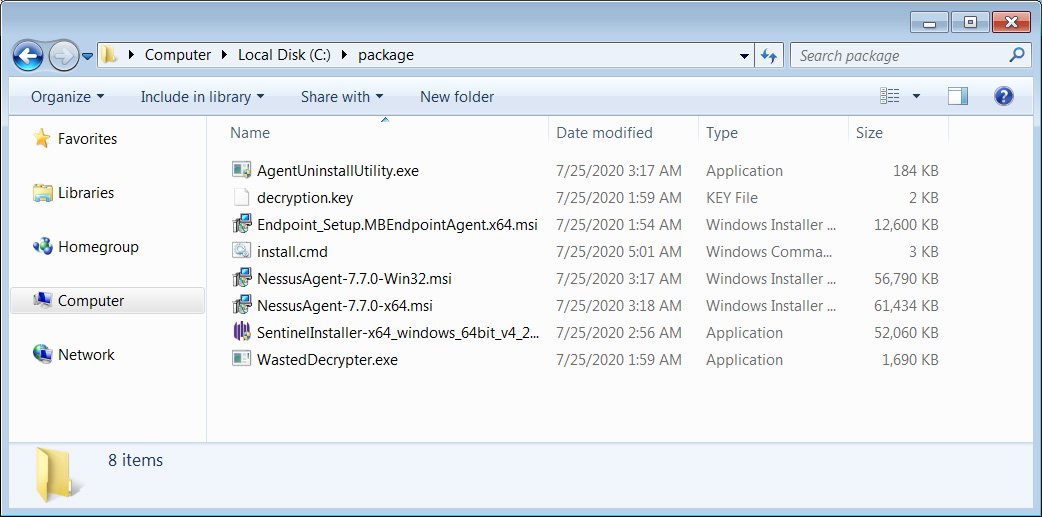

Niedawno pisaliśmy o ataku ransomware na Garmina (zresztą i na obecną chwilę wszystkie usługi nie pracują do końca poprawnie). Samo zaszyfrowanie miało miejsce 23. lipca, w wg doniesień BleepingComputer klucz deszyfrujący był prawdopodobnie kupiony raptem dzień lub dwa później. Sugeruje to timestamp plików poniżej:

dekryptor

W akcji ratowania brały też udział dwie dodatkowe firmy: Emsisoft (który prawdopodobnie przygotowywał dedykowany dekryptor, na bazie tego dostarczonego przez napastników. Po co? Może po to aby przekonać się, czy w tym oryginalnym nie ma specjalnego “dodatku”) oraz firma specjalizująca się w negocjacjach wartości okupu.

Wskazuje się też, że Garmin odszyfrowuje stacje robocze / serwery i na nich pracuje (choć należałoby raczej odzyskać dane, wykonać minimalnie podstawowy audyt – czy np. nie zostały dodane extra konta; a systemy zainstalować od zera).

–Michał Sajdak

Instalka Sentinela? Hmm… Ciekawe czy wdrożyli go po ataku czy mieli go wcześniej? Ciekawe o tyle, że SentinelOne szczycił się swoją ochroną przed ransomeware dając gwarancję na pokrycie kosztów ew. Odszyfrowania gdyby jednak…

Skąd ten screen pochodzi, jakieś źródło?

dobre pytanie. mały update w tekście

Ładnie się tam podziało. Ciekawi w tym wszystkim skala ataku i sposób przywracania usług do życia.

O! Win7 :)

Ciekawe czy to nie za jego przyczyną doszło do tego wszystkiego?