Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Diabelsko sprytny phishing używany przez białoruską grupę APT, która ma w zwyczaju atakowanie również polskich użytkowników… uważajcie!

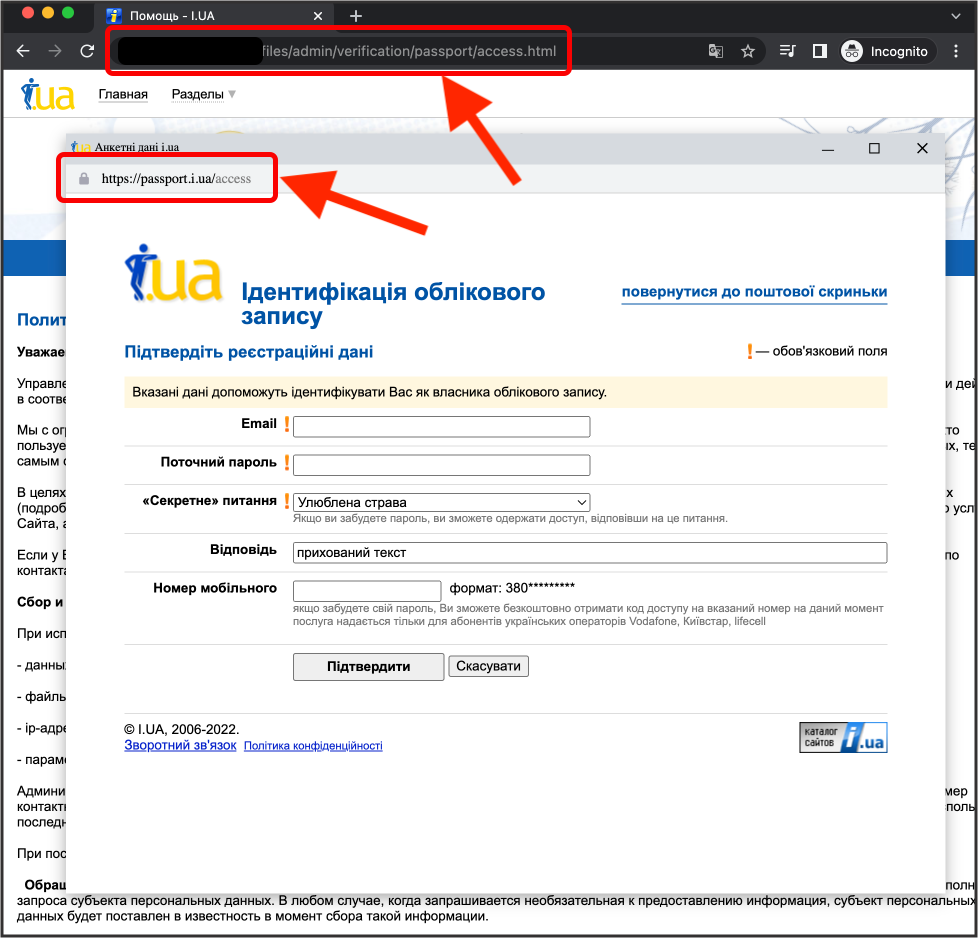

Bez zbędnej teorii zobaczcie na ten zrzut:

To pod jakim adresem my jesteśmy…? No raczej nie pod passport.i[.]ua, chociaż tak może się wydawać mniej doświadczonemu internaucie…

W każdym razie Google ostrzega przed techniką “browser in the browser”, którą zaadoptowała białoruska grupa Ghostwriter (to ta od e-maili Michała Dworczyka).

Na czym polega istota ataku, znanego już od dłuższego czasu? Ano na tym, że dodatkowe okno, które widzicie w środku zrzutu powyżej (z adresem passport.i[.]ua) jest całkowicie sztucznie wygenerowane w przeglądarce (na phishingowej stronie). Przy okazji na przykładzie powyżej widać, że użyta jest przeglądarka w systemie MacOS, a niby “nowe okno” ma interface z Windowsa. Coś tu nie gra.

Jak wykryć taki atak? Jeśli spróbujecie przesunąć fałszywe okno logowania poza przeglądarkę – nie będzie w stanie “wyjść” poza przeglądarkę. Najprawdopodobniej widoczny też będzie cały czas (w oryginalnym oknie) pasek URL phishingowej strony, na którą weszliście.

Więcej tego typu problemów / zagrożeń omawiamy w ramach naszych szkoleń cyberawareness.

~Michał Sajdak

Wiem, że zostało to pośrednio podlinkowane, ale jeśli ktoś chciałby wypróbować to we własnej przeglądarce, to poniżej można znaleźć proste implementacje (?) tej techniki – zwykły dokument HTML, CSSy i trochę JSa.

https://github.com/mrd0x/BITB

Ehhh, nie sprawdziłem ostatniego linka (opis mnie zmylił). Oba komentarze do usunięcia, bo nic nowego nie wnoszą.

Z tego co mi wiadomo strona do takiego ataku uzywa kodu js, wiec wystarcza pluginy filtrujace i dobrze skonfigurowana przegladarka.

Żałosne. Ludzie się na to łapią? Już phishing z domenami narodowymi i kropeczką (ten od mbanku) był bardziej niebezpieczny (i gdybym miał konto w mbanku i nie wiedział o tym, to może nawet bym się złapał, a na phishingi jestem wyczulony). Przede wszystkim, zawsze jadę na zmaksymalizowanej przeglądarce, więc jakby w jakimś malutkim okienku coś się nagle pokazało, to od razu byłoby podejrzane.

Nigdy nie otworzyło Ci się nic w nowym okienku? Ciekawe.