Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Coinwars – przejmują za pomocą Shodana i Censysa dostępne w Internecie koparki krytpowalut

Coraz bardziej popularne stają się koparki kryptowalut takie jak na przykład ta lub ta. A że wygodnie jest je skonfigurować tak, aby były dostępne z Internetu – ale można je równie prosto namierzyć i przejąć. Zaznaczamy tutaj, że nie jest to zgodne z prawem.

W każdym razie, autor opracowania pokazuje w jaki sposób udało mu się z wykorzystaniem ogólnie dostępnych narzędzi Shodan i Censys namierzyć adresy IP koparek. Swoją drogą, jeśli nie znacie niesamowicie szczegółowych filtrów Censysa – polecam na nie spojrzeć.

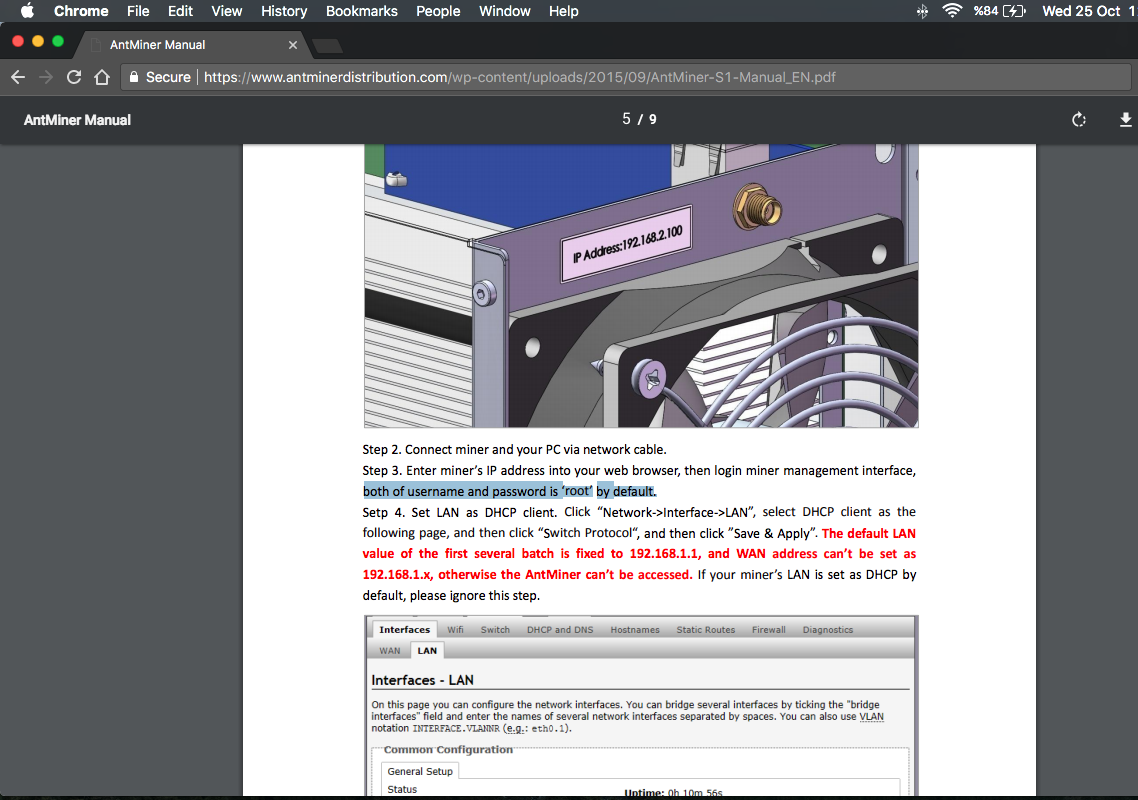

Drugi krok jest bardziej kontrowersyjny, bo autor badania aby uzyskać dostęp do urządzeń, uruchomił online-owego bruteforcer-a (używając przykładowej listy 10 000 popularnych haseł). Choć i domyślne ustawienia nie są zbyt wyrafinowane (root/root):

domyślne hasło na root…

Wskazany jest też kolejny, jeszcze bardziej niemiły krok:

You can even damage all GPUs by controlling the fans after editing the config.txt :)

na który kryptowalutowy hacker już się nie zdecydował.

–ms

“You can even damage all GPUs by controlling the fans after editing the config.txt :)”

Jakby się zdecydował to jednak zrobić, to pewnie by zobaczył, że to nie takie proste. Dzisiejsza elektronika ma wbudowane zabezpieczenia termiczne, wyłączenie wentylatora spowoduje jedynie wyłączenie się GPU po przekroczeniu pewnej temperatury.

Chyba, że chodziło mu o zużycie łożysk przez ustawienie 100% prędkości wentylatorów, ale to by długo zajęło, byłoby głośne i jest na ogół naprawiane przez producentów od ręki (a po gwarancji można zawsze kupić za parę dych wentylatory i samemu wymienić).