Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Bieżące trendy w phishingu – raport od Barracudy

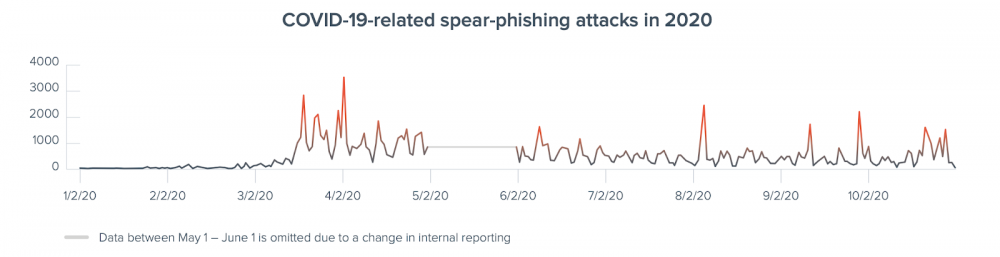

Najnowszy raport firmy Barracuda opisuje trendy w spearphishingu, z uwzględnieniem nowych koronawirusowych maili. Pierwsze pojedyncze koronawirusowe phishingi zostały zidentyfikowane przez Barracudę już w styczniu, a gwałtowny wzrost odnotowano w pierwszych tygodniach marca. Nie jest zaskoczeniem, że phishingi koronawirusowe dotyczą głównie wyłudzeń środków pod pretekstem datków na walkę z pandemią. Światowa Organizacja Zdrowia już pod koniec lutego ostrzegała przed tego rodzaju wyłudzeniami . Microsoft podaje, że w kwietniu br. Obserwował ok. 60 tys. koronawirusowych maili każdego dnia. Atakujący podszywali się pod m.in. WHO. Na koniec czerwca, Microsoft identyfikował prawie 80 różnych ataków “na koronawirusa”.

Najważniejsze wnioski z raportu Barracudy:

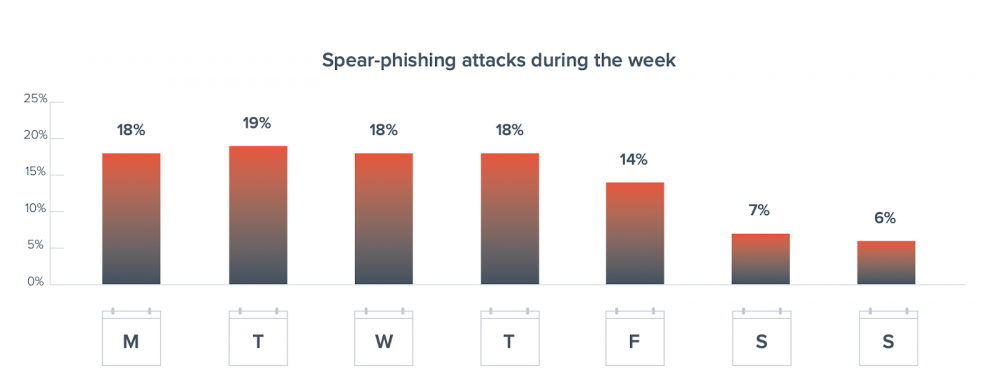

- 87% ataków spearphishingowych przeprowadzono w dniach roboczych, a w piątki statystycznie mniej niż w pozostałe dni (poniedziałek-czwartek),

- 12% ataków spearphishingowych to ataki BEC (Business Email Compromise),

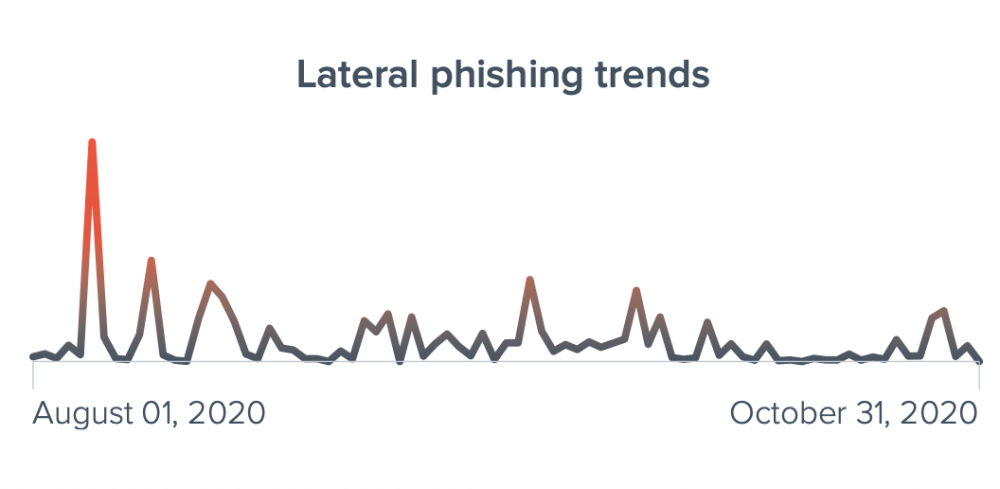

- 13% wszystkich ataków spearphishingowych przeprowadzono z wewnętrznie skompromitowanych emaili (lateral phishing), z czego najwięcej w sierpniu,

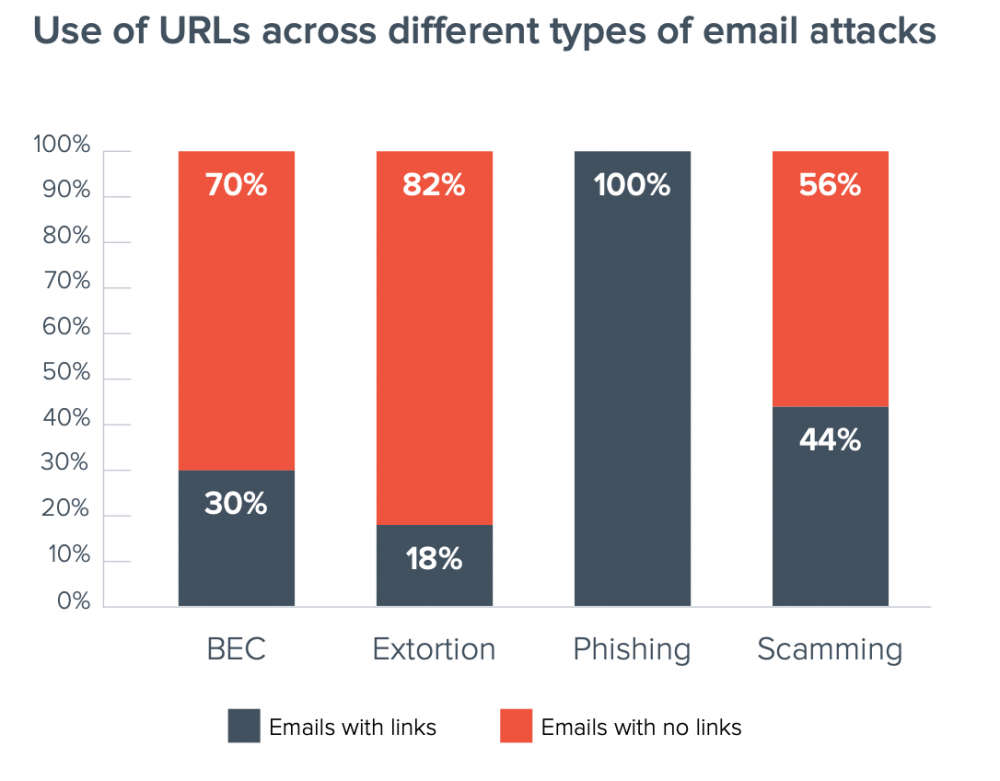

- 71% emaili spearphishingowych zawiera złośliwy URL, w tym 100% phishingowych i tylko 30% BEC,

- 96% linków to przekierowania, a najbardziej popularnym skracaczem jest t.co (aż 64% linków było skracanych z wykorzystaniem usług Twittera!).

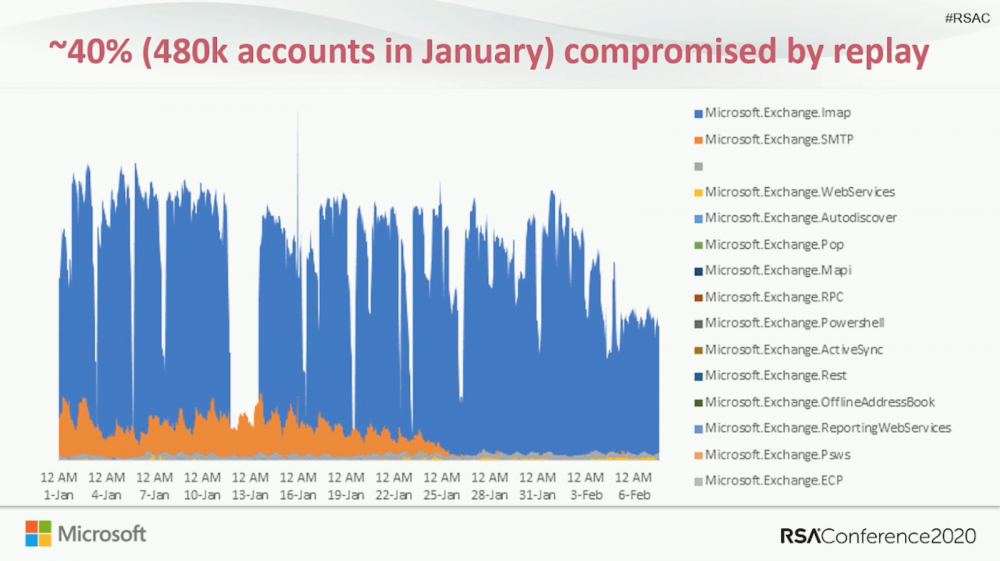

Microsoft opisywał też ataki na pocztowe protokoły m.in. SMTP, nieobsługujące wieloskładnikowego uwierzytlenienienia. FBI ostrzegało przed tym już w marcu. Microsoft na RSA Conference tłumaczył, że stare protokoły pocztowe takie jak SMTP, IMAP i POP nie obsługują MFA. Microsoft podawał, że w styczniu br. Atakujący pozyskali ok. 480 tys. kont klientów enterprisowych, z czego ok. 7.2% z wykorzystaniem SMTP, a 4.3% IMAP.

–as

Zastanawiam sie jak interpretowac informacje ze 100% maili phishingowych zawiera linki. W mojej praktyce spotykam sie czesto z mailami phishingowymi ktore nie zawieraja linkow, a przekierowanie do strony phishingowej nastepuje po kliknieciu linka znajdujacego sie w zalaczniku (najczesciej jest to format pdf, choc zdarzaja sie tez pliki doc czy xls).

enterprisowych? Boże, co to za potworek.