Jakiś czas temu chińska policja we współpracy z firmą Tencent aresztowała członków grupy przestępczej, zajmującej się wytwarzaniem i dystrybucją cheatów do gier. Warto dodać, że jest to jedno z „najgrubszych” aresztowań, a potwierdzeniem tego może być chociażby kolekcja sportowych aut należących do przestępców: Zrozumienie logistyki grupy przestępczej ułatwi ten film:…

Czytaj dalej »

Wyciek tutaj, czy Twoje dane wyciekły można sprawdzić tutaj (na razie tylko po mailu, niebawem może i po telefonie). Dane Marka: Zwróćcie uwagę na bardzo niski ID użytkownika – 4. Inni, wcześni użytkownicy Facebooka, którzy pojawiają się w wycieku wylistowani zostali poniżej: –ms

Czytaj dalej »

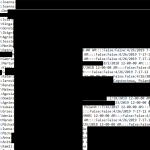

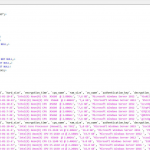

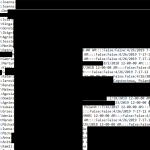

Baza krążyła w sieci już od jakiegoś czasu, teraz pojawiło się ogłoszenie udostępniające bazę bezpłatnie: W bazie jest też grupa polskich użytkowników (wg anonsu 2,669,381 rekordów). W polskiej bazie znajdziemy takie dane jak: nr telefonu (pojawia się on przy każdym rekordzie), ID użytkownika na Facebooku, Imię, Nazwisko, fizyczna lokalizacja (w…

Czytaj dalej »

Taką właśnie treść zobaczyły ostatnio osoby śledzące twitterowe konto US Strategic Command. Jak donosi Daily dot przyczyna jest całkiem prozaiczna. To nie hack, nie hasło, tylko dziecko pracownika, które dobrało się do niezablokowanego komputera rodzica. Ot uroki pracy zdalnej… –ms

Czytaj dalej »

Kampanie spear phishingowe, exploity, backdoory w popularnych oprogramowaniach – metody działań grup ransomware czy APT stają się coraz bardziej wyrafinowane. Trzeba pamiętać, że największą luką w zabezpieczeniach nadal jest człowiek… “Insider as a service” Starszy analityk ds. analizy zagrożeń Kevin Beaumont w swoim tweecie zwrócił uwagę na dość niepokojące zjawisko:…

Czytaj dalej »

TVN24 donosi: Prezes zarządu spółki „Rewitalizacja” Włodzimierz Konecki poinformował na poniedziałkowej sesji Rady Miejskiej w Radomiu, że w środę osoba z kierownictwa spółki dokonała nieautoryzowanych, nieuprawnionych przelewów na kwotę ponad 1,5 miliona złotych. W sumie w ciągu czterech godzin wykonano 25 przelewów, z czego pięć zostało zablokowanych Dlaczego tak nagle…

Czytaj dalej »

W styczniu Google poinformował o ciekawej kampanii realizowanej przez hakerów sponsorowanych przez rząd Korei Północnej. Fałszywe profile, blog z exploitem do przeglądarki czy wiadomości prywatne na Twitterze – było ciekawie: Dzisiaj Google opublikował ostrzeżenie przed nową kampanią hakerów reżimu: Pasjonaci versus profesjonaliści Na początku hakerzy z Korei Północnej korzystali z…

Czytaj dalej »

Nowe techniki wywierania presji na ofiarach, ulepszenia w kodzie złośliwego oprogramowania – to wszystko przełożyło się ostatnio na wyniki finansowe grup ransomware – zaatakowane firmy płacą więcej niż kiedykolwiek. Po ostatnich – mało optymistycznych publikacjach na sekuraku – dzisiaj omówimy dość szczególny przypadek, gdy “dobro” zwycięża, a operatorzy ransomware’a porzucają…

Czytaj dalej »

Jakiś czas temu informowaliśmy o pierwszym konkursie CTF organizowanym przez Agencję Wywiadu: Po 24 godzinach zmagań znamy już zwycięzców: Było o co walczyć, bo za pierwsze miejsce przewidziano nagrodę rzędu 5000 PLN oraz… statuetkę: * Statuetka dla zwycięzców CTF “TIME TO HACK” Nagrody atrakcyjne, jak na pierwsze tego typu wydarzenie….

Czytaj dalej »

Ostatnio odpaliliśmy konkurs, który jak się okazało cieszył się sporym zainteresowaniem. Cel – prosty – trzeba było złamać trochę hashy MD5. 8/8 Hashy odgadł m.in. Konrad Jędrzejczyk (gratulacje!) – pełnych odpowiedzi mieliśmy kilka. Konradowi przekazujemy udział w jednym z naszych szkoleń (do jego wyboru), nasz kubek, t-shirt + jeszcze pakiet…

Czytaj dalej »

Ostatnio na sekuraku opublikowaliśmy kilka ciekawych tekstów na temat ransomware: Wywiad z operatorem ransomware – „Grzebałem w śmieciach, teraz jestem milionerem” Włam do Pekaes – Operatorzy ransomware DarkSide: „publikujemy ~65GB danych z włamania do firmy Pekaes” Mity i fakty o ransomware – Ransomware – zapiski z placu boju. Większe kwoty…

Czytaj dalej »

Już dzisiaj (29.03.2021 20:00) uruchamiamy kolejną edycję remote Sekurak Hacking Party (zapisy tutaj). Sesja będzie nagrana i dostępna dla wszystkich zapisanych przez miesiąc (zachęcamy jednak do udziału LIVE :) Główny temat poprowadzi Dorota Kulas, która o swoim wystąpieniu – phishing na poważnie, czyli jak łowić cicho i skutecznie – pisze…

Czytaj dalej »

O temacie jako jeden z pierwszych doniósł Bleepingcomputer. Do tematu ustosunkowała się również ekipa PHP: 28 marca 2021r. zostały wykonane do repozytorium php-src dwa „lewe” commity. Nie wiemy co się dokładnie wydarzyło, ale wszystko wskazuje na włamanie na serwer git.php.net Yesterday (2021-03-28) two malicious commits were pushed to the php-srcrepo…

Czytaj dalej »

Zespół ds. Analizy zagrożeń Unit 42 w Palo Alto Networks wraz z zespołem Crypsis opracowali raport o zagrożeniach, który przedstawia najnowsze trendy w oprogramowaniu ransomware i porównuje trendy płatności z poprzednimi latami. Według raportu, średnia kwota okupu zapłacona szantażystom w 2020 roku wzrosła o 171% do 312493$. W roku 2019…

Czytaj dalej »

Zapraszamy na nasze szkolenie OSINT-owe, a dokładniej jego pierwszą część: OSINT master #1: poszukiwanie informacji o osobach, miejscach i pojazdach. Prowadzący (Krzysztof Wosiński) pisze o nim tak: Czy zastanawiałeś się kiedyś, ile informacji osobistych można znaleźć w sieci i, co ważniejsze, jak łatwo można do nich dotrzeć? Czy jedno zdjęcie może…

Czytaj dalej »