Jak donoszą austriackie serwisy, dzwony uruchomiły się około godziny drugiej w nocy i dzwoniły przez 20 minut. Początkowo podejrzewano usterkę techniczną, ale jak się okazało około południa, przyczyną był atak hakerski. Atakujący uzyskał dostęp przez firewalla i wykorzystał fakt, prawdopodobnie można było uzyskać zdalny dostęp do panelu zarządzania (…) powiedział ksiądz…

Czytaj dalej »

Czy to cyberatak? Na obecną chwilę z naszej strony nie ma potwierdzenia tego faktu. Aktualizacja 12:19: Serwis Rynek Kolejowy donosi: Alstom jest świadomy błędu w formatowaniu czasu, który ma obecnie wpływ na dostępność sieci kolejowej, a co za tym idzie na transport kolejowy w Polsce. Bezpieczeństwo pasażerów nie jest zagrożone…

Czytaj dalej »

Od czasu do czasu realizujemy darmowe szkolenia (ostatnio było to: OSINT/OPSEC/dezinformacja, czy praktyczne wprowadzenie do bezpieczeństwa IT, za moment będzie to: nie daj się cyberzbójom!). Co dalej w planach, jeśli chodzi o bezpłatne szkolenia? Dlaczego hackowanie aplikacji webowych jest proste? (i jak temu zapobiec) [zapisy wkrótce] Jak ransomware dostaje się…

Czytaj dalej »

Pełna treść oświadczenia organizacji rządowej BSI (zajmującej się cyberbezpieczeństwem) znajduje się tutaj (tłumaczenie Google, z naszym lekkim wsparciem): Federalny Urząd Bezpieczeństwa Informacji (BSI) (…) ostrzega przed użyciem oprogramowania antywirusowego rosyjskiego producenta Kaspersky. BSI zaleca zastąpienie aplikacji z portfolio oprogramowania antywirusowego firmy Kaspersky alternatywnymi produktami. Powód? Rosyjski producent IT może sam przeprowadzać ofensywne operacje, zostać zmuszony do atakowania docelowych systemów wbrew…

Czytaj dalej »

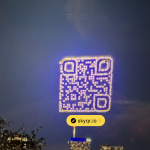

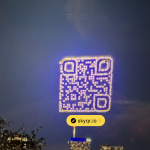

Gdy będziemy mieć w sekuraku nieco większy budżet… to może zrobimy takiego CTFa, tzn link do pierwszego zadania będzie krążył nad miastem w firmie kodu QR emitowanego przez chmarę dronów :-) A wracając na ziemię – swego czasu policja w Teksasie ostrzegała o złośliwych kodach QR na parkingach, które prowadziły…

Czytaj dalej »

Chyba największą zmianą w iOS 15.4 jest możliwość odblokowania telefonu w maseczce (bez posiadania iWatcha), ale niech nie przyćmiewa to podatności które zostały załatane: Wykonanie kodu na urządzeniu złośliwym PDFem: CVE-2022-22633: Opening a maliciously crafted PDF file may lead to an unexpected application termination or arbitrary code execution Wykonanie kodu…

Czytaj dalej »

Kiedyś pisaliśmy o Clearview AI w ten sposób: Clearview AI to marzenie każdej ze służb. Wrzucasz zdjęcie dowolnej osoby, a dostajesz w wyniku inne zdjęcia badanego osobnika, które gdziekolwiek pokazały się w Internecie (wraz z informacją gdzie). Czy baza zasilana jest zdjęciami np. z popularnego VKontakte? Tak: Założyciel Clearview AI powiedział, że jego…

Czytaj dalej »

Rosyjscy użytkownicy mają spore problemy z dostępem do Twittera. Jednym pomysłem na lepszą dostępność jest połączenie z wykorzystaniem Tora: Sekurak np. dostępny jest tutaj: https://twitter3e4tixl4xyajtrzo62zg5vztmjuricljdp2c5kshju4avyoid.onion/sekurak(wymagany jest np. Tor Browser). :-) ~Michał Sajdak

Czytaj dalej »

![[Ukraina] dość bezczelna kampania podszywająca się pod instytucje rządowe. Efekt? Przejęcie komputera. [Ukraina] dość bezczelna kampania podszywająca się pod instytucje rządowe. Efekt? Przejęcie komputera.](https://sekurak.pl/wp-content/uploads/2022/03/ua1-150x150.png)

O temacie donosi ukraiński CERT. Co z tą „bezczelnością”? Atakujący wysyłają e-maile podszywające się pod instytucje rządowe (e-mail przychodzi z domen typu: costam.gov.ua, może nawet jakaś skrzynka/skrzynki pocztowe zostały przejęte?) i opisują w jaki sposób można „zwiększyć bezpieczeństwo swojej infrastruktury”: Na czym to „zwiększenie bezpieczeństwa” ma polegać? Na instalacji aktualizacji…

Czytaj dalej »

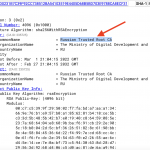

Całość zapewne w odpowiedzi na sankcje. Nie będzie można można przedłużyć / zakupić nowego certyfikatu na Zachodzie? Nie ma problemu, pomoże rosyjskie certificate authority. Niektórzy zauważyli od razu ten certyfikat root CA: Czujne osoby zapewne powiedzą: eeee, taki certyfikat można wygenerować w każdym sklepie z certyfikatami root CA, co z…

Czytaj dalej »

Trochę firm pyta nas o taki materiał. Mamy więc propozycję 1-godzinnej prezentacji: Dezinformacja / fake news – skondensowany poradnik [omówienie ~10 konkretnych przykładów, dodatkowe materiały] Podstawy OPSEC – czyli jak obecnie zachować dyskrecję podczas poruszania się w Internecie Najnowszy krajobraz cyberzagrożeń w Polsce [ realne przykłady, pokazy na żywo, metody…

Czytaj dalej »

Jeśli jesteś osobą z IT – jest to szkolenie dla Ciebie! Jeśli jesteś osoba całkowicie nietechniczną – sprawdź naszą inną bezpłatną propozycję szkolenia. Bezpłatny dostęp Bezpłatny dostęp jest dla wszystkich firm, instytucji rządowych, samorządowych, służb, edukacji, instytucji związanych z ochroną zdrowia. Jak się zapisać? Poproś kogoś z działu HR (lub ew. kogoś…

Czytaj dalej »

Pieniądze dotarły finalnie do Polskiej Akcji Humanitarnej, a całość za sprawą świetnej inicjatywy Dariusza Rosiaka (Raport o Stanie Świata): Właśnie uruchomiliśmy kolejną akcję tutaj: https://www.siepomaga.pl/ukraina-sekurak (Siepomaga oraz PayU nie pobierają prowizji, nasza skarbonka „podpięta jest” pod akcję ogólnopolską). Gorąca prośba do Was o dołączenie się do akcji. Dodatkowo extra niespodzianka….

Czytaj dalej »

Ostatnio donosiliśmy o nowych łatkach w Firefoksie. Opis jednej z luk wygląda tak (podatność krytyczna, co więcej wykorzystywana „w dziczy”): An unexpected message in the WebGPU IPC framework could lead to a use-after-free and exploitable sandbox escape. We have had reports of attacks in the wild abusing this flaw. Niepodatny…

Czytaj dalej »

Tak „reklamują” odkryte podatności badacze z firmy Armis. Filmik z przykładowej akcji poniżej (nie próbujcie tego na realnych urządzeniach!) Od strony technicznej całość sprowadza się do dwóch podatności w bibliotece nanoSSL (wykorzystywanej przez podatne urządzenia APC). Wykorzystanie luk umożliwia podszycie się pod serwer w cloudzie (ale uwaga trzeba tutaj wcześniej…

Czytaj dalej »

![[Ukraina] dość bezczelna kampania podszywająca się pod instytucje rządowe. Efekt? Przejęcie komputera. [Ukraina] dość bezczelna kampania podszywająca się pod instytucje rządowe. Efekt? Przejęcie komputera.](https://sekurak.pl/wp-content/uploads/2022/03/ua1-150x150.png)