Jak czytamy: Celem regulacji jest ustanowienie standardów w zakresie zasad cyberbezpieczeństwa urządzeń łączących się z internetem (…) Rozporządzenie wprowadzi wymogi dla producentów oprogramowania i sprzętu, w szczególności: zapewnienie, że przez przewidywany okres użytkowania produktu lub przez pięć lat po wprowadzeniu na rynek – podatności na zagrożenia będą skutecznie usuwane; powiadamianie…

Czytaj dalej »

Dobre wieści są takie, że podatność właśnie została załatana (tutaj informacje o załatanych wersjach OS), przy czym lista potencjalnie podatnych modeli jest dość spora: Od strony technicznej wygląda na to, że mamy do czynienia z podatnościami w webowych panelach administracyjnych urządzeń, a wykorzystanie podatności sprowadza się do wysłania odpowiednich żądań…

Czytaj dalej »

Tym razem ktoś próbuje podszyć się pod jednego z pracowników Comarchu: Niewiele wcześniej otrzymaliśmy informację od jednego z czytelników – z alertem o podszywanie się pod pracownika BNP Paribas: Jeszcze wcześniej donosiliśmy o dość zaawansowanym ataku celowanym, który rozpoczynał się właśnie propozycją rekrutacji a kończył infekcją komputera. W tym przypadku…

Czytaj dalej »

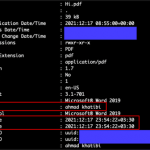

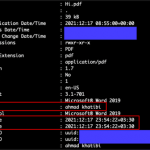

Zobaczcie jak w praktyce potrafią działać grupy APT. Zaczęło się od rzekomej rekrutacji do Amazona oraz pliku MS Office ze szczegółami. Niektórzy czytelnicy już pewnie kręcą nosem – znowu złośliwe makro, co w tym „zaawansowanego”. No więc dokument nie zawierał makra, zawierał za to zewnętrzny template (ładowany z serwerów atakujących)…

Czytaj dalej »

O szczegółach CVE-2022-41040 (SSRF) oraz CVE-2022-41082 (RCE) Microsoft donosi tutaj. Od razu warto zaznaczyć, że wykorzystanie luk (i przejęcie serwera) wymaga posiadania konta dowolnego użytkownika (trzymamy kciuki za odpowiednio silne hasła Waszych użytkowników – jeśli chodzi o dostęp do Exchange): At this time, Microsoft is aware of limited targeted attacks…

Czytaj dalej »

„Gotowe”. Znaczenie tego słowa zapewne znają ci, którzy spotkali się ze scamami na Facebooku polegającymi na stworzeniu wpisu o ogromnej liczbie polubień, komentarzy. A następnie kontakt z ofiarami, które chcą otrzymać darmowy: telewizor/telefon/komputer/węgiel/niepotrzebne skreślić. W każdym razie zobaczcie na fejkowy profil Samsunga: Mamy tutaj informację, że FB współpracuje z organizacjami…

Czytaj dalej »

Amerykański SEC (Securities and Exchange Commission) się nie patyczkuje. Ukaranych zostało w sumie 16 firm: Od stycznia 2018 r. do września 2021 r. pracownicy banków rutynowo komunikowali się ze współpracownikami, klientami i innymi doradcami zewnętrznymi w sprawach biznesowych, takich jak transakcje zadłużenia / kapitałowe, korzystając z aplikacji na swoich urządzeniach…

Czytaj dalej »

![Dlaczego hackowanie aplikacji webowych jest proste? [zapraszamy na darmowe szkolenie sekuraka] Dlaczego hackowanie aplikacji webowych jest proste? [zapraszamy na darmowe szkolenie sekuraka]](https://sekurak.pl/wp-content/uploads/2020/07/Emotet_Hackerman-150x150.jpg)

Czy w świecie aplikacji coś się zmieniło w ostatnim roku? Czy rozwiązania dużych firm są bezpieczne? Czy do hackowania aplikacji potrzebna jest wiedza tajemna? Czy odkryto ostatnio jakieś nowe trupy w szafie? (aka, podatności, które czekały na odkrycie latami, a były zakopane w tysiącach projektów). Czy z bezpieczeństwem paneli webowych…

Czytaj dalej »

Podatności zostały załatane niedawno: CVE-2022-27492 An integer overflow in WhatsApp for Android prior to v2.22.16.12, Business for Android prior to v2.22.16.12, iOS prior to v2.22.16.12, Business for iOS prior to v2.22.16.12 could result in remote code execution in an established video call. CVE-2022-27492 An integer underflow in WhatsApp for Android…

Czytaj dalej »

O świeżym scamie informuje Policja: Kilka dni temu, do 39-latki zadzwonił mężczyzna i podał się za pracownika banku, w którym kobieta posiada konto. Na telefonie wyświetlił się numer infolinii banku, dlatego połączenie nie wzbudziło jej podejrzeń. O co tutaj chodzi? Zhackowano bank? Nie, ktoś przeprowadził spoofing GSM (czyli podszył się…

Czytaj dalej »

Według opublikowanego raportu Mandiant, za ten wektor ataku odpowiedzialna jest grupa UNC4034 operująca głównie z Korei Północnej. Atak tak naprawdę jest kampanią phishingową polegającą na kontaktowaniu się za pośrednictwem e-mail z osobami poszukującymi prace i oferowaniu im wysokiego wynagrodzenia w Amazon. Na etapie rekrutacji, rekruter za pośrednictwem komunikatora WhatsApp prosi…

Czytaj dalej »

Pomimo, że w badacze z CTU publicznie ujawnili taktyki, techniki i wewnętrzne procedury grupy jeszcze w maju 2022 r. to do dzisiaj wykazują oni wiele powtarzalnych zachowań. Rys. 1. Ujawniona aktywność grupy COBALT MIRAGE, źródło. Przestępcy jednak próbowali usunąć ślady swoich działań poprzez likwidację webshelli, logów oraz narzędzi. Jednak kilka…

Czytaj dalej »

8 września 2022 roku w newsroomie firmy Meta, czyli właściciela m.in. Facebooka i Instagrama, ukazała się informacja o wprowadzeniu nowego rozwiązania, mającego chronić prywatność i poprawić bezpieczeństwo użytkowników Facebooka. Chodzi o stworzenie dynamicznych identyfikatorów FBID w miejsce dotychczasowych – niezmiennych. Identyfikatory użytkowników Facebooka są nadawane przy zakładaniu konta i umożliwiają…

Czytaj dalej »

Opis luki wygląda dość groźnie: Windows TCP/IP Remote Code Execution Vulnerability. „Wycena” krytyczności CVE-2022-34718 też jest poważna – a zasadzie krytyczna: 9.8/10. W opisie czytamy: An unauthenticated attacker could send a specially crafted IPv6 packet to a Windows node where IPSec is enabled, which could enable a remote code execution…

Czytaj dalej »

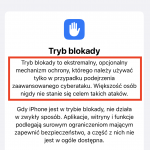

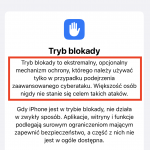

„Tryb zabunkrowany” (nazywany nieco myląco w polskim tłumaczeniu jako 'tryb blokady’) jest już dostępny w najnowszym iOS 16. Wystarczy wejść na Ustawienia -> Prywatność i Ochrona I teraz włączamy „Tryb blokady”: Jak widać, całość jest kosztem działania pewnych funkcji iPhone, ale wbrew pozorom ograniczenia nie wydają się być uciążliwe: Dzięki…

Czytaj dalej »

![Dlaczego hackowanie aplikacji webowych jest proste? [zapraszamy na darmowe szkolenie sekuraka] Dlaczego hackowanie aplikacji webowych jest proste? [zapraszamy na darmowe szkolenie sekuraka]](https://sekurak.pl/wp-content/uploads/2020/07/Emotet_Hackerman-150x150.jpg)