Podatność umożliwia potencjalnie nawet RCE (wykonanie kodu na urządzeniu) i to bez uwierzytelnienia. W opisie mowa jest również o DoS-ie. Winowajca jest „jak zwykle” panel webowy zarządzający urządzeniami: The vulnerability exists within the HTTP/HTTPS service used for product management as well as SSL VPN remote access. Informacje od producenta dostępne…

Czytaj dalej »

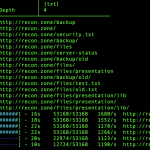

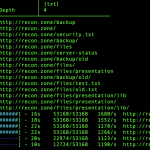

Parę dni temu (16.10.2020r.) odbyła się pierwsza edycja naszego zupełnie nowego kursu Recon Master #1. Zainteresowanie tematem było naprawdę ogromne, a kurs bardzo się Wam spodobał :) Kilka opinii uczestników poniżej: „3 godziny po szkoleniu wskazałem podatności które trzeba załatać. Dzięki czemu przytuliłem skrzynkę […] :)” Polecam dla początkujących i…

Czytaj dalej »

Cały cykl, któremu mocno kibicujemy, to aż siedem spotkań, na które możecie zapisać się tutaj. Pierwsze spotkanie odbędzie się już 21. października – podczas którego Artur Czerwiński – CTO Cisco Polska – wprowadzi w cały cykl, wspominając jednocześnie jak na aktualne problemy bezpieczeństwa patrzy firma Cisco. Całość w nawiązaniu do tzw….

Czytaj dalej »

Producent urządzeń sieciowych QNAP poinformował niedawno, że łata dwie krytyczne podatności (CVE-2020-2506 oraz CVE-2020-2507) w swoim oprogramowaniu ‘Helpdesk’. Czym jest Helpdesk? Helpdesk jest domyślnym rozszerzeniem do systemu operacyjnego urządzeń QNAP, pozwalającym na zdalne podłączenie do urządzenia przez pracownika Supportu. Według oficjalnej dokumentacji, użytkownik może zezwolić na zdalne podłączenie do swojego urządzenia,…

Czytaj dalej »

Microsoft wydał dzisiaj październikowe poprawki bezpieczeństwa dla swoich kluczowych produktów (Windows / Office / .NET / Azure Functions i wiele innych). Wśród ponad 40 CVE znajdziemy też poprawkę podatności CVE-2020-16898 – błędnej implementacji stosu TCP/IP, a konkretnie obsługi pakietów ICMPv6. Poprawna exploitacja może doprowadzić atakującego do zdalnego, nieuwierzytelnionego wykonania kodu na…

Czytaj dalej »

Chodzi o firmę Xplora, a dość rozbudowaną analizę bezpieczeństwa tych produktów znajdziecie tutaj. W największym skrócie, firma była ostatnio brana pod lupę i inna ekipa nie wykryła żadnych istotnych podatności. Z drugiej strony cytowani na początek newsa badacze pokazali, że do urządzenia wystarczy wysłać SMS (zaszyfrowany symetrycznym RC4) aby zupełnie…

Czytaj dalej »

Techcrunch donosi o dość nietypowym wycieku. Transkrypcje rozmów + dodatkowe logi z systemu HomeWAV, używanego w amerykańskich więzieniach, a umożliwiającego rozmowy więźniów z rodziną czy prawnikami – były dostępne przez kilka miesięcy publicznie w Internecie. Powód: Firma HomeWAV tłumaczy się: jeden z naszych poddostawców przypadkowo usunął zabezpieczenie systemu hasłem, co pozwoliło…

Czytaj dalej »

Mały konkurs został ogłoszony tutaj (b62c6a4a0403f07ab65227529ebcf375b9127057a7c4fd2be4355504a953ae75, 10 znaków, alfabet hasła: A-Z, a-z, 0-9): Here's a little challenge for any #password crackers out there… b62c6a4a0403f07ab65227529ebcf375b9127057a7c4fd2be4355504a953ae75 It's 10 characters, A-Z, a-z, 0-9, SHA256 and no salt. If it's as insecure as some claim, I'd expect it to be broken by this time…

Czytaj dalej »

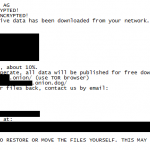

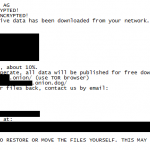

Operatorzy Clopa opublikowali w ramach dowodu paczkę wykradzionych danych: e-maile, skany paszportów, dokumenty finansowe. Sama spółka obsługuje ~10 000 klientów i jest siódmą co do wielkości firmą softwareową w Europie. Komunikat jaki dodatkowo otrzymała sama firma wygląda tak jak poniżej (niektórzy zwracają na nieco ironiczne rozpoczęcie komunikacji zwrotem Dear): Żądana…

Czytaj dalej »

Największa zmiana dotyczy chyba użytkowników pracujących pod Windows – nowy nmap dostarczany jest z biblioteką npcap (umożliwiającą odbieranie / wysyłanie pakietów) w wersji 1.0 – po siedmiu latach autor doszedł do wniosku, że wreszcie jest ona dojrzała :-) Poza tym mamy dużo nowych modułów umożliwiających fingerprint czy to usług czy…

Czytaj dalej »

Do maratonu przystąpiło pięciu zawodników. Czas: 3 miesiące. Cel: systemy firmy Apple dostępne z Internetu. Efekt? Zgłoszonych 55 podatności (w tym 11 krytycznych, 29 ważnych (kategoria: High)). Wypłata: $288 500 – w ramach oficjalnego programu bug bounty. Warto zaznaczyć, że Apple posiada ogromną klasę adresową 17.0.0.0/8 (to potencjalnie ponad 16 milionów…

Czytaj dalej »

CVE-2020-15808 mówi o błędzie w bibliotece do obsługi USB na popularnych procesorach STM32 dostarczanych przez STMicroelectronics. Jeśli podłączacie jakieś urządzenie przez USB, komunikuje się ono z drugą stroną za pomocą… protokołu USB :) Co jeśli wysłać by tutaj nieco zmodyfikowane pakiety? Jak się okazuje, czasem możemy pobrać aż 65kB z urządzenia,…

Czytaj dalej »

![GHunt, czyli jak wycisnąć jak najwięcej informacji z profilu Google [OSINT hints] GHunt, czyli jak wycisnąć jak najwięcej informacji z profilu Google [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/10/ghunt1-150x150.png)

Wszyscy wiemy, że jeśli prowadzimy śledztwa OSINT-owe, Google jest nieprzebraną skarbnicą wiedzy. Można tam łatwo wyszukać informacje przy użyciu Google Dorks, które odpowiednio wyfiltruje nam pożądane dane z oceanu informacji. Ale czy da się w prosty sposób otrzymać skondensowane dane o osobie, znając tylko jej adres email? Jeśli jest on…

Czytaj dalej »

Kampania uruchamiana jest regularnie, ostatnio pisaliśmy o tym rok temu. Przestępcy mają w zasadzie wszystko to, czego potrzeba: a) nie wysyłają danych do losowych firm, tylko takich które złożyły stosowne pismo do Urzędu Patentowego. Skąd mają te dane? Otóż: Urząd jest przez prawo zmuszony do publikowania podstawowych informacji o zgłaszanym znaku towarowym….

Czytaj dalej »

O bezpieczeństwie tzw. dziecięcych smartwatchy, pisaliśmy już parę razy. Pobieranie danych użytkownika (w tym jego lokalizacji) bez żadnych sprawdzeń uprawnień – czemu nie ;) Serwer z wrażliwymi danymi z zegarków, który nie zapewnia ani szyfrowania ani w zasadzie żadnych metod ochrony – proszę bardzo. Tym razem na celownik niemieckich badaczy…

Czytaj dalej »

![GHunt, czyli jak wycisnąć jak najwięcej informacji z profilu Google [OSINT hints] GHunt, czyli jak wycisnąć jak najwięcej informacji z profilu Google [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/10/ghunt1-150x150.png)