O samym wycieku nie wiemy jakoś bardzo dużo. W oświadczeniu, firma SITA (dostawca usług IT dla branży lotniczej) pisze (wolne tłumaczenie sekurak): SITA potwierdza że była ofiarą cyberataku, który skutkował incydentem bezpieczeństwa dotykającym pewne dane pasażerów, które były przechowywane na naszych serwerach. Cyberatak został potwierdzony 24 lutego (2021), po czym…

Czytaj dalej »

Troy Hunt donosi o wycieku dotyczącym SuperVPN oraz GeckoVPN: MalwareBytes relacjonuje, że poza danymi z tytułu, mogły wyciec również: imię, nazwisko, część danych finansowych czy losowo generowane hasło. Dane te wg relacji miały być wystawione na sprzedaż: –ms

Czytaj dalej »

Po sukcesie pierwszej książki zaczęliśmy prace nad drugą (trwa już pisanie pierwszych tekstów). Tematyka będzie podobna jak w pierwszym tomie i nie będzie to omówienie „zaawansowanych tematów” – a po prostu innych. Wersja beta spisu treści wygląda tak: 1. Testy penetracyjne Chciałbym zostać pentesterem aplikacji webowych – jak zacząć, gdzie…

Czytaj dalej »

O temacie donosi Brian Krebs. Chodzi o trzy rosyjskojęzyczne fora zhackowanie w ostatnim czasie: Maza, Verified oraz Exploit. W przypadku Maza został udostępniony ~35 stronicowy dokument zawierający różne-ciekawe-elementy-pochodzące-z-wycieku(tm) – przykład powyżej. Działania konkurencji? Działania służb? Ciężko powiedzieć. Nie do końca znana jest też podatność(i), przez którą doszło do hacku (choć…

Czytaj dalej »

Pamiętacie nasz artykuł “Zaskakująca metoda infekcji wielkich (i mniejszych) firm” ? Jeśli nie, to w skrócie: badacze uploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Nie chodzi tutaj o uploadowanie pakietów, które mają…

Czytaj dalej »

Zobaczcie na krytyczną podatność opisaną tutaj. Microsoft pisze: Microsoft Exchange Server Remote Code Execution Vulnerability Dodając że podatność jest aktywnie exploitowana, cytując przede wszystkim Orange Tsai oraz Volexity. Orange pisał niedawno tak: Mam tu kilka bugów dających w sumie pre-auth RCE. To jest być może najpoważniejsza grupa podatności, którą znalazłem…

Czytaj dalej »

Niemal wszystko mamy powiedziane w tytule :-) Szczegóły macie dostępne w tym miejscu: This update (chrome 89 – przyp. sekurak) includes 47 security fixes. Below, we highlight fixes that were contributed by external researchers. Please see the Chrome Security Page for more information. Google dodaje jeszcze nieco lakonicznie: Google is…

Czytaj dalej »

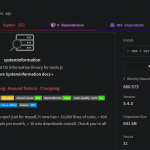

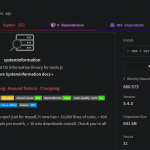

Jak wynika z tego raportu, popularna paczka Node.js “systeminformation” posiadała podatność (CVE-2021-21315) typu “command injection”. W artykule znajduje się prosty “Proof of Concept”, który pomoże w zrozumieniu samej podatności. Zacznijmy jednak od wyjaśnienia, czym właściwie jest “systeminformation”. Biblioteka “systeminformation” Więcej na temat tej biblioteki znajdziemy na npmjs.com: Jak widać na…

Czytaj dalej »

Zapraszamy na kolejną edycję naszego spotkania on-line :) (dostęp do nagrania edycji lutowej możecie jeszcze wykupić tutaj). Tym razem startujemy: 29.03.2020r., o godzinie 20:00 Agenda: Dorota Kulas – phishing na poważnie, czyli jak łowić cicho i skutecznie W czasie mojej prezentacji przedstawię kampanię phishingową od A do Z, z punktu…

Czytaj dalej »

Jak wynika z raportu BlackBerry, oprócz trendów takich jak raas (ransomware as a service) czy cryptojacking, modne staje się również wykorzystywanie przez państwa usług hakerskich grup cyber przestępczych. * Wykres przedstawiający wykrycia grup APT na przestrzeni lat BAHAMUT Badacze jako przykład podają działania grupy Bahamut, która skutecznie atakowała podmioty rządowe…

Czytaj dalej »

Wg badacza, który zlokalizował to hasło w 2019 roku, umożliwiało ono dostęp na „serwer plików”: Emails between Kumar and SolarWinds showed that the leaked password allowed Kumar to log in and successfully deposit files on the company’s server. Using that tactic, Kumar warned the company, any hacker could upload malicious…

Czytaj dalej »

Ciekawostka na początek tygodnia. Dorota na naszej facebookowej grupie podrzuciła takie zdjęcie: Dodając komentarz: Zgody rodo, ciasteczka, phishing… To już zostało zaalarmowane. A tym czasem w punktach ksero kwitną skarbnice danych. Jak widać po nazwach dokumentów, są one raczej poufne, jest i zapewne więcej niż na zrzucie powyżej. W wielu…

Czytaj dalej »

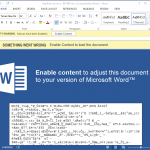

Jak informuje NSDC (National Security and Defense Council of Ukraine), rosyjscy hakerzy próbowali wykorzystać rządowy systemem udostępniania plików do zaatakowania innych podmiotów rządowych Ukrainy. Mowa tu dokładnie o SEI EB (System of Electronic Interaction of Executive Bodies) system używany przez ukraińskie agencje rządowe do wymiany dokumentów. Według oświadczenia, hakerzy umieścili…

Czytaj dalej »

Kto pamięta pierwszą wersję naszego rozwal.to? Niech wpisze się w komentarzu :-) Kto chciałby reaktywacji tego projektu? Niech wpisze się w komentarzu :-) Kto chciałby wstępnie zadeklarować jakieś wsparcie projektu na Patronite (wsparcia planujemy od kwoty od 5zł :-) Niech wpisze się w komentarzu :-) „Stary” rozwal.to był bezpłatny i…

Czytaj dalej »

Zerknijcie na ofertę pracy firmy Vercom (z którą swoją drogą współpracujemy w ramach pentestów, CV możecie złożyć tutaj). Twoim głównym zadaniem będzie prowadzenie testów penetracyjnych i zadbanie o bezpieczeństwo wszystkich naszych aplikacji (zarówno tych istniejących jak takich, które dopiero powstają). Będziesz mógł również pobuszować w naszej infrastrukturze i wykorzystać znalezione…

Czytaj dalej »