Black Week z sekurakiem! Tniemy ceny nawet o 80%!

Apple wprowadza dodatkowy program ochrony: szyfrowane end2end backupów w iCloud, klucze sprzętowe 2FA do zabezpieczania konta applowego, zaawansowane wykrywanie ataków podsłuchu wiadomości…

Jest to kolejny krok, poza wprowadzonym w iOS 16 trybem zabunkrowanym („lockdown mode„).

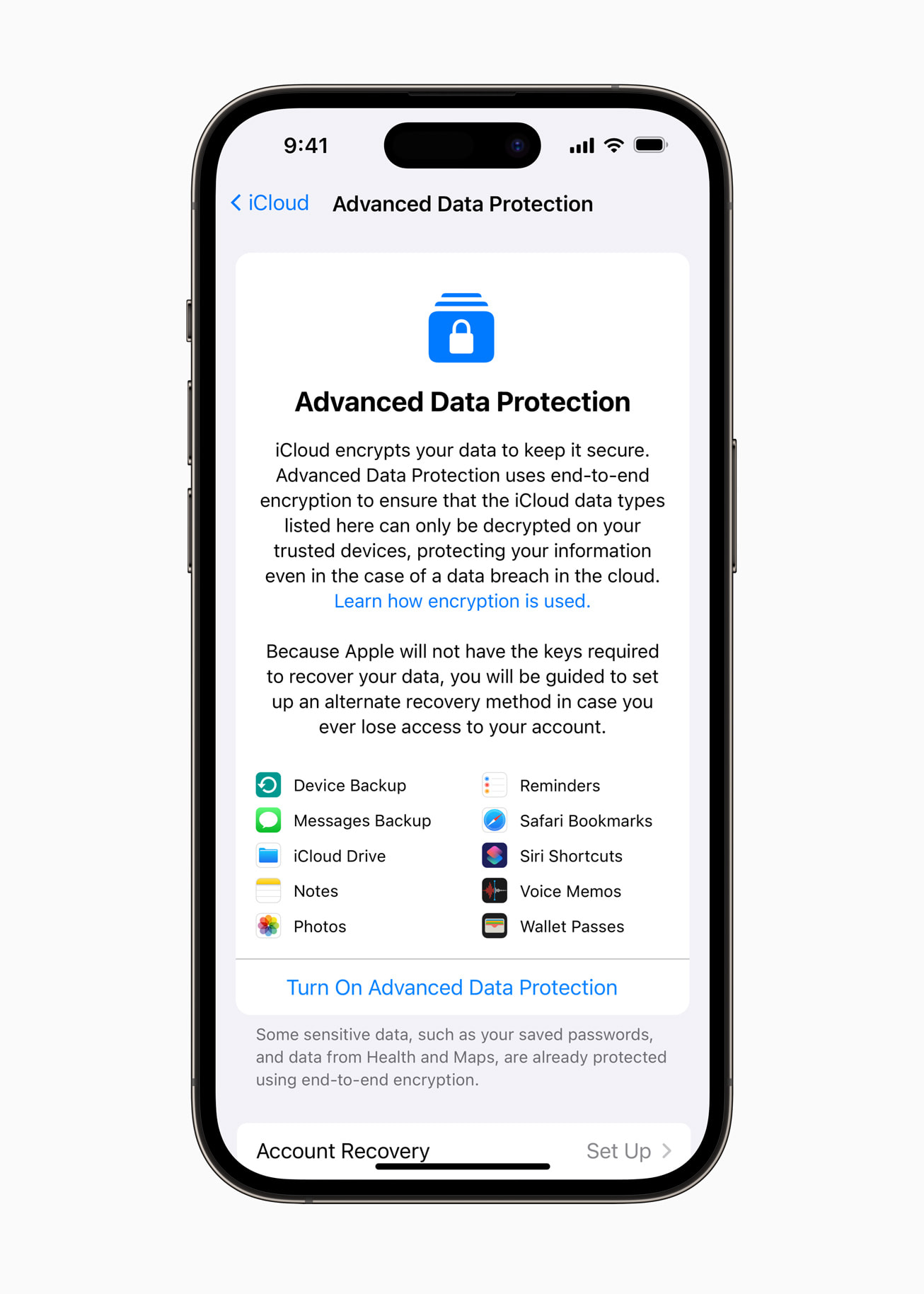

Jeśli chodzi o iCloud to będzie możliwość szyfrowania end2end prawie wszystkiego. End2end czyli nawet Apple / ktoś kto włamie się do ich clouda / służby – nie będą miały wglądu w przechowywane dane. Dotyczy to również kopii zapasowych telefonu:

Cloud already protects 14 sensitive data categories using end-to-end encryption by default, including passwords in iCloud Keychain and Health data. For users who enable Advanced Data Protection, the total number of data categories protected using end-to-end encryption rises to 23, including iCloud Backup, Notes, and Photos. The only major iCloud data categories that are not covered are iCloud Mail, Contacts, and Calendar because of the need to interoperate with the global email, contacts, and calendar systems.

Na pewno cieszy tutaj dość jasny ekran wskazujący co jest szyfrowane end2end:

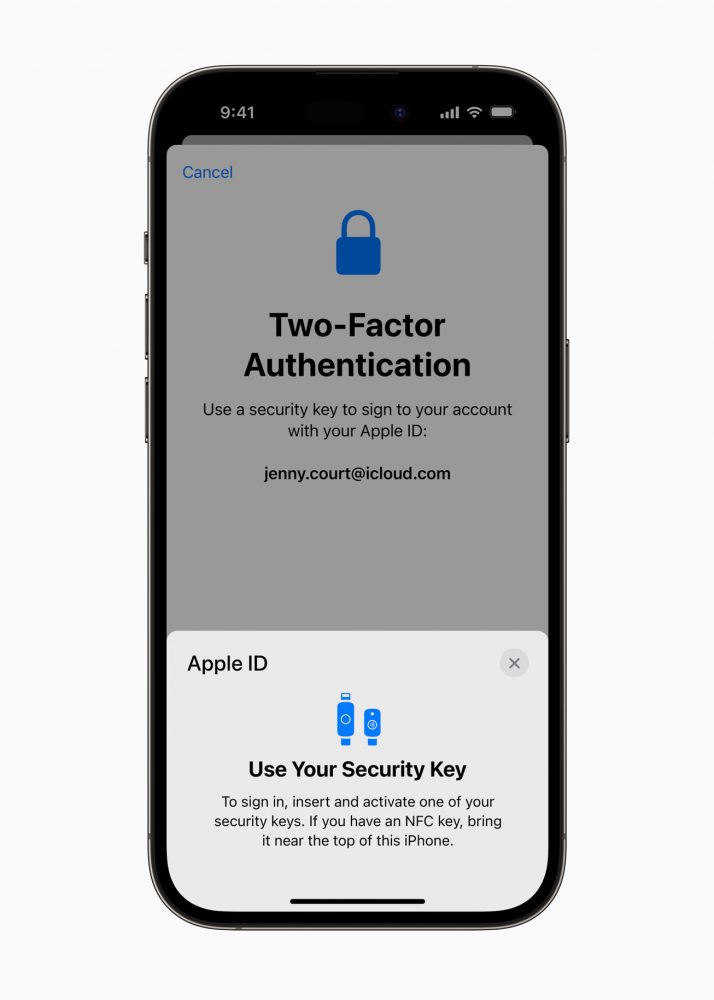

Z innych nowinek, Apple wprowadza możliwość konfiguracji klucza sprzętowego (jako 2FA) do kont użytkowników:

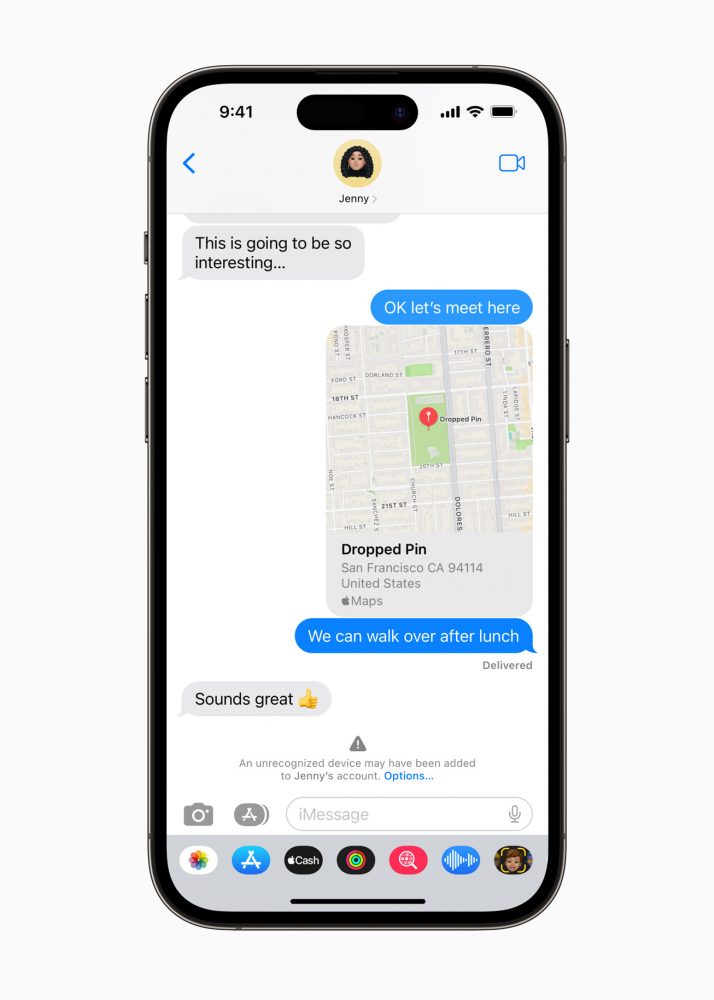

Warte odnotowania są też dodatkowe mechanizmy, które pozwalają wykryć ataki umożliwiające podsłuch / przechwycenie szyfrowanych wiadomości iMessage (patrz komunikat na dole zrzutu ekranowego):

Funkcje mają być wprowadzane stopniowo od grudnia 2022 (na początek w USA) – do początku 2023 (reszta świata).

~Michał Sajdak

służby to walą każdemu po kolei telefon i robią backdoora 24/7. taki end2end nadal jest useless jak się używa telefonu

Czy można zweryfikować jakoś czy szyfrowanie jest e2e, czy trzeba uwierzyć Apple że tak robią?

Raczej trzeba wierzyć. Bo np. puszczą specjalną aktualizację iOS i kiszka.

ciekawe ile wytrzymaja te zabezpieczenia, może z tydzień xD

póki co to bez pinu albo FaceID nie ma wstępu do aktualnego iOS i iPhone aktualnych generacji więc ;) w manualu każdego softu do forensics przy aktualnym iOS / MacOS jest dopisek: bez hasła / PIN nie ma wstępu

Teraz pozostało tylko czekać na odpowiedź ze strony Google. Mają swój program ochrony zaawansowanej, mogli by wdrożyć szyfrowanie wszystkiego co się da end2end.

Gogle już zapowiedziało jakieś barachło na zasadzie ” my nie śledzimy, my nie widzimy co masz” więc wprowadzają pełne szyfrowanie. Smacznego…