Systemy informatyczne gromadzą i przetwarzają coraz więcej danych. Utrzymujący się tej w dziedzinie trend powoduje, że z czasem w złożoności struktur danych oraz możliwości wiązania danych relacjami w bazach SQL, zaczęto upatrywać niepotrzebny narzut wydajnościowy. Wprost przełożyło się to na wzrost popularności baz typu NoSQL. Prosta struktura danych, brak relacji,…

Czytaj dalej »

Jednym z celów prowadzenia działań wywiadowczych jest pozyskanie ściśle chronionych informacji. Zdarzają się zapewne przypadki, gdy planując akcje wykradania danych, nie uwzględnia się konieczności okresowego ponawiania takiego zadania celem ustalenia, czy zebrane informacje nie straciły na aktualności. Bardziej rozsądne wydaje się jednak podejście, które polega na utrzymaniu stałego dostępu do…

Czytaj dalej »

Wczoraj udostępniona została aktualizacja Wordpressa (4.8.3), która po raz drugi łata problemy z SQL injection (poprzednia nieudana – jak się okazało – próba była w 4.8.2).

Czytaj dalej »

Pouczająca historia żmudnego dekodowania kodu QR zamazanego w programie telewizyjnym. TL;DR: 1) nie zamazuj, tylko zaczerniaj poufne informacje. 2) jeśli zamazujesz informacje na filmie, sprawdź czy pewne klatki nie powodują ‘wycieku’ niektórych zamazanych treści (inaczej – zamazuj, a raczej – zaczerniaj – z dużym marginesem). 3) jeśli zamazana informacja ma znaną strukturę – będzie łatwiej ją odmazać.

Czytaj dalej »

Checkpoint pokazuje jak przejąć inteligentny odkurzacz firmy LG (Hom-Bot robotic vacuum cleaner) – dostęp na żywo do feedu video z odkurzacza, ale także możliwość sterowania nim.

Czytaj dalej »

Pewnie trochę przesadzamy z tytułem, ale w dużym uproszczeniu do tego sprowadza się wyjaśnienie Kasperskiego odnośnie ostatniej afery z domniemanym dostępem rosyjskiego rządu do tajnych danych NSA.

Czytaj dalej »

Wylęgarnia nowego ransomware to “Europa Wschodnia” – obecnie wśród krajów gdzie zanotowano zainfekowane komputery jest również Polska.

Czytaj dalej »

Nieco w panice ostatnio łatano krytyczną podatność (czy serię podatności) w znanym produkcie Apache Solr. W skrócie, kontrolując parametr q (służący do wyszukiwania odpowiedniej treści), można wykonać dowolny kod na serwerze, na którym pracuje Solr

Czytaj dalej »

Atak dotyka wszystkich nowoczesnych implementacji WPA2, a jest szczególnie niebezpieczny na Androidzie 6+ / Linuksie – można zmusić połączenie WiFi do użycia klucza sesyjnego składającego się z samych zer… A to wszystko przez to, że te platformy chciały być bardziej bezpieczne, ale o tym trochę dalej.

Czytaj dalej »

Wycieki kluczy, 20 realnych przykładów podatności w API (m.in. z UBER, Airbnb, Twitter, Facebook, Nissan, Github, Equifax, Cisco…), wykonywanie kodu na serwerze przez API, ćwiczenia online, masa praktyki… to kilka elementów z naszego nowego szkolenia o bezpieczeństwie API REST.

Czytaj dalej »

Niedawno zrezygnowałem z fizycznego serwera na rzecz systemu opartego na chmurze. Proces rejestracji przebiegł bezboleśnie – może poza koniecznością podania danych karty kredytowej – i po chwili mogłem się cieszyć nowym serwerem z Debianem 8.1 Jessie ze statycznym adresem IPv4.

Czytaj dalej »

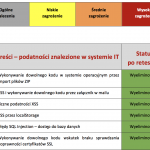

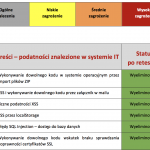

Dla niecierpliwych – można pobrać pełen, nieocenzurowany, przeszło 30-stronicowy raport z testów bezpieczeństwa systemu do zarządzania klientami (CRM – Customer Relationship Management) – YetiForce.

Czytaj dalej »

Właśnie odświeżyliśmy nasze warsztaty z bezpieczeństwa aplikacji webowych i mamy tu dla Was najbardziej rozbudowaną ścieżkę szkoleniową, dostępną w Polsce :-) Z tej okacji proponujemy promocję – uczestnictwo we wszystkich trzech szkoleniach, w cenie dwóch. Jeszcze inaczej – to połowa ceny szkolenia u jednej z naszych konkurencji.

Czytaj dalej »

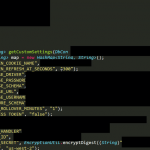

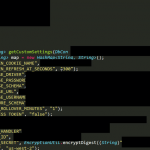

Niepokoi kilka rzeczy: nie jest to przypadkowy kod wprowadzony przez roztargnionego programistę, tylko prawdziwy backdoor z krwi i kości, dający możliwość wykonywania kodu przez napastników backdoor znalazł się w oficjalnej aktualizacji kilku narzędzi dystrybuowanych przez firmę Netsarang znaleziono przynajmniej jedno złośliwe wykorzystanie backdoor-a (pytanie czy w reszcie miejsc w ogóle…

Czytaj dalej »

Standardowe biblioteki oraz funkcje JavaScript, które wykorzystuje i udostępnia Cloudflare można wykorzystać do ominięcia mechanizmu XSS Auditor w przypadku, gdy domena podpięta pod usługi Cloudflare podatna jest na Reflected XSS (Non-persistent XSS). Taką ciekawostką podzielił się Masato Kinugawa, specjalista bezpieczeństwa IT, znany z badań dotyczących podatności XSS jak i współorganizacji zawodów XSSMas Challenge.

Czytaj dalej »