O chipach NFC wszczepianych najczęściej w dłoń pisaliśmy już na sekuraku. Tutaj z kolei ciekawa historia wszczepienia sobie chipa na DefCon-ie. Ogólnie sama procedura to nie jest to nic bardzo groźnego (jeśli ktoś lubi takie rzeczy ;)

Czytaj dalej »

Zapraszamy na konferencję What The H@ck, której jesteśmy Partnerem. Już w sobotę, 1 grudnia, w Warszawie, możecie spodziewać się jednego z najważniejszych wydarzeń obszaru Cyberbezpieczeństwa. Agenda #wth18 jest bardzo bogata (aż 10 równoległych ścieżek) – każdy znajdzie coś dla siebie.

Czytaj dalej »

Bardzo często spotykamy się z pytaniem, od czego zacząć naukę technicznego bezpieczeństwa IT? Na samym sekuraku mamy: Teksty i Narzędzia – mamy tutaj około 300 autorskich tekstów…

Czytaj dalej »

Jedną z najważniejszych funkcji współczesnych systemów IT jest ich odporność na awarię. Stosuje się w tym celu wiele zaawansowanych rozwiązań. Pośród nich kluczowym jest narzędzie pozwalające na przekierowanie ruchu sieciowego do innego centrum danych, instancji lub aplikacji – tak, by te ostatnie przejęły obsługę użytkowników.

Czytaj dalej »

Świeże, praktyczne prezentacje. Prawie 2 godziny hackingu na żywo – zapraszamy :-)

Czytaj dalej »

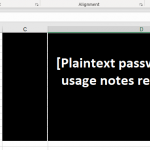

Jeden obraz wart jest więcej niż tysiąc słów. Patrzcie więc…:

Czytaj dalej »

Ominięcie uwierzytelnienia w Cisco ASA, XSS-y od kuchni, zagłada JSON Web Token i rekonesans sieciowy. Zapraszamy na Sekurak Hacking Party w Gliwicach!

Czytaj dalej »

Dane o pracownikach, ciekawe informacji z sieci społecznościowych, przeglądanie ksiąg wieczystych, rejestrów pojazdów, Darkweb, przeszukiwanie danych usuniętych (np. z Google) – to tylko kilka tematów, które omawiamy na naszym szkoleniu OSINT (Open-source intelligence).

Czytaj dalej »

TLDR: zhackowany router w oddziale -> dostęp do sieci LAN -> atak na system zarządzania przelewami -> zlecenie lewych przelewów -> wypłata pieniędzy z bankomatów. Game Over.

Czytaj dalej »

Tak przynajmniej donosi wiele światowych mediów. Jednym z punktów zaczepienia było zebranie danych CCTV z lotnisk (i zapewne innych miejsc)

Czytaj dalej »

Czy w każdej sytuacji możemy ufać logom serwera WWW? Czy istnieje sposób by obejść logowanie zapytań i nie pozostawić śladu wykonania złośliwego kodu?

Czytaj dalej »

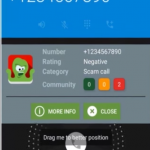

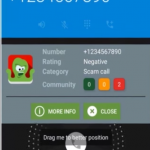

Niemal w każdym telefonie mamy możliwość zablokowania kogoś, kto okazał się sprzedającym nam super garnki, ubezpieczenia, tańszy prąd czy nową super ofertę abonamentu GSM. Co jednak w przypadku gdybyśmy nie chcieli widzieć tego typu połączeń z numerów, które widzimy na oczy pierwszy raz?

Czytaj dalej »

Według relacji, wyglądało to mniej więcej tak: w środku dnia podjeżdża na stację konwoj 10 dużych samochodów, tankują do oporu. Dla obsługi jest to trochę podejrzane, prawda?

Czytaj dalej »

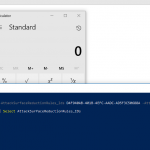

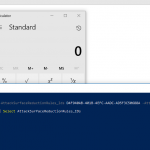

Na pewno nie raz widzieliście ostrzeżenie po kliknięciu na plik pobrany z Internetu (niezaufany), Microsoft też często ostrzega przed uruchomieniem linku / kodu zawartego w MS Office. Nowe wersje MS Office wprowadzają też parę dodatkowych metod ochrony, np. uniemożliwienie uruchamiania nowych podprocesów (choćby cmd).

Czytaj dalej »

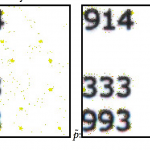

W ostatnim czasie zbiegły się ze sobą dwa wydarzenia, mające ze sobą jeden szczegół – czyli ukryte znaki dodawane na wydrukach przez drukarki – a mające na celu zidentyfikowanie urządzenia, które zostało wykorzystane do wydruku.

Czytaj dalej »