Parę dni temu (16.10.2020r.) odbyła się pierwsza edycja naszego zupełnie nowego kursu Recon Master #1. Zainteresowanie tematem było naprawdę ogromne, a kurs bardzo się Wam spodobał :) Kilka opinii uczestników poniżej: “3 godziny po szkoleniu wskazałem podatności które trzeba załatać. Dzięki czemu przytuliłem skrzynkę […] :)” Polecam dla początkujących i…

Czytaj dalej »

Cały cykl, któremu mocno kibicujemy, to aż siedem spotkań, na które możecie zapisać się tutaj. Pierwsze spotkanie odbędzie się już 21. października – podczas którego Artur Czerwiński – CTO Cisco Polska – wprowadzi w cały cykl, wspominając jednocześnie jak na aktualne problemy bezpieczeństwa patrzy firma Cisco. Całość w nawiązaniu do tzw….

Czytaj dalej »

Intro Aktualizacja – mamy przedłużony termin składania prac. Od czasu do czasu zarabiamy na reklamach / ostatnio jest to nawet więcej niż mniej. Sporo też propozycji reklamowych odrzucamy, bazując na kluczu: subiektywnie nie pasuje do wrzucenia na sekuraka. W każdym razie mamy dla Was pulę aż 20 000 PLN (minus…

Czytaj dalej »

Jeśli interesują cię takie rzeczy jak, bezpłatny dostęp do niektórych naszych kursów czy szkoleń, dodatkowe, niedostępne normalnie materiały, regularne podsumowania bieżącej sytuacji w świecie cyber security, super rabaty na konferencje i wydarzenia branżowe (również międzynarodowe; będziemy uderzać do naszych znajomych – tak abyście mieli możliwie najlepsze zniżki na rynku), …

Czytaj dalej »

Uruchamiamy właśnie kolejną edycję naszego 4-godzinnego szkolenia wprowadzającego do tematyki bezpieczeństwa IT. Do uczestnictwa nie jest wymagana żadna wiedza z obszaru bezpieczeństwa IT, choć warto znać podstawowe pojęcia z zakresu IT. Bezpieczeństwo aplikacji webowych, bezpieczna architektura sieci, wycieki danych, hasła oraz ich łamanie, elementy OSINT, aktualne ataki, częste problemu bezpieczeństwa…

Czytaj dalej »

Zaczęło się niewinnie od zgłoszeń naszych czytelników, którzy dostali mniej takiego maila: Niewielka apteka, cóż – zdarza się. Ale niedługo później otrzymaliśmy cynk na Twitterze od Andrzeja o kolejnej aptece (patrz niżej). Na początek myśleliśmy, że chodzi o ten sam podmiot. Treść maila jest bowiem niemal identyczna (gimnastyka umysłowa: znajdźcie…

Czytaj dalej »

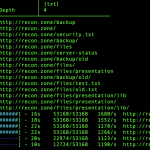

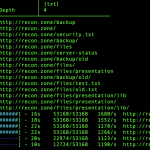

Jeśli interesujesz się technicznym OSINT-em, czy rekonesansem infrastruktury sieciowej – mamy dla Ciebie 4-godzinne, absolutnie unikalne szkolenie on-line od sekuraka. Zapisy tutaj: https://recon.sekurak.pl/ O czym będziemy mówili? Rekonesans poddomen, rekonesans konkurencji, automatyzacja rekonesansu, techniki pasywne i aktywne, rekonesans skasowanych (ponoć ;-) danych, nmap czy konkretne case studies – to tylko parę tematów,…

Czytaj dalej »

Dzisiaj chciałbym skupić się na wpisach Twitterowych pod kątem zawartych w nich metadanych. Nie mam tutaj na myśli wyciągania geolokalizacji na podstawie danych EXIF ze zdjęć, bo te są automatycznie usuwane przed ich opublikowaniem, ale o obserwowaniu lokalizacji dodawanej do tweetów oraz czasu, kiedy te są dodawane. Domyślnie w naszym…

Czytaj dalej »

Jakiś czas temu natrafiłem na bardzo ciekawą technikę przeglądania LinkedIn bez logowania się do tego portalu. Taki sposób przeglądania profili pracowników firm może być przydatny, jeśli np. chcemy na szybko sprawdzić dane jakiegoś przedstawiciela firmy, a nie chcemy logować się na swoje konto z danego miejsca lub pragniemy pozostać w…

Czytaj dalej »

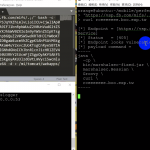

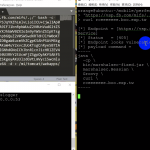

To zapowiedź naszego 90-120 minutowego live demo, w którym pokażemy jak rozpoznać a następnie przejąć konkretną infrastrukturę. Będzie sporo ataków sieciowych oraz aplikacyjnych, będzie o systemach mobilnych, będzie o przenikaniu do wnętrza sieci. Będzie w końcu kilka unikalnych technik, które zobaczycie na żywo w trakcie realnego ataku na pewną organizację….

Czytaj dalej »

Jeśli Orange Tsai coś napisze, to jest to od razu uderzenie z Grubej Berty ;-) Tym razem mamy opis podatności klasy unauthenticated RCE w systemie MDM MobileIron. Dla przypomnienia systemy klasy Mobile Device Management to klucz do królestwa urządzeń mobilnych w całej firmie. Z jednej strony to właśnie w tym miejscu…

Czytaj dalej »

Jeśli chciałbyś dowiedzieć się więcej o łatwym pozyskiwaniu informacji o infrastrukturze IT swojej firmy, chciałbyś wiedzieć jak chronić się przed wrogim rekonesansem czy poznać sporo popularnych ale również niszowych sztuczek związanych z technicznym OSINT-em, kurs jest dla Ciebie. Na obecną chwilę planujemy tylko jedną jego edycję, która odbędzie się w…

Czytaj dalej »

Nie ma co ukrywać, że epidemia związana z covidem miała negatywny wpływ na branżę szkoleniową. W marcu odwołaliśmy wszystkie zaplanowane na najbliższe 2-3 miesiące szkolenia prowadzone dotąd wyłącznie stacjonarnie, z dnia na dzień budżety szkoleniowe naszych Klientów zostały „zamrożone”, albo nierzadko „skonsumowane” przez inne, pilniejsze potrzeby organizacji. Choć generalnie wizja…

Czytaj dalej »

![Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile] Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile]](https://sekurak.pl/wp-content/uploads/2019/07/hack-150x150.png)

BancoEstado – największy bank w Chile – został zainfekowany malware (prawdopodobnie chodzi o REvil). Pisząc kolokwialnie atakujący uderzyli z grubej rury: według doniesień zainfekowanych została większość serwerów i komputerów pracowników. Sam bank potwierdza zainfekowanie komputerów w oddziałach. While initially, the bank hoped to recover from the attack unnoticed, the damage…

Czytaj dalej »

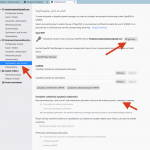

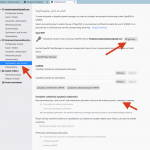

Do tej pory aby szyfrować pocztę w standardzie OpenPGP, użytkownicy Thunderbirda musieli korzystać z dodatku Enigmail. Od wersji 78.2.1, Thunderbird jest dostarczany z domyślnie włączoną obsługą OpenPGP. Całość musimy oczywiście skonfigurować. Wygląda to dość prosto, choć momentami kuleją jeszcze polskie tłumaczenia. Po pierwsze w konfiguracji naszego konta generujemy nową parę…

Czytaj dalej »

![Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile] Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile]](https://sekurak.pl/wp-content/uploads/2019/07/hack-150x150.png)