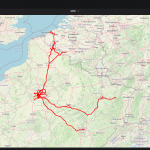

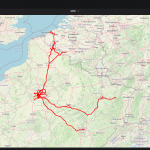

19-sto latek z Niemiec opisuje swoją przygodę z dostępem do samochodów tutaj. Krok po kroku cała akcja wyglądała tak: Zlokalizowanie w internecie instancji oprogramowania TeslaMate (Google, Shodan, Zoomeye …) Po podłączeniu się przeglądarką, widoczna jest tutaj lokalizacja “losowego” samochodu (tj. skonfigurowanego w instancji TeslaMate): Dalej (czyli np. zakładka Dashboards) nie…

Czytaj dalej »

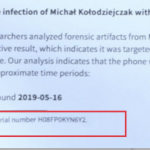

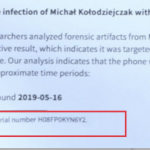

Zobaczcie na to obecnie dość popularne doniesienie: Mamy tutaj zdjęcie z raportu Citizen Lab, którego fragmenty były publikowane np. w czasie konferencji prasowej Michała Kołodziejczaka. Jest tam numer seryjny “badanego telefonu”. Jak łatwo można sprawdzić, telefon to iPhone 11 Pro, który został wypuszczony na rynek we wrześniu 2019 roku, podczas…

Czytaj dalej »

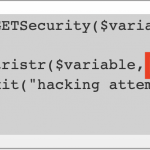

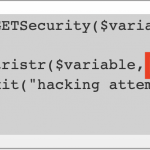

Tutaj inspirujący odpis podatności – CVE-2021-45467: CWP (CentOS Web Panel) – preauth RCE. Zobaczcie ten fragment kodu: Może dałoby się podać wartość zmiennej scripts jako ../../../ i tym samym zaincludować jakiś inny plik z serwera? Nie da się! Bo wredny system od razu wykrywa “hacking attempt”. Wykrycie to znajduje się…

Czytaj dalej »

Jak to możliwe? W skrócie – wykryty malware (nazwa kodowa MoonBounce) wykorzystuje pamięć flash na płycie głównej i wpływa na proces bootowania całego systemu, infekując go. Wymieniłeś nawet cały dysk? Ale przecież nie wymieniłeś płyty głównej…: Due to its emplacement on SPI flash which is located on the motherboard instead…

Czytaj dalej »

![Poszukują do pracy człowieka od Magento [a my dajemy Wam trochę gadgetów sekuraka!] Poszukują do pracy człowieka od Magento [a my dajemy Wam trochę gadgetów sekuraka!]](https://sekurak.pl/wp-content/uploads/2019/09/progra-150x150.jpeg)

Jeśli chcecie dowiedzieć się trochę o firmie – polecamy przeczytać sekurakowy wywiad z Jakubem Nadolnym – CEO Fast White Cat: „Skoro działa, to po co ruszać”, czyli o niebezpiecznych decyzjach klientów i codzienności software house. Jeśli chcecie zobaczyć wymagania do obecnej rekrutacji w Fast White Cat – czytajcie dalej [uwaga…

Czytaj dalej »

Historię konta swojej mamy przesłał nam jeden z czytelników. Co się wydarzyło? Mama nie mogła zalogować się do Facebooka od poniedziałku (10.01.2022). Sprawdziłem i zostało zmienione hasło na Facebooku na koncie mamy [konto zostało zhackowane – przyp. sekurak]. Goniąc myślami chciałem odzyskać hasło i próbowałem dokonać tego poprzez adres e-mail,…

Czytaj dalej »

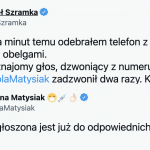

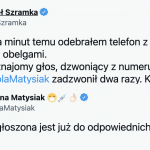

Sprawę opisuje w telegraficznym (twitterowym) skrócie Paweł Szramka: Paulina Matysiak ma już świadomość, że ktoś podszył pod jej numer: Czy telefon / telefony zostały zhackowane? Nie – najprawdopodobniej doszło tutaj do spoofingu numeru telefonu. W bardziej przystępnej formie: chodzi o użycie specjalnego oprogramowania (często, chociaż nie zawsze jest to po…

Czytaj dalej »

Niedawno wspominaliśmy historię z podmianą ukraińskich stron rządowych takim komunikatem (poniżej widać ewidentnie sfałszowany tekst w języku polskim, w środku były również wstawione sztucznie koordynaty GPS z Warszawy): Tymczasem Microsoft właśnie ostrzega w ten sposób: Dzisiaj dzielimy się informacją, że zaobserwowaliśmy destrukcyjne złośliwe oprogramowanie w systemach należących do wielu ukraińskich…

Czytaj dalej »

![Zhackował bezprzewodowo telewizor, który nawet nie był podłączony do internetu [film] Zhackował bezprzewodowo telewizor, który nawet nie był podłączony do internetu [film]](https://sekurak.pl/wp-content/uploads/2022/01/Zrzut-ekranu-2022-01-15-o-10.56.14-150x150.png)

Temat użycia HbbTV do hackowania telewizorów jest znany od dłuższego czasu. W telegraficznym skrócie HbbTV działa w taki sposób: telewizor dostaje tradycyjnym sygnałem telewizyjnym (podobnie jak w telegazecie) prośbę o doczytanie zawartości multimedialnej z danego URL-a. Łączy się w tle do niego i potrafi np. na jednym ekranie (z programem TV) zaprezentować…

Czytaj dalej »

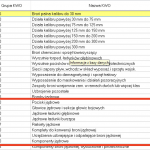

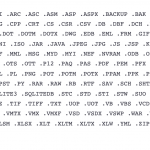

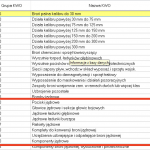

Różne media wspominają dzisiaj o “gigantycznym wycieku z wojska”. Przyjrzyjmy się mu nieco bliżej. Sam wyciek (tj. link do archiwum “System Informatyczny Jednolitego Indeksu Materiałowego”) pojawił się na jednym z forów dnia 9. stycznia 2022r. A że lubimy od czasu do czasu analizować różne fora, plik namierzyliśmy 11.01.2022 (trzy dni…

Czytaj dalej »

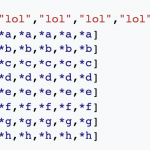

Firma Google stoi za wieloma projektami i produktami. Niektóre są powszechnie znane, a inne nie. Jednymi z takich mniej znanych produktów jest język programowania dart i framework flutter. Krótko po zrobieniu dość długiego tutoriala darta i fluttera wpadłem na kilka pomysłów, jak można by zaatakować komponenty ekosystemu darta. Dla zabawy…

Czytaj dalej »

![Współpracuj z sekurakiem od 2022 roku [potrzeba pomocy redakcyjnej] Współpracuj z sekurakiem od 2022 roku [potrzeba pomocy redakcyjnej]](https://sekurak.pl/wp-content/uploads/2014/07/sekurak-small.jpg)

Dla przypomnienia w Securitum szukamy teraz aż pięciu pentsterów, ale to ogłoszenie dotyczy nieco innego tematu ;) Szukamy osób do stałej lub okazjonalnej współpracy w obszarach: opracowywanie / research newsów (tylko regularna współpraca) i/lub: opracowywanie tekstów / poradników dla osób nietechnicznych (planujemy pewien nowy projekt… :) i/lub: opracowywanie wpisów /…

Czytaj dalej »

Masz dość słuchania nudnych pogadanek o cyber-bezpieczeństwie, z których niewiele wynika? Chciałbyś spędzić z nami 4 godziny, które upłyną szybko jak 5 minut? Chciałbyś nauczyć chronić się przed najczęstszymi cyberatakami? A może od razu po szkoleniu chciałbyś wdrożyć mechanizmy uodparniające Cię na ewentualne przyszłe ataki? Czytaj dalej :-) Po dwóch…

Czytaj dalej »

![Chcesz z nami legalnie pohackować Protonmaila/banki/e-commerce (i inne ciekawe systemy)? Zapraszamy! [praca dla pentestera w Sekurak/Securitum] Chcesz z nami legalnie pohackować Protonmaila/banki/e-commerce (i inne ciekawe systemy)? Zapraszamy! [praca dla pentestera w Sekurak/Securitum]](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)

Rok 2021 jest przełomowy dla nas, przyjęliśmy ponad 10 osób, zrobiliśmy ponad 550 komercyjnych testów penetracyjnych. Między innymi wykonaliśmy testy bezpieczeństwa Protonmaila (tutaj zobacz raport, który za zgodą zamawiających te pentesty – został upubliczniony). Jeśli chciałbyś uczestniczyć w tego typu ofensywnych projektach? czytaj dalej :-) TLDR: w pierwszym kwartale 2022…

Czytaj dalej »

Apache Log4j to bardzo popularna biblioteka javowa służąca do… logowania rozmaitych zdarzeń. Podatność, możliwe skutki wykorzystania. Luka CVE-2021-44228 (inna nazwa: log4shell) to tzw. RCE (Remote Code Execution) – czyli wykonanie dowolnego (wrogiego) kodu po stronie serwerowej. Napastnik może uzyskać dostęp do wykonywania dowolnych poleceń na serwerze (z uprawnieniami, z którymi…

Czytaj dalej »

![Poszukują do pracy człowieka od Magento [a my dajemy Wam trochę gadgetów sekuraka!] Poszukują do pracy człowieka od Magento [a my dajemy Wam trochę gadgetów sekuraka!]](https://sekurak.pl/wp-content/uploads/2019/09/progra-150x150.jpeg)

![Zhackował bezprzewodowo telewizor, który nawet nie był podłączony do internetu [film] Zhackował bezprzewodowo telewizor, który nawet nie był podłączony do internetu [film]](https://sekurak.pl/wp-content/uploads/2022/01/Zrzut-ekranu-2022-01-15-o-10.56.14-150x150.png)

![Współpracuj z sekurakiem od 2022 roku [potrzeba pomocy redakcyjnej] Współpracuj z sekurakiem od 2022 roku [potrzeba pomocy redakcyjnej]](https://sekurak.pl/wp-content/uploads/2014/07/sekurak-small.jpg)

![Chcesz z nami legalnie pohackować Protonmaila/banki/e-commerce (i inne ciekawe systemy)? Zapraszamy! [praca dla pentestera w Sekurak/Securitum] Chcesz z nami legalnie pohackować Protonmaila/banki/e-commerce (i inne ciekawe systemy)? Zapraszamy! [praca dla pentestera w Sekurak/Securitum]](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)