TLDR: raport tutaj. Zwykle podczas utwardzania (ang. hardeningu) naszych maszyn powinniśmy pamiętać o włączeniu pełnego szyfrowania dysku oraz o mocnym haśle (min. 15 znaków). Mimo to istnieją sposoby, które atakujący mógłby wykorzystać, aby próbować przełamać te zabezpieczenia. Jednym z nich jest chociażby atak słownikowy (ang. dictionary attack). Natomiast do szczególnie…

Czytaj dalej »

![Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]! Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]!](https://sekurak.pl/wp-content/uploads/2024/03/Zrzut-ekranu-2024-03-19-o-22.24.53-150x150.png)

31 Marca przypada Światowy Dzień Backupu. Dzień ten jest corocznym przypomnieniem dla każdego z nas o nieocenionej wartości naszych danych cyfrowych i konieczności ich ochrony. W dzisiejszych czasach, gdy większość naszej pracy, nauki oraz osobistych wspomnień przechowywana jest w formie cyfrowej, a informacja stanowi najcenniejszy zasób, odpowiednie zabezpieczenie danych —…

Czytaj dalej »

W tym tygodniu przygotowaliśmy dla Was dwa otwarte szkolenia (tj. linki są dostępne dla każdego bez zapisywania) w ramach szkoleń bonusowych Sekurak.Academy. Już dziś o godz. 20:00 zapraszamy Was na Nowoczesny survival, czyli reagowanie na zagrożenia we współczesnym świecie, a w najbliższy czwartek (21.03.2024 r. godz. 20:00) na kolejną część…

Czytaj dalej »

W dzisiejszym cyfrowym świecie, gdzie bezpieczeństwo danych staje się priorytetem każdej instytucji finansowej, Bank BGK wyróżnia się swoim zaangażowaniem w ochronę prywatności i bezpieczeństwa swoich klientów. W związku z ciągłym dążeniem do doskonałości, poszukują wyjątkowych talentów w dziedzinie cyberbezpieczeństwa, które dołączą do ich zespołu. Jak wygląda sylwetka idealnego kandydata? Szukamy…

Czytaj dalej »

W środę 28 lutego odbyła się pierwsza część naszego nowego szkolenia Narzędziownik AI, która przed ekrany przyciągnęła na żywo ponad 1300 osób na żywo przy łącznej liczbie zapisanych 2700 (tak, nagranie jest dostępne przez 90 dni). Nasz trener Tomek rozpoczął o czasie, jednak sesja Q&A była tak rozbudowana, że szkolenie…

Czytaj dalej »

Dyrektywa NIS2 to kluczowy instrument regulacyjny Unii Europejskiej, który ma na celu zwiększenie odporności na cyberzagrożenia w całej Europie. Znajomość tego dokumentu jest o tyle istotna, że nakłada on wymogi dotyczące bezpieczeństwa informatycznego na podmioty działające w sektorze usług cyfrowych. Dziś rozmawiamy ze specjalistami z Cisco i Sevenet – Aleksandrem…

Czytaj dalej »

Witaj w nowym świecie, gdzie narzędzia sztucznej inteligencji (AI) stają się nieodłącznymi elementami Twojej codzienności. Aby pomóc Ci zrozumieć tę niezwykłą dynamikę i wykorzystać jej potencjał, zapraszamy na nasze najnowsze, wnikliwe i ultra praktyczne szkolenie prowadzone przez Tomka Turbę. Wprowadzimy Cię w świat AI, opowiemy czym w ogóle jest sztuczna…

Czytaj dalej »

Dobra wiadomość dla wszystkich osób odpowiedzialnych za bezpieczeństwo (lub wdrażanie zasad bezpieczeństwa) w firmach, administratorów systemów, pracowników działów IT czy po prostu wszystkich zainteresowanych tematyką IT security 😊 Wiosną wracamy z jedną z najwyżej ocenianych przez Was w ubiegłym roku serii szkoleń – „SECURITUM NET EXPERT”. „SECURITUM NET EXPERT” to…

Czytaj dalej »

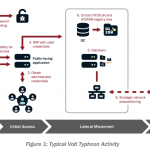

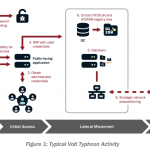

Jeśli ktoś chce od razu przejść do raportu – oto link. Rozpoczyna się on dość niepokojąco: sponsorowani przez państwo hackerzy z Chińskiej Republiki Ludowej implantują się w sieciach IT, przygotowując się na zakłócające/niszczycielskie cyberataki na infrastrukturę krytyczną USA – w przypadku poważnego kryzysu lub konfliktu ze Stanami Zjednoczonymi. People’s Republic…

Czytaj dalej »

Czy chciałbyś złapać atakującego za rękę? Wiedzieć jak znaleźć ślady ataków i próby ich zacierania? Wykrywać podejrzane ruchy w Linuksie? Jeżeli tak to zapraszamy Cię na pierwszą część naszego szkolenia, które odbędzie się już 5 lutego 2024 r. Podczas dwóch godzin skupimy się na narzędziach i mechanizmach dostępnych bezpośrednio w…

Czytaj dalej »

Jeśli jesteś przedsiębiorcą i chcesz zapewnić swoim pracownikom możliwość rozwoju oraz zwiększyć ich kompetencje, mamy dobrą wiadomość: możesz ich przeszkolić z sekurakiem/Securitum zupełnie za darmo! A jak to zrobić? Trzeba skorzystać z dofinansowania programu KFS. Czym jest KFS? Krajowy Fundusz Szkoleniowy to program rządowy, którego głównym celem jest zapobieganie utracie pracy z…

Czytaj dalej »

Czym jest Sekurak.Academy w skrócie? W ramach Sekurak.Academy 2023 (jeden semestr) odbyły się takie szkolenia (wszystkie są dostępne w formie nagrań, po zapisie na Sekurak.Academy 2024). Co planujemy na Sekurak.Academy 2024, które zaczyna się już ~za tydzień? (22.01.2024) Planowane szkolenia w ramach Sekurak.Academy 2024, Semestr I: Kilka opinii o pierwszym…

Czytaj dalej »

AirDrop to usługa ekosystemu Apple, która pozwala na przesyłanie plików pomiędzy urządzeniami tej firmy na niewielkich odległościach. Wykorzystuje do tego celu AWDL (Apple Wireless Direct Link) – stosunkowo szybkie połączenie peer-to-peer. Szczegóły tego protokołu zostały przybliżone już jakiś czas temu. W przypadku AirDropa, ustawienie odbioru wiadomość „“od wszystkich” pozwala na…

Czytaj dalej »

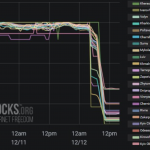

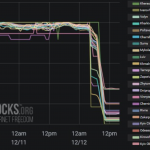

Zacznijmy… od początku. Kyivstar to największy operator GSM na Ukrainie posiadający około 24 milionów klientów. W połowie grudnia 2023 użytkownicy nagle stracili możliwość wykonywania rozmów telefonicznych, pojawiły się również gigantyczne problemy z dostępem do mobilnego Internetu. Powód? Cyberatak: Tak wyglądała dostępność internetu oferowanego przez Kyivstar: Co się dzieje w takiej…

Czytaj dalej »

Tim Longin, znany z ataków na protokół DNS, we współpracy z SEC Consult, opublikował informację o możliwości ataku SMTP Smuggling na popularne serwery i usługi pocztowe. Cała historia rozpoczyna się w czerwcu 2023 roku, kiedy to przedstawiono pierwszy PoC (Proof of Concept) ataku SMPT Smuggling działającego w systemie pocztowym firmy…

Czytaj dalej »

![Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]! Światowy Dzień Backupu: Zabezpiecz swoją cyfrową przyszłość – Odkryj tajniki cyberbezpieczeństwa z Kiermaszem Książkowym Helion.pl [Rabaty do -98%]!](https://sekurak.pl/wp-content/uploads/2024/03/Zrzut-ekranu-2024-03-19-o-22.24.53-150x150.png)