Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

VirusTotal – nowy model współpracy, łatwiejszy dostęp do platformy

VirusTotal, to platforma, której nie trzeba przedstawiać Czytelnikom sekuraka. Ten należący do firmy Google serwis pozwala skanować przesyłane do niego pliki korzystając z wielu silników antywirusowych. Dodatkowo przesyłane na platformę pliki wykorzystywane są do dalszych analiz przez osoby badające złośliwe oprogramowanie. Od teraz dostęp do tego olbrzymiego repozytorium ze złośliwym oprogramowaniem ma być prostszy i bardziej przejrzysty.

TLDR:

– VirusTotal wprowadza nowy model współpracy, który stawia na rozwój społeczności przez wyraźne faworyzowanie aktywnych.

– Reguły dostępu do platformy mają być bardziej przejrzyste, dzięki czemu korzystanie z platformy ma stać się łatwiejsze, choć pojawiają się pytania.

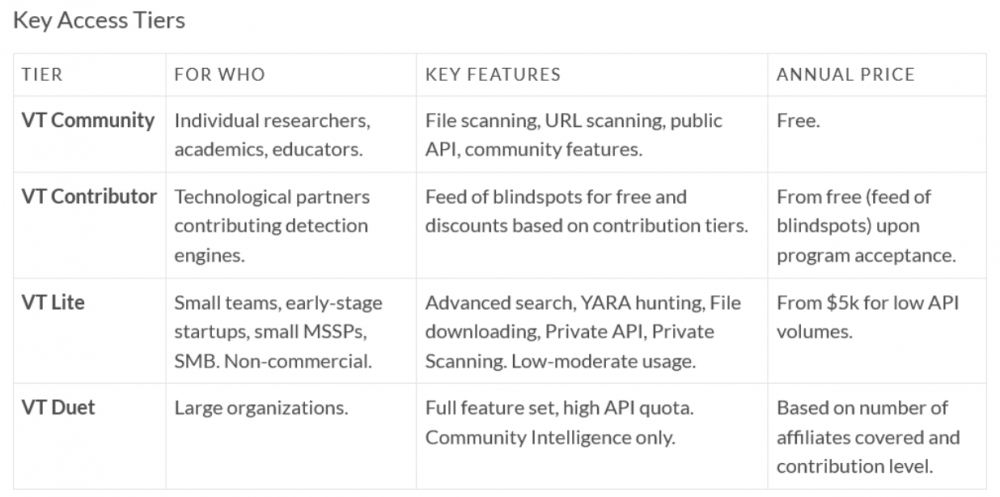

Nowa polityka dostępu do usług VirusTotal przewiduje cztery poziomy współpracy. Twórcy serwisu zapewniają, że w dalszym ciągu chcą, aby platforma w dalszym ciągu pozostała dostępna dla szerokiej grupy użytkowników.

Nowe zasady zakładają nagradzanie tych, którzy aktywnie przyczyniają się (w rozumieniu dostawców próbek) do rozwoju środowiska skoncentrowanego wokół VirusTotal. Jednocześnie Bernardo Quintero – założyciel VirusTotal – zadeklarował, że dostawcy zabezpieczeń, którzy nie dzielą się informacjami o detekcjach, nie zostali uwzględnieni w tych progach. Jest to potwierdzeniem długoletniego zobowiązania z 2016 roku do dbania o zdrową społeczność. Taka decyzja jest częścią zaprezentowanej niedawno wizji przyszłości rozwoju VirusTotal, zgodnie z którą serwis pozostanie otwarty, a jego działalność transparentna.

W ramach nowego modelu wprowadzono cztery poziomy współpracy. Małe zespoły, startupy oraz niekomercyjni dostawcy usług bezpieczeństwa będą mogli korzystać z planu VT Lite. Poziom ten zapewnia zaawansowane wyszukiwanie, śledzenie reguł YARA, prywatny dostęp do API i możliwość bezpośredniego pobierania plików. Cena takiego dostępu zaczyna się od 5000 dolarów w przypadku małych wolumenów API. Partnerzy, którzy udostępniają silniki wykrywania i reguły mogą skorzystać z planu VT Contributor. Otrzymują oni wcześniejszy dostęp do nadchodzących funkcji, zniżki uzależnione od poziomu zaangażowania oraz bezpłatny dostęp do kanałów blindspot, dzięki czemu dostawcy mogą uszczelnić detekcję zagrożeń w swoich usługach poprzez eliminację tzw. martwych punktów wykrycia. Ten poziom może być bezpłatny po przyjęciu do programu. Dla dużych organizacji przygotowano poziom VT Duet. Plan ten oferuje najwyższe limity API i ekskluzywny dostęp do informacji pochodzących od społeczności. W tym przypadku ceny ustalane są indywidualnie. Decydujący wpływ na cenę ma poziom partycypacji. Indywidualni badacze, nauczyciele pracownicy biurowi mogą skorzystać z planu VT Community. Do dyspozycji mają oni dostęp do publicznego API i funkcji społecznościowych. Poza tym mogą bezpłatnie korzystać ze skanowania plików i adresów URL.

Czas pokaże, jakie skutki przyniesie wprowadzenie nowych poziomów. Niewątpliwie, uproszczenie zasad powinno być postrzegane jednoznacznie pozytywnie, jednak i tutaj pojawiają się kontrowersje, bowiem nowe reguły będą wykluczać pewne grupy. Pomimo zapewnień o otwartości i łatwiejszej dostępności, pobieranie plików nadal będzie możliwe tylko w płatnych planach (minimum 5000 dolarów). Podobnie prywatne API, czy śledzenie wzorców YARA. Ponadto w praktyce wykluczone zostaną także podmioty, które nie mogą lub z jakichś powodów nie chcą udostępniać informacji o detekcji. W efekcie finalnie może to ograniczyć skuteczność platformy. Dodatkowo integracja z Google i Mandiantem w ramach Google Threat Intelligence, choć zwiększa możliwości, to pomimo zapewnień o otwartości i transparentności może uzasadniać pytania o prywatność i kontrolę danych. Pytania można mnożyć. O tym, jak faktycznie będzie, jeszcze się przekonamy.

I na koniec pamiętajcie (zawsze będziemy to powtarzać), nigdy nie wysyłajcie do VirusTotala plików prywatnych, poufnych i takich, których nie chcielibyście lub nie możecie upubliczniać!

Źródło: blog.virustotal.com

~pu