NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Operatorzy GSM, dla poprawienia jakości rozmów, mogą wykorzystać standard VoLTE czy Voice over LTE, pozwalający na realizację połączeń głosowych z użyciem sieci 4G LTE. Zwykle do rozmów telefonicznych oraz SMSów wykorzystywane były starsze (i mniej bezpieczne) standardy jak 2G i 3G, a nowsze technologie zapewniały tylko szybszą wymianę danych. VoLTE niejako uzupełnia WiFi Calling (który pozwala na wykorzystanie sieci WiFi do realizowania połączeń głosowych), zdejmując ograniczenie zasięgu punktów dostępowych. Jednak jego wykorzystanie wymaga stosowania kompatybilnych urządzeń z firmware wspierającym IMS – (IP Multimedia Subsystem) – co obecnie nie jest wygórowanym wymogiem, jednak sprawiało problemy w przeszłości.

TLDR:

Podczas swojej analizy, klient O2 UK, David Wheatley postanowił przyjrzeć się kodekom wykorzystywanym do kompresji dźwięku. W międzyczasie zauważył, że sieć przesyła bardzo szczegółowe informacje ujawniające wersję serwer IMS/SIP, błędy napotkane podczas obsługi połączenia. Wśród gąszczu informacji, David odnalazł poniższe nagłówki:

SIP Msg

...

P-Mav-Extension-IMSI: 23410123456789

P-Mav-Extension-IMSI: 23410987654321

P-Mav-Extension-IMEI: 350266809828927

P-Mav-Extension-IMEI: 350266806365261

...

Cellular-Network-Info: 3GPP-E-UTRAN-FDD;utran-cell-id-3gpp=2341010037A60773;cell-info-age=26371Przykładowy zapis przechwyconych nagłówków SIP (źródło)

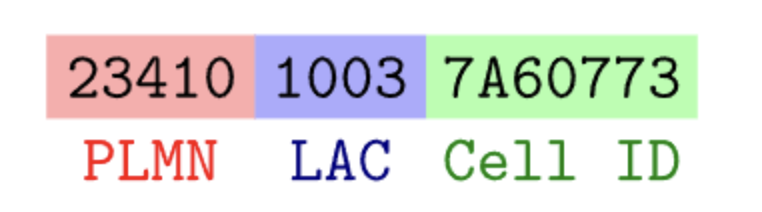

Co może zdziwić to umieszczenie identyfikatorów IMSI (ang. International Mobile Subscriber Identity), IMEI (ang. International Mobile Equipment Identity) obu stron rozmowy (a więc również osoby, do której dzwonimy). Ponadto pakiety zawierały też sekcję utran-cell-id-3gpp, a tę z kolei można zdekodować w sposób następujący:

MCC 3 × BCD Mobile Country Code

MNC 2–3 × BCD Mobile Network Code

LAC 16 bit Location Area Code

UC-ID 28 bit UTRAN Cell Identity = RNC-ID (12 b) + Cell-ID (16 b)Struktura etykietu 3GPP nagłówka SIP/Diameter.

Pierwsze 5-6 cyfr stanowi identyfikator operatora sieci PLMN odbiorcy. 234-10 to O2 UK. Następne 2 bajty kodują Location Area Code, identyfikator “okręgu geolokalizacyjnego”. Dane te wraz z Cell ID (ostatnie 28 bitów) tworzą globalny identyfikator komórki – jednoznacznie identyfikujący BTS oraz sektor.

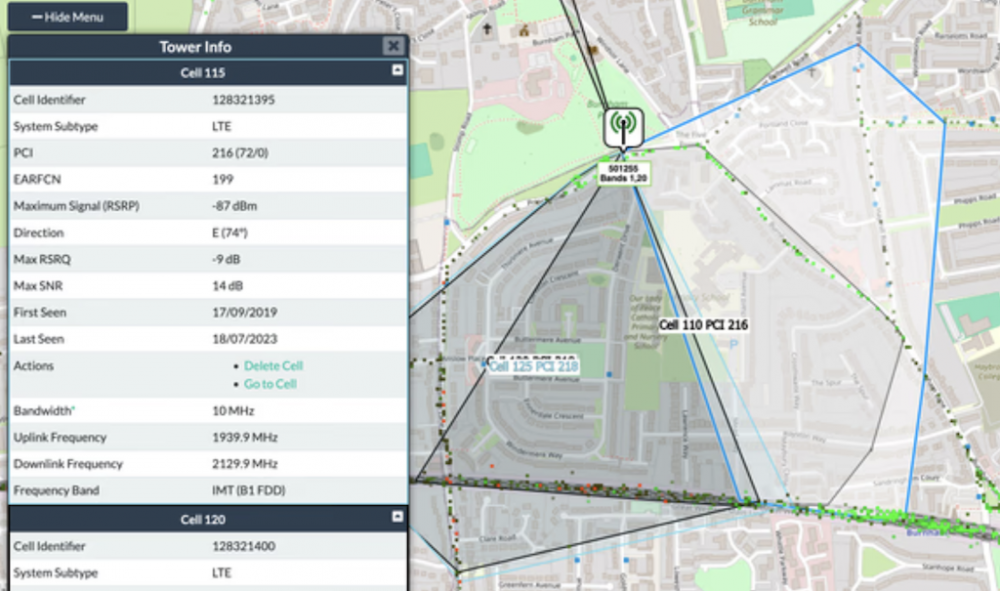

Dysponując tymi informacjami można przy pomocy narzędzi takich jak cellmapper.net oszacować przybliżoną lokalizację rozmówcy bez potrzeby uzyskiwania jego zgody.

W przypadku gęsto zabudowanych terenów, dokładność lokalizacji może być wyznaczana do dziesiątek metrów. Co jak na darmową usługę nie wymagającą instalowania aplikacji na telefonie ofiary może być całkiem zadowalające.

Wyłączenie VoLTE (4G Calling) nie rozwiązuje tego problemu, wystarczy, że atakujący podsłuchuje ruch po swojej stronie i wykorzystuje 4G Calling – potrzebne mu nagłówki zostaną przesłane do jego urządzenia. W przypadku braku zasięgu u ofiary, możliwe jest poznanie ostatniego znanego położenia urządzenia.

Problematyczna była też obsługa tego zdarzenia. Problem mógł istnieć bardzo długo (np. od wprowadzenia usługi przez O2 UK) aż do 27 marca 2025. Operator poprawił jednak błąd dopiero 18-19 maja 2025, czyli dzień/dwa po publikacji wpisu przez zaniepokojonego użytkownika. Na ten moment IMS operatora O2 UK nie wysyła już nadmiarowych informacji pozwalających śledzić użytkownika tej sieci.

~Black Hat Logan

To raczej nie był błąd tylko “ficzer” dla wtajemniczonych…