Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Wstrzykiwanie JavaScriptu na Wykop

Ostatnio użytkownicy Wykopu marudzili, że coś im psuje sekurak:

Co to?

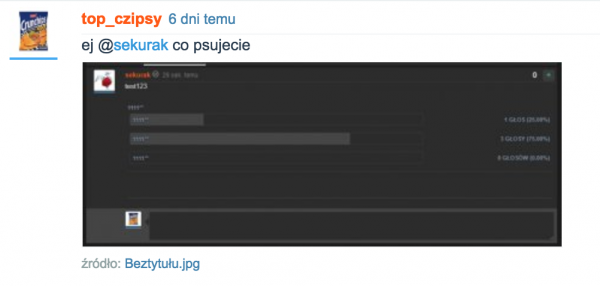

Co to 2?

Co to 3?

I to mimo, że sam test trwał kilka sekund…

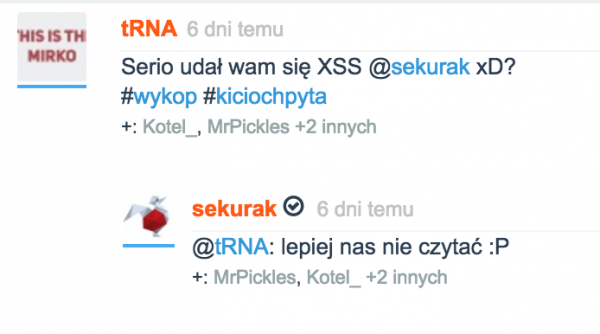

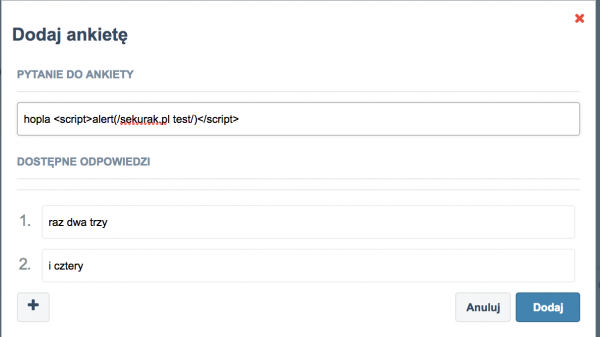

Przyczyna była dość prosta – persistent XSS (czyli możliwość wstrzykiwania dowolnego JavaScriptu innym użytkownikom Wykopu) w mikroblogach. A dokładnie w mechanizmie ankiet:

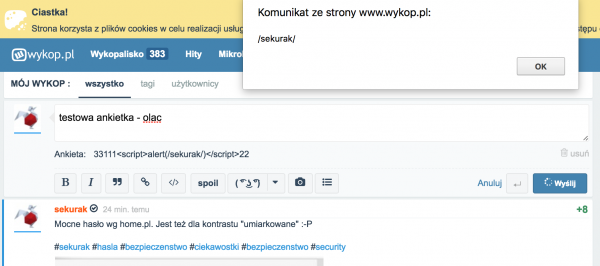

Który skutkował u innych mikroblogowiczów takim komunikatem:

Alert

Oczywiście potencjalni złośliwcy mogliby wstrzykiwać dowolny JavaScript – nie tylko niewinny alert.

Namierzoną przez nas podatność zgłosiliśmy do administracji wykopu i został już naprawiony. Oficjalna odpowiedź (która przyszła mimo weekendu – brawo!)

nasz dział IT potwierdza namierzenie i naprawienie zgłoszonego przez Was błędu. Dzięki za pomoc – wisimy Wam kosz rogali! :-)

PS

Ostatnio peristent XSS-a namierzyliśmy na stronie głównej Wykopu.

–ms

Uh. Znalazłem kiedyś reflecteda na wykopie i nawet rogali nie dostałem :(

A i nie wspomne już o instytucjach typu “rząd amerykański”, który wcale nie ukrywa że chciałby wszędzie mieć backdoor-y we wszelkiego rodzaju oprogramowaniu ( w sensie że kto jest przeciwko dziurom, jest przeciwko nim )

w ramach walki ” o bezpieczeństwo”. Co jak wiemy jest bezsensem.

Jak wygląda kwestia prawna testów w tym konkretnym przypadku? Zgłaszaliście do Wykopu wcześniej, macie zgodę, ogólnie się zgadzają na takie zabawy?

Znaleźliśmy trochę przypadkiem i od razu zgłosiliśmy. Ogólnie masz to: https://sekurak.pl/czy-nowela-art-269b-kodeksu-karnego-bedzie-dobra-dla-branzy-security/

Czyli wg ostatniej aktualizacji jeśli a) nie wyrządzisz szkód b) zgłosisz od razu podatności – to jesteś kryty.

a jezeli jest to podatnosc w Rosyjskiej grze przegladarkowej, hostowanej w Niemczech, na serwerze. pl? az kusi by ruskie przestaly zarabiac hajs i przekazywac przez podatki na cele wojny.. odpiszcie na mailu.. sry za brak polskich krzaczkow..