Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Używasz LastPass? Można wykradać hasła / wykonywać dowolne polecenia na Twoim kompie

To ficzer? To backdoor? Nie, to podatność znaleziona przez Tavisa Ormandy.

Dotyczy ona plugina przeglądarkowego LastPass (w Chrome, ale prawdopodobnie jest też coś na FF – i to nie załatane – patrz koniec posta). Używa on javascriptu, który można odpowiednio wykorzystać i przesyłać do samej instancji LastPass wywołania konkretnych, lokalnych metod:

Therefore, this allows complete access to internal privileged LastPass RPC commands. There are hundreds of internal LastPass RPCs, but the obviously bad ones are things copying and filling in passwords (copypass, fillform, etc). If you install the binary component (https://lastpass.com/support.php?cmd=showfaq&id=5576), you can also use “openattach” to run arbitrary code.

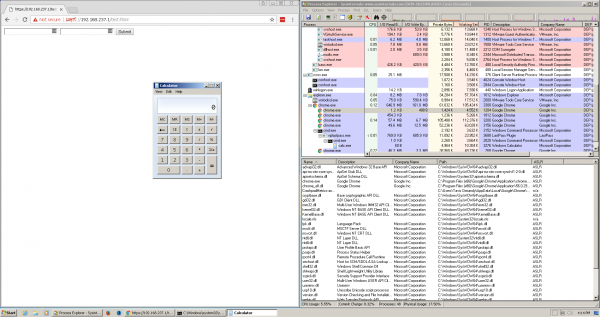

W skrócie, całość wygląda tak, że wchodzę na odpowiednio spreparowaną stronę, po czym:

LastPass calc

Są też różne warianty ataku (wszystko zależy od wykorzystanych RPC), które “w najgorszym wypadku” wykradają tylko hasła ;-)

Ah, this version is better, it works without a prompt on Windows 10:

win = window.open(“https://1min-ui-prod.service.lastpass.com/”);

win.postMessage({fromExtension: false, cmd: “openattach”, attachkey: “d44479a4ce97554c24399f651ca76899179dec81c854b38ef2389c3185ae8eec”, data: “!8uK7g5j8Eq08Nr86mhmMxw==|1dSN0jXZSQ51V1ww9rk4DQ==”, mimetype: “other:./../../../../../Start Menu/Programs/exploit.bat”}, “*”);This requires that the user has enabled “Binary Component” (Click LastPass->More Options->About LastPass), but you can actually force lastpass to prompt the user to install it with another RPC.

Otherwise, you will have to settle for just stealing passwords :)

Podatność dotycząca prawdopodobnie tylko Chrome (plugina do Chrome) właśnie została załatana, ale niepokojący jest kolejny wpis na Twitterze LastPassa mówiący o kolejnej, nowej i niezałatanej jeszcze podatności w pluginie do FF…

–ms

Późno bo późno, ale czas się przesiąść na coś offline i trzymać bazę u siebie :/

Szkoda, bo im zaufałem. Błędy sie zdarzają ale ich lekkienoodejscie do tematu błędu w FF niepokoi.