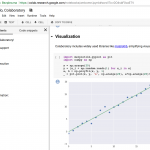

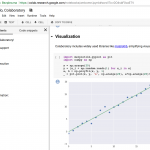

W tekście opisany jest ciekawy XSS znaleziony w lutym 2018 w aplikacji Google Colaboratory. Pokazane jest nie tylko bezpośrednio, gdzie był ten XSS, ale również jakie zostały poczynione próby, by tego XSS-a znaleźć i jakie po drodze były ślepe zaułki. Ponadto, pokazany jest przykład obejścia Content-Security-Policy z użyciem tzw. script gadgets.

Czytaj dalej »

…lub za dowolną kwotę, którą chcecie zapłacić. Podstawy, parę zaawansowanych metod wstrzyknięć, omijanie filtrów czy podejście do eksploitowania XSS-a – polecam wydrukowanie i powieszenie koło biurka. –ms

Czytaj dalej »

W artykule opisane są trzy błędy typu XSS znalezione w ramach bug bounty firmy Google. Wszystkie błędy były możliwe dzięki wykorzystaniu nowych cech standardu ECMAScript.

Czytaj dalej »

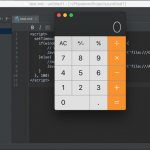

W tym artykule dowiemy się na przykładzie aplikacji na systemy macOS – BetterZip – jak XSS może posłużyć do wykonania dowolnego kodu na komputerze.

Czytaj dalej »

Wydana została nowa wersja biblioteki DOMPurify oznaczona numerem 1.0.0. Jedną z najważniejszych zmian w stosunku do poprzedniej wersji jest przeprowadzona refaktoryzacja kodu, dzięki której uzyskano zgodność ze standardem ECMAScript 2017. Do czego służy DOMPurify i kto powinien się tą biblioteką zainteresować? Sprowadzając zagadnienie do podstaw DOMPurify służy do sanityzacji kodu…

Czytaj dalej »

Cross-Site Scripting (XSS) to jedna z najczęściej występujących podatności w aplikacjach napisanych przy użyciu języka JavaScript i nie dotyczy to jedynie stron i aplikacji internetowych. Dotyka ona coraz częściej aplikacje desktopowe, rozszerzenia dostępne w przeglądarkach internetowych, interfejsy w urządzeniach IoT i nic nie wskazuje na to, by ten rodzaj zagrożenia…

Czytaj dalej »

Standardowe biblioteki oraz funkcje JavaScript, które wykorzystuje i udostępnia Cloudflare można wykorzystać do ominięcia mechanizmu XSS Auditor w przypadku, gdy domena podpięta pod usługi Cloudflare podatna jest na Reflected XSS (Non-persistent XSS). Taką ciekawostką podzielił się Masato Kinugawa, specjalista bezpieczeństwa IT, znany z badań dotyczących podatności XSS jak i współorganizacji zawodów XSSMas Challenge.

Czytaj dalej »

Świadomie lub nie, wielu z nas ma okazje korzystać z aplikacji typu „Desktop Web”, czyli takich, których integralną część stanowi przeglądarka WWW lub przynajmniej interpreter JavaScript. Okazuje się, że często takie rozwiązanie stosowane jest w środowiskach programistycznych (IDE), chociażby do generowania podglądu tworzonego dokumentu Markdown. Skutkom takiego połączenia postanowił przyjrzeć się Matt Austin a wynikami podzielił w opublikowanej prezentacji.

Czytaj dalej »

Ostatnio użytkownicy Wykopu marudzili, że coś im psuje sekurak: I to mimo, że sam test trwał kilka sekund… Przyczyna była dość prosta – persistent XSS (czyli możliwość wstrzykiwania dowolnego JavaScriptu innym użytkownikom Wykopu) w mikroblogach. A dokładnie w mechanizmie ankiet: Który skutkował u innych mikroblogowiczów takim komunikatem: Oczywiście potencjalni złośliwcy mogliby…

Czytaj dalej »

Niniejszy artykuł pokazuje jak wygląda kwestia bezpieczeństwa aplikacji mobilnych napisanych w JavaScript z wykorzystaniem frameworka Apache Cordova pod kątem występowania podatności Cross-Site Scripting.

Czytaj dalej »

W artykule: poznacie ciekawy sposób na odczytywanie tokenów z innej domeny,

dowiecie się jak zrobić XSS-a za pomocą jQuery, zobaczycie, w jaki sposób złamać Same-Origin Policy za pomocą Flasha.

Czytaj dalej »

Serwis Heise raportuje o dość interesującej podatności – wystarczy wysłać SMSa o odpowiedniej zawartości, a urządzenie odeśle na ten sam numer login / hasło admina oraz SSID również z hasłem sieci WiFi która jest stworzona na urządzeniu. Wystarczy jedynie znać… numer karty SIM umieszczonej w omawianym przenośnym hotspocie 3G TP-linka:…

Czytaj dalej »

Nie będę się jakoś straszliwie rozpisywał. W każdym razie McDonald’s trzyma hasła użytkowników korzystających z głównego portalu (tych, którzy wybrali opcję ‘zapamiętaj mnie’) w cookie które ważne jest dłuugo (autor znaleziska pisze o roku). Ciastka niby są zaszyfrowane ale udało się to przełamać. Jak z kolei pokazano wykradzenie ciasteczek? Za pomocą…

Czytaj dalej »

Tym razem w akcji persistent XSS. Można było przygotować odpowiednio maila, który po przeczytaniu w webmailu Yahoo powodował automatyczne wykonanie JavaScriptu w przeglądarce ofiary. Odkrywca błędu w ramach PoC przygotował stosowną wiadomość: As a proof of concept I supplied Yahoo Security with an email that, when viewed, would use AJAX to…

Czytaj dalej »

Konkretny przepis oraz przykładowy jpeg znajdziecie na blogu twórców narzędzia Burp Suite. Co daje tego typu sztuczka? Choćby możliwość omijania mechanizmu CSP. Jeśli możemy uploadować na serwer pliki jpeg – to możemy umieścić tam nasz JavaScript, a stąd już krok do odpalenia XSS-a. –ms

Czytaj dalej »