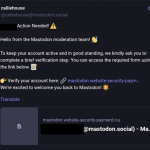

Rok temu opisywaliśmy działania, które wyglądały trochę jak próba phishingu na Mastodonie, a w praktyce były zabawą z platformą i żartem. Tym razem opisywane oszustwa są prawdziwe i mogą doprowadzić do utraty pieniędzy. TLDR: Dla przypomnienia, Mastodon, to oprogramowanie tworzące sieć społecznościową, która w Fediwersum miała być odpowiednikiem Twittera. Składa się ona z niezależnych instancji,…

Czytaj dalej »

Wtyczka FreeVPN.One przez lata cieszyła się popularnością wśród użytkowników Chrome – posiadała oficjalny znaczek weryfikacji, wyróżnione miejsce w sklepie Google i ponad 100 tys. instalacji. Jego głównym celem miała być ochrona prywatności. Okazuje się jednak, że w rzeczywistości rozszerzenie stało się narzędziem do śledzenia użytkowników. TLDR: – Popularne rozszerzenie VPN…

Czytaj dalej »

Na początku 2025 r. dwóch hakerów posługujących się pseudonimami “Saber” oraz “cyb0rg” (ich tożsamość nie jest znana) uzyskali dostęp do infrastruktury, wyróżniającej się nietypowym zestawem narzędzi hakerskich. Postanowili dokładnie przeanalizować zawartość systemu oraz śledzić działania hakera, w celu ustalenia jak najwięcej szczegółów dotyczących jego aktywności. TLDR: Jak to wszystko się…

Czytaj dalej »

Rootowanie Androida przeszło długą drogę od czasów, gdy wymagało głębokiej znajomości ADB i ryzykownych operacji na bootloaderze. Dzisiaj narzędzia takie jak KernelSU, APatch czy SKRoot obiecują łatwiejszy dostęp do uprawnień administratora, ale jak pokazuje najnowsze odkrycie zespołu Zimperium zLabs, nadal niosą ze sobą poważne zagrożenia bezpieczeństwa. TLDR: Badacze z Zimperium…

Czytaj dalej »

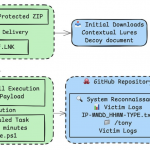

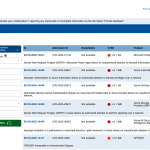

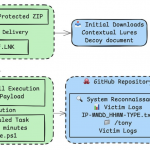

Badacze z Trelix Advanced Research Center wykryli nową kampanię cyber szpiegowską wymierzoną w placówki dyplomatyczne w różnych regionach Korei Południowej. Od marca do lipca bieżącego roku zaobserwowano ponad 19 ataków spear-phishingowych, której celem były ambasady dyplomatyczne zlokalizowane na całym świecie. Za atakiem stoi prawdopodobnie ta sama grupa APT. Treści wiadomości…

Czytaj dalej »

OpenAI w końcu udostępniło dwa modele do wykorzystania lokalnie: gpt-oss-120b i gpt-oss20b. Najnowsze modele językowe z otwartymi wagami (pierwsze od czasu GPT-2) zapewniają wysoką wydajność podczas rzeczywistego wykorzystania przy niskich kosztach mocy obliczeniowych. Architektura ww. modeli składa się z wielu tzw. ekspertów (ang. mixture of experts, MoE), czyli mniejszych sieci neuronowych,…

Czytaj dalej »

Czy tego chcemy, czy nie, od AI nie da się już uciec. Sztuczna inteligencja zagościła w naszym świecie na dobre, kusząc możliwością szybszego wykonywania zadań służbowych lub wręcz ich automatyzacji. Niestety, często zapominamy o tym że AI, wykorzystywana przez osoby nieświadome zagrożeń, może przyczynić się do wycieku danych osobowych lub…

Czytaj dalej »

Nie tak dawno temu kontrola eksportu technologii sprowadzała się do sprawdzania dokumentów na granicy i mało spektakularnych biurowych audytów firm eksportowych. Cóż, te czasy definitywnie się skończyły. Reuters donosi o praktykach, które bardziej przypominają filmy szpiegowskie niż rutynową pracę urzędników: amerykańskie służby potajemnie umieszczają urządzenia śledzące w przesyłkach chipów AI,…

Czytaj dalej »

Badacze z firmy ESET informują, że podatność oznaczona symbolem CVE-2025-8088 jest aktywnie wykorzystywana przez powiązaną z Rosją grupę RomCom. Opisywana podatność została załatana w wersji WinRAR 7.13 i dotyczy wyłącznie systemów Windows. TLDR: Podatność wykorzystuje ADS systemu NTFS (ang. Alternate Data Streams, de facto Tomek Turba wskazywał ten problem na poprzednim Mega Sekurak Hacking…

Czytaj dalej »

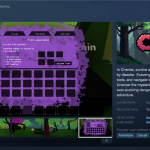

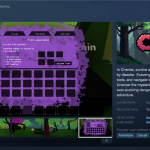

Chemia, gra survivalowo-craftingowa stworzona przez studio Aether Forge Studios do niedawna dostępna jako early access na Steamie, została zainfekowana infostealerem. Według firmy zajmującej się analizą zagrożeń Prodaft, początkowy incydent miał miejsce 22 lipca, kiedy to grupa hackerska EncryptHub dodała do plików gry złośliwe oprogramowanie HijackLoader (plik CVKRUTNP.exe), które zapewnia przetrwanie infekcji…

Czytaj dalej »

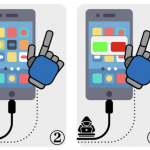

Wielu z nas słyszało ostrzeżenia dotyczące zagrożeń płynących z podłączania telefonów do niezaufanych ładowarek. Dla przypomnienia, wykorzystywany był tam fakt posiadania przez smartfony tego samego złącza i do ładowania, i transferu danych. W związku z tym podłączenie kabla, który miał być podłączony do ładowarki, mogło prowadzić do umożliwienia transferu danych…

Czytaj dalej »

Incydent opisuje serwis TechCrunch, któremu Sandeep Hodkasia, założyciel firmy AppSecure zajmującej się testami bezpieczeństwa, przekazał informację o otrzymaniu 10 000 dolarów za zgłoszenie błędu 26 grudnia 2024 roku w ramach programu bug bounty. Meta wdrożyła poprawkę 24 stycznia 2025 r. i podobno nie wykryła dowodów na to, że luka została…

Czytaj dalej »

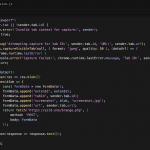

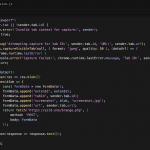

TL;DR: Otrzymałem ofertę pracy web3 z pozornie prawdziwego (ale zhakowanego) konta LinkedIn. Przynętą było repozytorium z backendem Node.js, bazujące na skradzionym koncepcie projektu (munity.game). Kluczowy plik, bootstrap.js, dynamicznie pobierał i wykonywał zaciemniony malware. Cel: skanowanie systemu (portfele, pliki .env, dokumenty, hasła z Chrome), kradzież schowka, eksfiltracja danych i instalacja backdoora….

Czytaj dalej »

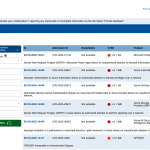

W świecie cyberbezpieczeństwa, gdzie każda luka może stać się furtką dla przestępców, rola publicznych baz danych o podatnościach jest nie do przecenienia. Przez lata globalnym standardem była amerykańska baza CVE prowadzona przez MITRE, ale ostatnie zawirowania za oceanem sprawiły, że Europa postanowiła ruszyć z własnym tematem. Oto oficjalnie ruszyła Europejska…

Czytaj dalej »

Są tu jacyś fani sztucznej inteligencji? Z poprzednich szkoleń z tego tematu wiemy, że jest Was już ponad 120 000, więc nie zwalniamy tempa i 20 maja br. wracamy ponownie z naszym topowym szkoleniem Poznaj AI. Praktyka, narzędzia, ciekawostki! Możesz wbić na szkolenie całkowicie za darmo, możesz nas wesprzeć jakąś…

Czytaj dalej »