Wektorem wejścia była prosta socjotechnika – gość przekonał w jakiś sposób pracownika portu do umieszczenia pendrajwa w komputerze mającym dostęp do systemów portowych. Dalej poszło prosto – tj. pendrive mógł być tak naprawdę klawiaturą, bądź pracownik po prostu odpalił malware z pendrive (który mógł udawać np. prosty plik PDF). Uruchomiony…

Czytaj dalej »

Oprogramowanie sygnowane marką TeamViewer nie pojawia się na naszych łamach po raz pierwszy. W przeszłości doniesienia dotyczące o problemach z usługami oferowanymi przez TeamViewera zdążyły już spowodować uzasadnione mocniejsze bicie serwera u wielu administratorów. Z całą pewnością szczególnie zapamiętana została sytuacja z 2016 roku, kiedy atakujący masowo przejmowali kontrolę nad…

Czytaj dalej »

Badacze z Socket zidentyfikowali dwa złośliwe rozszerzenia w Chrome Web Store, które istniały co najmniej od 2017 roku. Rozszerzenia są reklamowane jako narzędzia do testowania prędkości sieci z wielu lokalizacji. Użytkownicy płacą za subskrypcje, wierząc że kupują “normalną” usługę. Oba rozszerzenia kierują jednak ruch sieciowy przeglądarki przez serwery twórców. Rozszerzenia…

Czytaj dalej »

Firma GreyNoise, zajmująca się zbieraniem informacji o trwających skanach sieci i próbach wykorzystania podatności, stworzyła narzędzie, które może przydać się każdemu. TLDR: GreyNoise IP Check, bo o nim mowa, pozwala sprawdzić, czy adres IP, którym aktualnie wychodzimy do Internetu, jest widziany jako bezpieczny, czy może zauważono jakieś jego powiązania ze skanowaniem…

Czytaj dalej »

CBZC poinformowało w komunikacie 18.12 o zatrzymaniu 35 członków grupy przestępczej zajmującej się oszustwami internetowymi i praniem pieniędzy. „Członkowie grupy podszywali się pod pracowników banków, wykorzystując zaawansowane techniki socjotechniczne i fałszywe numery infolinii. Do prowadzenia przestępczej działalności oszuści korzystali z fałszywego biura „call center”, z którego wykonywano anonimowe połączenia i…

Czytaj dalej »

![[Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych [Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych](https://sekurak.pl/wp-content/uploads/2024/05/hacker2-150x150.jpeg)

KWHotel informuje współpracujące z nimi obiekty hotelowe : “prawdopodobnie doszło do włamania na jeden z serwerów (dev[.]kwhotel[.]pl) Na serwerze znajdowała się baza z danymi Państwa klientów”. [Trochę podejrzanie brzmi ten przedrostek “dev”. Czyżby produkcyjne dane na serwerze dev?] Jak widać prawdopodobnie wyciekły: Na zaatakowanym serwerze był również skrypt, który miał…

Czytaj dalej »

12 grudnia 2025 na stronie Schroniska Murowaniec w Zakopanem pojawiło się ostrzeżenie o “wiadomościach mailowych informujących o możliwości anulacji rezerwacji”, a jednocześnie Wysoka Szatkowski, Postupalski Spółka komandytowa (operator schroniska) opublikowała Zawiadomienie o potencjalnym naruszeniu ochrony danych osobowych. TLDR: Rys. 1 – komunikat na stronie murowaniec.com W komunikacie czytamy, że 10…

Czytaj dalej »

Badacze z Koi zidentyfikowali trwającą od 7 lat kampanię złośliwych rozszerzeń do przeglądarek, które zainstalowało ok. 4,3 mln użytkowników Chrome i Edge. Liczne rozszerzenia – w tym oznaczona przez Chrome jako Featured i Verified wtyczka Clean Master – po latach zwykłego działania otrzymywały złośliwe aktualizacje. TLDR: Wtyczki zaczęły pobierać co…

Czytaj dalej »

OpenVPN to zbiór narzędzi służący do implementacji technik tworzenia bezpiecznych połączeń punkt-punkt lub strona-strona w sieciach routowanych lub mostkowanych. Tunele OpenVPN powszechnie uznawane są za bezpieczne, a sam projekt za stabilny. Jednak warto mieć świadomość, że nawet dojrzałe rozwiązania nie są pozbawione wad. TLDR: Najpoważniejszy problem otrzymał identyfikator CVE-2025-12106 i…

Czytaj dalej »

Badacze z Socket analizują kampanię złośliwych pakietów w npm. Od października opublikowano co najmniej 197 złośliwych paczek, a całość zebrała łącznie ponad 31 tys. pobrań. Celem są programiści blockchain i Web3 uruchamiający projekty-zadania podczas fałszywych rozmowów kwalifikacyjnych. Kampania jest przypisywana atakującym z Korei Północnej. TLDR: Badając złośliwy pakiet npm tailwind-magic…

Czytaj dalej »

W dobie dynamicznego rozwoju technologii i rosnących zagrożeń w internecie, edukacja cyfrowa staje się koniecznością. Z tej potrzeby narodził się projekt Młodzi4IT, autorska inicjatywa Mikołaja Jeleśniańskiego, ucznia Prywatnego Technikum Informatycznego w Bielsku-Białej. W ciągu dwóch lat przedsięwzięcie przekształciło się w jeden z najbardziej rozpoznawalnych programów edukacyjnych w regionie, docierając już…

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »

Nie tak dawno, bo pod koniec sierpnia pisaliśmy o pozornie nieszkodliwej wtyczce VPN do Chrome, która – jak się okazało – potajemnie rejestrowała zawartość ekranu. Niestety nie był to zupełnie odosobniony przypadek. Badacze z LayerX odkryli kampanię złośliwych wtyczek – głównie VPN, ale także blokery reklam i inne. Rozszerzenia te…

Czytaj dalej »

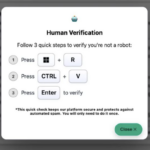

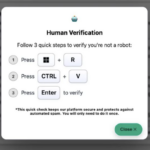

Czy weryfikacja zabezpieczająca stronę przed botami może być podstępem? A co z aktualizacją Windows? Badacze z Huntress przeanalizowali malware instalowane za pomocą ciekawej techniki. Mowa o ClickFix, czyli nakłonieniu do wklejenia i uruchomienia złośliwego polecenia. Standardowo wykorzystywano w tym celu strony/okna udające weryfikację – zabezpieczenie przed botami, o których pisaliśmy…

Czytaj dalej »

Na początku listopada badacze z Insikt Group® udostępnili raport z analizy niemieckiego dostawcy usług hostingowych – Aurologic GmbH, który miał pośrednio dostarczać infrastrukturę do nielegalnej działalności. Firma działa w ramach Tornado Datacenter GmbH & Co. KG w Langen w Niemczech, świadcząc usługi centrów danych dla wielu podmiotów. Według badaczy dużo…

Czytaj dalej »

![[Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych [Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych](https://sekurak.pl/wp-content/uploads/2024/05/hacker2-150x150.jpeg)