A to wszystko z firmy Orvibo, która dostarcza przeszło 100 produktów klasy IoT – od domowych alarmów, przez inteligentne wtyczki, kamery, aż po urządzenia do obsługi rolet czy klimatyzacji. Milion klientów na całym świecie, instalacje w domach i firmach. Wygląda ciekawie, szczególnie w kontekście wycieku danych…

Czytaj dalej »

Często organizacje dotknięte ransomware zgłaszają się do profesjonalnych firm zajmujących się cyberbezpieczeństwem. Te z kolei mają w swojej ofercie pełen pakiet odzyskiwania zaszyfrowanych danych. Wszystko wspaniale, tylko czasem firmy te po prostu negocjują z przestępcami, dodają swoją marżę i za taką cenę “czardżują” klienta…

Czytaj dalej »

Alerty o zagrożeniach znamy również w Polsce – informują o klęskach żywiołowych czy innych zagrożeniach dla ludności. W USA istnieje kilka rodzajów alertów wysyłanych na telefony komórkowe…

Czytaj dalej »

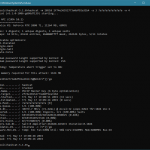

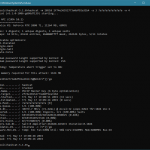

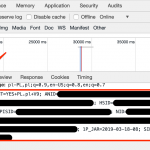

Praca z narzędziami takimi jak sqlmap wymaga od nas czasami kreatywnego podejścia do realizowanych testów. Zdarza się, że czasami musimy znaleźć wywołanie naszego payloadu w innymi miejscu niż te, w którym występuje wstrzyknięcie, bądź musimy w odpowiedni sposób obrobić dane, aby narzędzie testujące zrozumiało odpowiedź strony. Testowana przez nas aplikacja…

Czytaj dalej »

Czy chcielibyście zobaczyć coś praktycznego w kontekście bezpieczeństwa Windows? Nudzą Was przegadane dokumentacje Microsoftu? Wpadnijcie na nasze praktyczne szkolenie.

Czytaj dalej »

Często spotykamy się z pytaniem: jak ustalić imię i nazwisko osoby przy pomocy numeru telefonu. Sprawa nie jest taka prosta, ponieważ wraz z wprowadzeniem w życie ustawy o ochronie danych osobowych większość popularnych i sprawdzonych metod umożliwiających to zadanie przestało działać. Co działa? Jedyną wyszukiwarką, która działa sensownie w tym…

Czytaj dalej »

Po raz drugi w historii pojawimy się w Gdańsku. Na wydarzenie zapraszamy programistów, testerów, adminów oraz wszystkie osoby które chcą spotkać się z żywym bezpieczeństwem IT :) Termin: 06.06.2019 r. Miejsce: Uniwersytet Gdański – Wydział Nauk Społecznych Audytorium S-208, ul. Jana Bażyńskiego 4, 80-309 Gdańsk Rozpoczęcie: 18:00 (można być już 17:30)….

Czytaj dalej »

Ostatnio ciekawą informację przekazał twórca hashcata: Support for PKZIP Master Key added to with an insane guessing rate of 22.7 ZettaHash/s on a single RTX 2080Ti. All passwords up to length 15 in less than 15 hours with only 4 GPUs! Czym jest PKZIP? Jest to pierwszy program, który wprowadził…

Czytaj dalej »

Kolejne sekurak hacking party mamy we Poznaniu. Zapraszamy!

Czytaj dalej »

Kolejne sekurak hacking party zaplanowaliśmy we Wrocławiu. Termin: 20.05.2019 r. Miejsce: Wrocław, Multikino, Pasaż Grunwaldzki, plac Grunwaldzki 22, 50-363 Wrocław

Czytaj dalej »

Jakiś czas temu pisaliśmy o takiej technice w kontekście Tesli. Kradzież wykorzystuje fakt, że w nowoczesnych autach często wystarczy w pobliżu samochodu sygnał z kluczyka – wtedy samochód można otworzyć i uruchomić. Ale przecież kluczyk jest w kieszeni spodni właściciela! To nic, można wzmocnić sygnał odpowiednim urządzeniem i przesłać go…

Czytaj dalej »

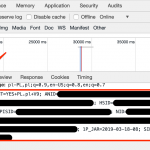

Podczas pracy pentestera aplikacji internetowych można spotkać się z wieloma ciekawymi przypadkami błędów popełnianych przez twórców oprogramowania. Kategorie wykrywanych błędów są bardzo różne, począwszy od brakujących nagłówków bezpieczeństwa, aż po dramatyczne dla właściciela usługi zdalne wykonanie kodu.

Czytaj dalej »

Rozwiązania z dziedziny bezpieczeństwa starają mitygować zagrożenia, które pojawiają się w świecie aplikacji internetowych. Jednym z przykładów takich działań jest możliwość dodania do ciasteczek HTTP flagi SameSite. Sprawdźmy, jak działa SameSite oraz przed jakimi niebezpieczeństwami może nas ochronić.

Czytaj dalej »

Gearbest to jeden z największych sklepów w Internecie (ma też polską wersję strony) – dokładniej jest na 255 miejscu wśród najbardziej popularnych globalnie witryn (odliczając serwisy newsowe, Google, inne wyszukiwarki, czy Wikipedię – to naprawdę wysoka pozycja).

Czytaj dalej »

Pewnie wielu z Was korzysta z takiego rozwiązania: szyfrowanie dysku Bitlockerem z kluczem zaszytym w TPM. Jest to wygodne, bo przy starcie systemu nie trzeba wpisywać dodatkowego hasła, a jeśli ktoś ukradnie sprzęt to po wyciągnięciu dysku widzi tylko zaszyfrowane dane – klucz jest w TPM i nie da się go wyciągnąć. No właśnie – czy to ostatnie jest prawdą?

Czytaj dalej »