Marcin Bukowski – Head of Development i Członek Zarządu w Fast White Cat, na co dzień kieruje zespołem deweloperów, dbając o jakość dostarczanych projektów pod względem oprogramowania. Wcześniej, jako Magento Tech Lead i Backend Developer, nabierał doświadczenia w programowaniu i wdrażaniu Magento dla dużych, znanych brandów z obszaru eCommerce. Można…

Czytaj dalej »

![Na OSINT-owym tropie tajnej niemieckiej organizacji [czwartki z OSINTem] Na OSINT-owym tropie tajnej niemieckiej organizacji [czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2022/02/koln-150x150.png)

CIA ma swoje tajne budynki na Litwie, które pokazała ponad 16 lat po ujawnieniu faktu ich istnienia przez “Washinton Post”. Brytyjska służba specjalna GCHQ sama podała lokalizację swojej tajnej miejscówki po wyprowadzeniu się z niej. Tymczasem w Niemczech… na przełomie 2021 i 2022 roku głośnym echem odbiła się sprawa Bundesservice…

Czytaj dalej »

Właśnie startujemy kampanię edukacyjną o kryptonimie: nie daj się cyberzbójom! Zapisz się do akcji w formularzu poniżej, a otrzymasz: Około 5-10 filmów edukacyjnych, z czego pierwszy poniżej :-) [roześlesz linka do znajomych, wewnątrz firmy?] Skondensowany opis omawianego na filmiku scenariusza – na co uważać, przykłady realnych ataków, dodatkowe rady jak…

Czytaj dalej »

Już wkrótce rozpoczynamy nowy cykl tekstów na sekuraku: czwartki z OSINT-em. TLDR: co tydzień będzie to nowy dłuższy tekst autorstwa Krzyśka Wosińskiego. Na dzisiaj mamy już gotowych kilka odcinków, więc czekamy na Wasze zapisy i startujemy. Jako dodatkowy bonus, po zapisaniu się na naszą listę poniżej (oraz potwierdzeniu zapisu –…

Czytaj dalej »

Media donoszą, że podatne mogą być względnie świeże modele samochodów Mazda (wyprodukowane w przedziale lat 2014 – 2017): They drove a 2014 to 2017 model Mazda, and they had tuned into KUOW, 94.9 on the FM dial, the NPR station. No właśnie, co się działo kiedy “ofiary” słuchały radia KUOW?…

Czytaj dalej »

Hack Bitfinex “pochłonął” blisko 120 000 BTC, a ~właśnie udało się odzyskać ~94636 BTC. Jakim cudem? Wg śledczych przestępcy mieli backup w cloudzie ;-) niby zaszyfrowany, ale udało się go odszyfrować: 31. stycznia 2022 r. organy ścigania uzyskały dostęp do portfela 1CGA4 poprzez odszyfrowanie pliku zapisanego na koncie cloudowym LICHTENSTEIN…

Czytaj dalej »

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

Kliiiiikbait – bo sposób nie był banalny! A nie, czekaj, sposób był banalny, jak już się wiedziało co i jak. No dobra, nie taki banalny. Ech… zobaczmy o co chodziło w bugu, który został wykorzystany bojowo 3 lata temu i nieco później załatany. Idąc od końca, efekt na koncie gracza-hackera…

Czytaj dalej »

TLDR: Pracownik przeszedł złożoną rekrutację. Były też background check i takie tam ;). No więc Welcome aboard! Otrzymał dostępy do zasobów firmowych. Ale coś tu nie grało. Po jakimś czasie zorientowali się, że do pracy stawił się inny człowiek niż ten, który przeszedł rekrutację. Bardzo ciekawa historia miała miejsce w…

Czytaj dalej »

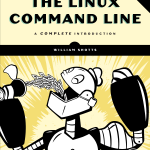

Chodzi o tę pozycję (link do PDFa z opisem tutaj, bezpośredni link do pobrania tutaj): Dlaczego warto? Książka jest przygotowana naprawdę od podstaw – czyli buduje wiedzę o arsenale narzędzi: ls, cat, date, pwd, cd, less, more, … (a to tylko pierwsze trzy mikro rozdziały). Właśnie – książka podzielona jest…

Czytaj dalej »

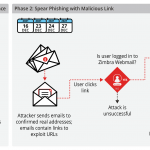

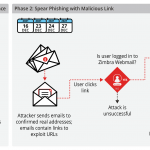

Tutaj dość rozbudowany opis trwającej kampanii o dość mało oryginalnej nazwie: EmailThief. Celem jest Zimbra, czyli: Secure Private Business Email & Collaboration Badacze nadmieniają, że wśród organizacji które są atakowane, znajdują się m.in. europejskie instytucje rządowe oraz media. Napastnicy wykorzystują lukę XSS (pod tym linkiem dajemy za darmo cały rozdział…

Czytaj dalej »

Jak pewnie wielu z Was, dostałem niedawno od księgowej PIT-a za 2021 rok. PDF z hasłem + dodatkowa informacja: hasłem jest PESEL. Tu część z Was może pomyśleć, dobra, słabe hasło, nie ma co czytać dalej. Ale w całej historii czeka nas jeszcze parę drobnych zwrotów akcji… OK, bierzemy się…

Czytaj dalej »

Znacie to (błędne!) stwierdzenie: „jeśli strona internetowa, którą odwiedzamy, posiada „zieloną kłódkę” – to na pewno jest bezpieczna. Nic Ci nie grozi, podaj wszystkie dane, o które Cię proszą – nie ma obaw”? Przykład tego typu błędnych zaleceń prezentujemy na filmie poniżej: Powtórzmy jeszcze raz – kłódka przy adresie danej strony…

Czytaj dalej »

Krótka historia, pokazująca, że każdy może spokojnie “pobawić się” w bezpieczeństwo IoT, osiągając satysfakcjonujące wyniki w krótkim czasie. Częścią zestawu akwarystycznego, która nas najbardziej interesuje jest lampa, którą można nabyć np. na uroczym serwisie erybka.pl No więc, po wstępnym skanowaniu urządzenia (być może nmapem), zlokalizowanie portu, na którym dostępne było…

Czytaj dalej »

Nietypową wiadomość od pewnej korporacji otrzymał Daniel Stenberg, twórca m.in. narzędzia curl, czyli klienta HTTP działającego w terminalu. Firma o dochodach 500 miliardów dolarów „poprosiła” go o odpowiedź na osiem pytań dotyczących możliwego wpływu podatności Log4j na jeden z jego programów na licencji open source, który jest używany w tej…

Czytaj dalej »

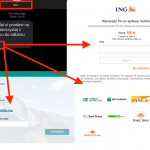

Nowa kampania (o której donoszą nam czytelnicy – dzięki!) ma kilka różnych wariantów. Przy okazji zobaczcie od kogo niby przychodzi ten SMS…: Co się dzieje dalej? Ofiara wybiera bank: Po wyborze banku, zbierane są różne dane (w zależności od banku): login/hasło/SMS wysłany podczas logowania/PESEL/PIN do appki mobilnej: Dla pewności –…

Czytaj dalej »

![Na OSINT-owym tropie tajnej niemieckiej organizacji [czwartki z OSINTem] Na OSINT-owym tropie tajnej niemieckiej organizacji [czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2022/02/koln-150x150.png)

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)