Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Nowa kampania phishingowa wykorzystująca Meta Business Suite

Badacze bezpieczeństwa z Check Point odkryli nową kampanię phishingową, która wykorzystuje Meta Business Suite do dostarczania wiadomości z linkami do złośliwych stron.

Meta Business Suite, to narzędzie dla firm, które skupia najważniejsze funkcje zarządzania Facebookiem i Instagramem w jednym miejscu.

Analiza wykazała, że w ramach kampanii rozesłano ponad 40 000 wiadomości phishingowych do ponad 5 000 klientów w Stanach Zjednoczonych, Europie, Kanadzie i Australii. Celowano w branże najczęściej korzystające z reklam na Mecie – motoryzacyjną, edukacyjną, nieruchomości, hotelarstwo i sektor finansowy.

Jak wygląda atak?

Cyberzbóje tworzą fałszywe strony firmowe na Facebooku, oznaczone logo i nazwą Meta. Następnie wykorzystują funkcję zaproszeń biznesowych na platformie, aby rozsyłać e-maile phishingowe.

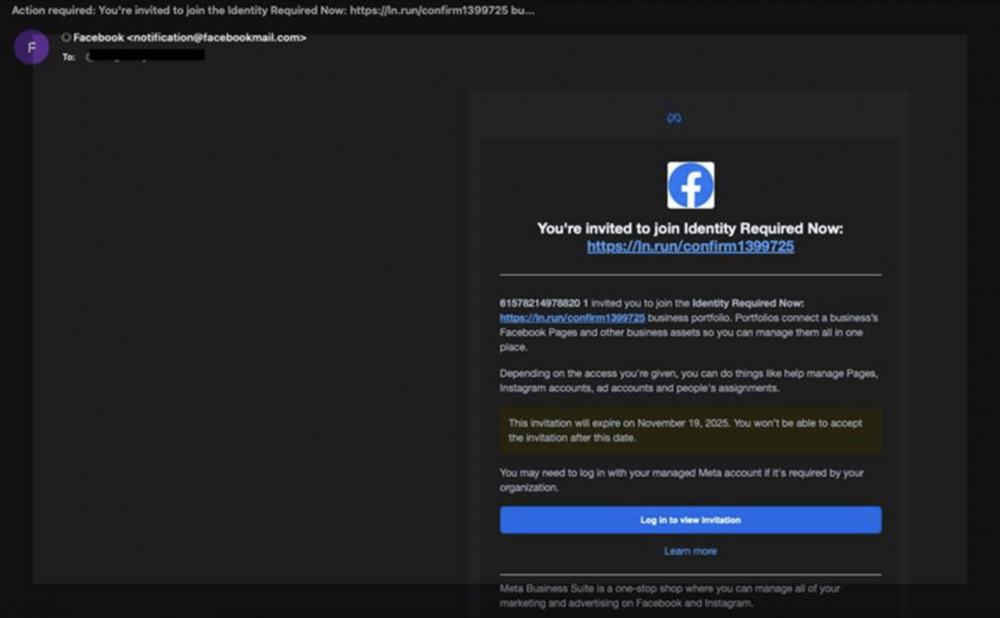

Kluczowe jest to, że wiadomości są wysyłane z legalnej domeny facebookmail[.]com. Jedną z podstawowych oznak phishingu, o której mówimy na każdym szkoleniu cyberawareness, jest dziwnie wyglądający adresy nadawcy. W tym przypadku e-maile pochodzą z właściwej domeny. W efekcie scam jest znacznie bardziej przekonujący i trudny do wykrycia, również przez systemy bezpieczeństwa poczty elektronicznej.

Wiadomości zostały przygotowane tak, aby wyglądały identycznie jak prawdziwe powiadomienia Facebooka. Użyto komunikatów skłaniających do pilnego działania, takich jak:

- „Wymagane działanie: Zaproszenie do udziału w programie darmowych kredytów reklamowych”

- „Zaproszenie Meta Agency Partner”

- „Wymagana weryfikacja konta”

Każda wiadomość zawierała złośliwy link, który przekierowywał ofiary na strony phishingowe hostowane m.in. w domenach takich jak vercel[.]app, zaprojektowane do kradzieży danych logowania i innych wrażliwych informacji.

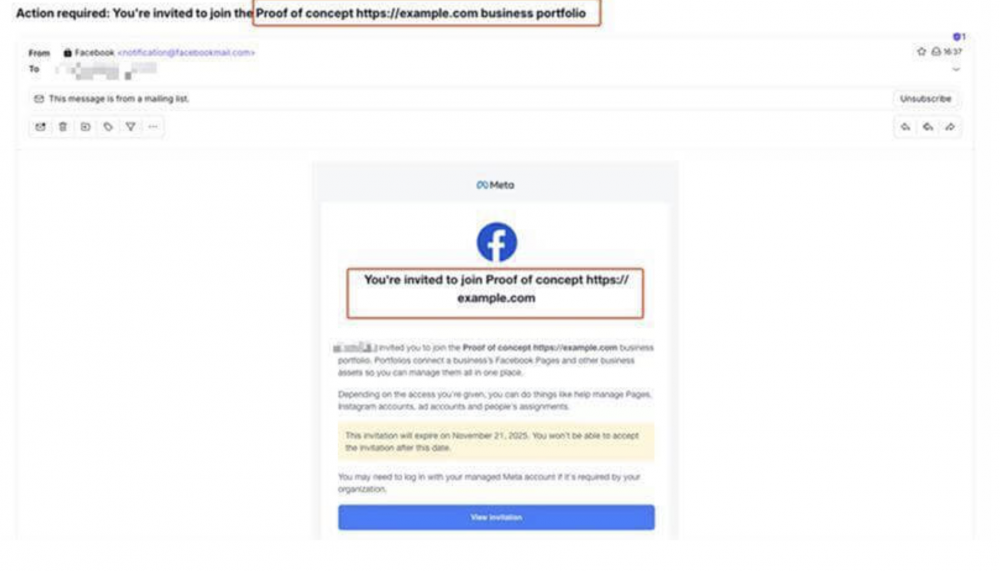

Zespół Check Point pokazał również PoC (ang. Proof of Concept) ataku. Zespół stworzył fałszywą stronę firmową z logo w stylu Facebooka i wykorzystali legalny mechanizm zaproszeń dostępny na platformie do dystrybucji wiadomości testowych, co ostatecznie pokazało, jak łatwo można wykorzystać funkcje Business Suite jako narzędzie do ataku.

Zamiast polegać wyłącznie na spoofingu domen, atakujący coraz częściej wykorzystują wbudowane funkcje szeroko zaufanych platform, aby natychmiast zyskać wiarygodność i ominąć tradycyjne mechanizmy bezpieczeństwa.

Co zrobić?

- Najlepiej logować się do kont Meta Business samodzielnie przez przeglądarkę, a nie z linku z wiadomości e-mail, która może być phishingiem.

- Uważnie przyglądać się wszystkim komunikatom wymagającym pilnego działania i podawania poświadczeń logowania.

- Korzystać z uwierzytelniania wieloskładnikowego, które w większości przypadków (poza np. kradzieżą ciasteczek sesyjnych) chroni przed nieautoryzowanym dostępem nawet wtedy, gdy dane logowania zostaną przechwycone.

~Natalia Idźkowska

Piękna sprawa, facebook zawsze swietnie sobie radzil ze acamem.