Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Nastolatek uzyskał zdalny dostęp do ponad 25 Tesli na całym świecie. Lokalizowanie samochodów, otwieranie drzwi, wystartowanie auta…

19-sto latek z Niemiec opisuje swoją przygodę z dostępem do samochodów tutaj.

Krok po kroku cała akcja wyglądała tak:

- Zlokalizowanie w internecie instancji oprogramowania TeslaMate (Google, Shodan, Zoomeye …)

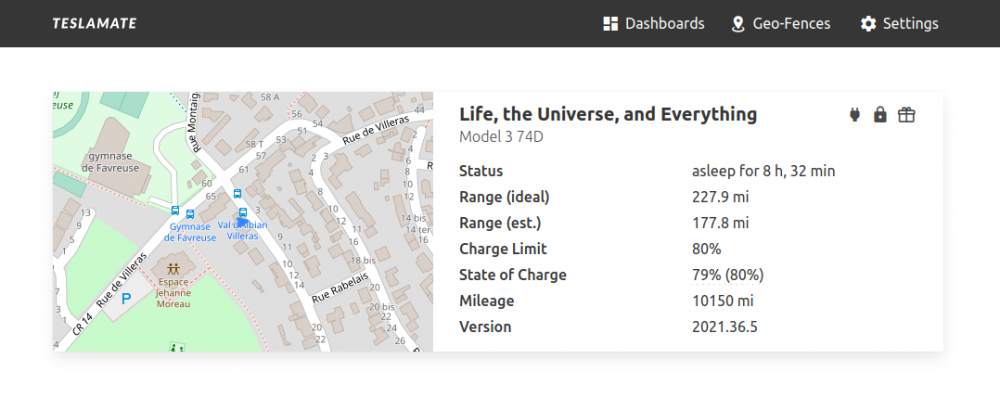

Po podłączeniu się przeglądarką, widoczna jest tutaj lokalizacja “losowego” samochodu (tj. skonfigurowanego w instancji TeslaMate):

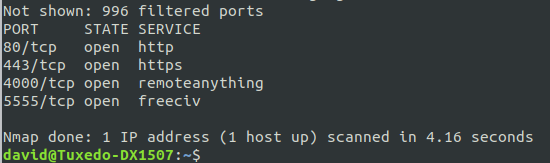

Dalej (czyli np. zakładka Dashboards) nie udało się jednak dostać, więc poszukiwanie innych metod wejścia nmapem:

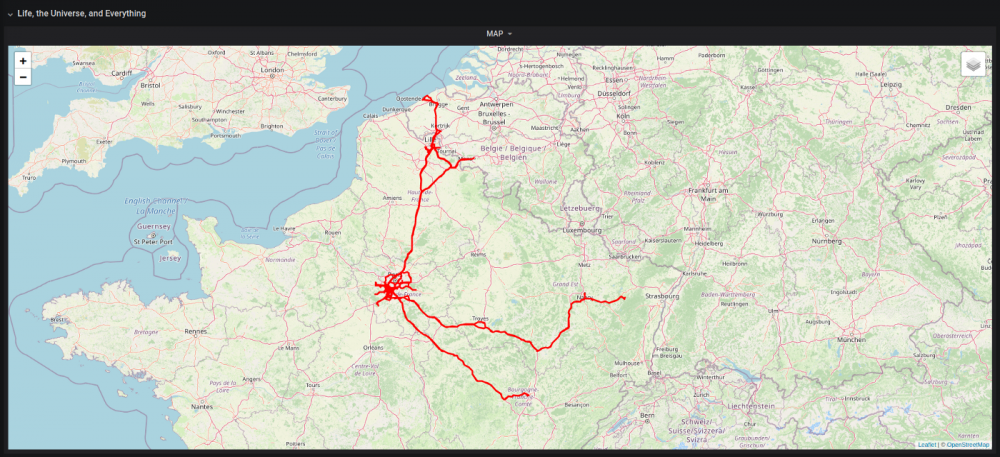

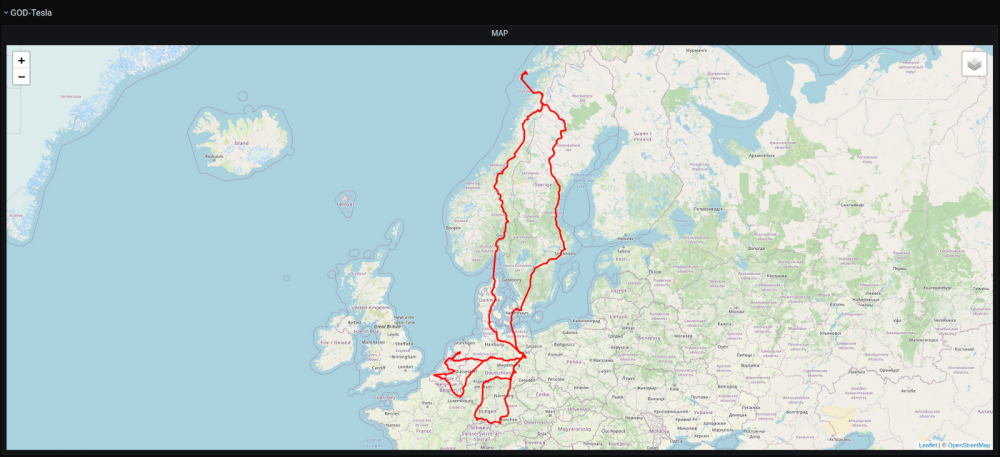

O, może będzie można pograć we Freeciva na Tesli? (port 5555). Niekoniecznie ;) bo na tym porcie widać mapę tras, prędkość tras, czy aktualną lokalizację samochodu):

2. Dobra, dobra, ale co z tym otwieraniem samochodu?

No więc na innym porcie działała Grafana zawierająca komponent: Grafana Explore (umożliwiający wykonanie dowolnych zapytań). Tylko że dostęp tam wymaga logowania. Ale domyślna instalacja Grafany (z TeslaMate) miała skonfigurowane domyślne dane logowania: admin:admin :-)

Co dalej? Odpowiednim zapytaniem w Grafanie można było wyciągnąć klucz API, który umożliwiał już połączenie z API Tesli.

3. Mając klucz API, można było wykonywać m.in. takie operacje:

- Zdalne otwarcie danego samochodu

- Otwieranie szyb

- Włączenie świateł

- Uruchomienie klaksonu

- Uruchomienie Keyless Driving (czyli po prostu uruchomienie samochodu, podobnie jak można to zrobić z telefonu)

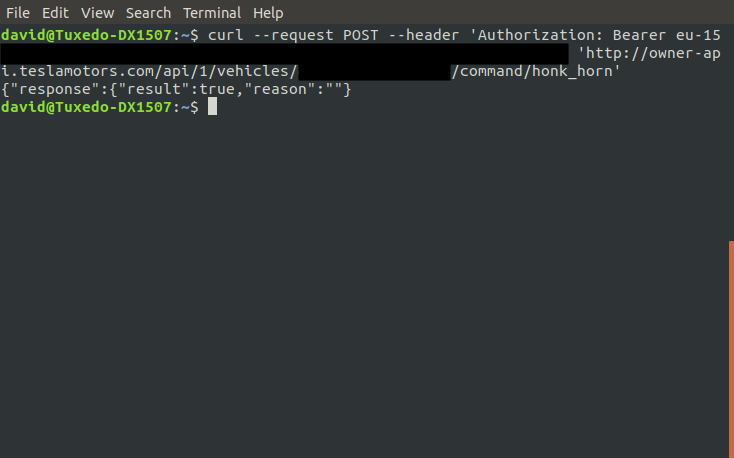

Można to zrobić w taki sposób:

Co więcej – jak to z kluczami API bywa – zmiana hasła do konta Tesli nie blokowała dostępu do API, wykradzionym kluczem.

Wszystko zostało zgłoszone do Tesli (która unieważniła tysiące kluczy API) oraz twórców TeslaMate (którzy wprowadzili stosowne łatki).

~Michał Sajdak

1) Dostal chociaz jakies bounty?

2) Czy takie auto mozna zdalnie ruszyc z miejsca?

ad 1. Właśnie (;

Trochę kpina. Klucz API kluczem API ale żeby w ogóle się połączyć powinno być wymaganie certyfikatu klienckiego podpisanego CA Tesli. Trochę by to utrudniało sprawę ewentualnym losowym dłubaczom.

Najlepsze jest to, że kradzież taką metodą (bez fizycznego włamania) praktycznie wyklucza wypłatę odszkodowania autocasco.

Postęp, ech! Ja swojego grata, to czasem sam mam problem odpalić, o złodziejach nie mówiąc.

Oczywiście nie napisano wyraźnie, że nie jest to podatność TESLI. Narażeni są tylko kierowcy Tesli, którzy podali hasło do konta Tesli w 3rd party application.

Generalnie tak, choć można się też kłócić (badacz wskazuje trochę rad dla Tesli, np. też zmniejszenie scope dla kluczy API)

Dobry click bait nie jest zły. Jak zawiera słowo Tesla to click rate 10x.

Efekt jest taki że ludzie na LinkedIn repostują “fachowy” artykuł, że włamali się na serwery Tesli. I nie dziwię im się bo artykuł tak jest napisany, że ciężko się połapać jak się nie czytało po angielsku bardziej fachowych publikacji.

*shrug*