Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

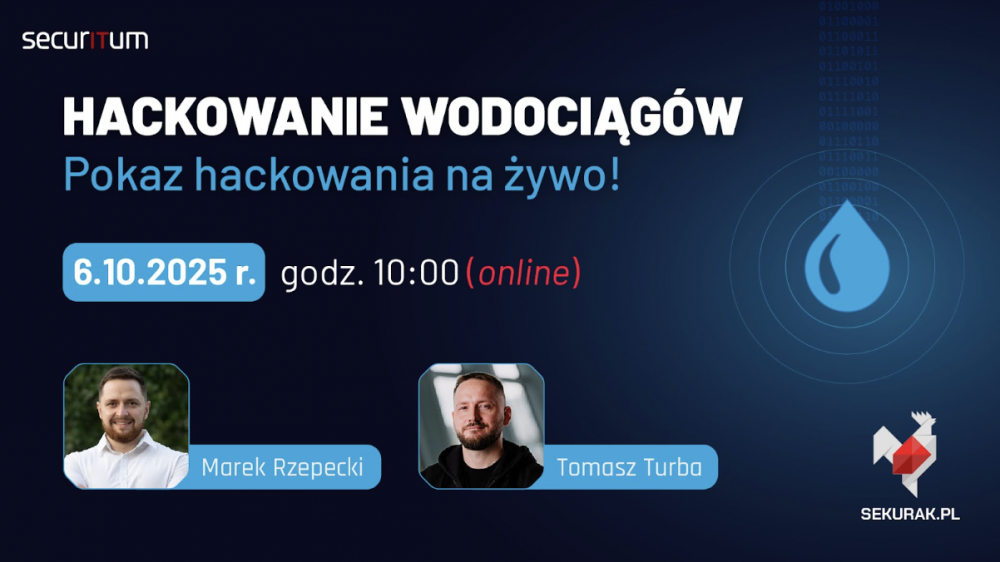

Hackowanie wodociągów na żywo!

Wyobraź sobie cyberatak, który manipuluje procesem uzdatniania wody. Podczas naszego szkolenia Hackowanie wodociągów na żywo pokażemy Ci symulację takiego ataku na sieć wodociągową. Dowiesz się, gdzie mogą czaić się luki w zabezpieczeniach i – co kluczowe – jak je załatać dzięki skutecznym procedurom i kontrolom.

Nie musisz być ekspertem od sieci, by zrozumieć zagrożenia. W prosty i przystępny sposób wyjaśnimy, jak wygląda atak, jakie decyzje organizacyjne podjąć i które nieskomplikowane zmiany technologiczne wprowadzić, by zwiększyć bezpieczeństwo. Nasz pokaz jest praktyczny, konkretny i nastawiony na rozwiązania, które możesz wdrożyć od zaraz.

Kiedy? 6 października o godz. 10:00, online

Na wydarzenie Hackowanie wodociągów na żywo możesz się zapisać zupełnie bezpłatnie, możesz nas wesprzeć dowolną kwotą (min. 20 zł), możesz też kupić bilet z dostępem do nagrania do końca roku, certyfikatem, a nawet gadżetami*.

Pokaz będzie trwał około dwóch godzin. Został przygotowany przez mocną ekipę etycznych hackerów z Securitum – Marka Rzepeckiego i Tomka Turbę – którzy na co dzień znajdują całe mnóstwo podatności w systemach krytycznych.

*Jeżeli jesteś pracownikiem branży wodociągowej, mamy dla Ciebie coś EXTRA! Napisz do nas e-mail (z poczty służbowej) na adres ca@securitum.pl, w tytule wpisując „WODOCIĄGI”. Wyślemy Ci specjalny kod, dzięki któremu dostaniesz rabat 100% na bilet PRO, zapewniający certyfikat uczestnictwa (PDF) + dostęp do nagrania do końca roku (regularna cena tego biletu to 39 zł netto).

AGENDA

- Pokaz cyberataku na sieć wodociągową. Przejęcie dostępu w infrastrukturze dostawcy, przeniknięcie do sieci wodociągu, eskalacja uprawnień.

- Różne inicjalne wektory ataku na wodociąg – prezentacje na żywo.

- Możliwe scenariusze reakcji na incydent.

- Jak można było się ustrzec przed atakiem? Prezentacja skutecznych metod obrony.

- Sesja Q&A.

DLA KOGO?

Na szkolenie zapraszamy osoby techniczne, ambitne nietechniczne oraz wszystkich zainteresowanych tematyką cyberbezpieczeństwa. Z racji tematyki szczególne zaproszenie kierujemy oczywiście do wszystkich instytucji/firm zarządzających wodociągami.

~Łukasz Łopuszański

Wodociągi kieleckie usuwają awarię w sposób natychmiastowy… :)

Mam pytanie: czy będzie to do etapu przejęcia kontroli nad siecią, czy scada?

Nienachalnie kojarzy się z „Drogą Szamana” Wasilijs Machanienko.

Chcecie posłać kogoś do Barliony?

Obejrzałem hackowanie szpitali i był to kawałek konkretnego mięcha – w zasadzie każda technika do odtworzenia. Po obejrzeniu hackowania wodociągów miałem wrażenie, że obejrzałem film o hakerach, to było zbyt proste i totalnie nieodtwarzalne – tu mam jakiś exploit, tu pani ma hasło NAKLEJONE na laptopie, na kompie ma admina i do systemów krytycznych też ma admina i hasło na pulpicie w pliku tekstowym. Tomek Turba, jesteś świetny ale taka ustawka mnie zupełnie nie przekonuje :)

Dzięki za feedback, natomiast cyberzbójów te techniki przekonują :-)

Wybierzmy może ostatnie 3 lata i powyżej $2mln:

-> MGM ransomware

-> CloudNord ransomware

-> Nord ransomware

-> Uber ransomware

pzdr.,