Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Cyberatak na Nvidię: wykradli dane/hasła pracowników. Grupa rozpoczęła publiczne udostępnianie danych

W tym ataku jest sporo niejasności, ale zacznijmy od oświadczenia Nvidii (tłumaczenie sekurak)

23 lutego 2022 r. firma NVIDIA dowiedziała się o incydencie związanym z cyberbezpieczeństwem, który wpłynął na zasoby IT. Wkrótce po wykryciu incydentu dodatkowo wzmocniliśmy naszą sieć, zaangażowaliśmy ekspertów ds. reagowania na incydenty cyberbezpieczeństwa i powiadomiliśmy organy ścigania.

(…) zdajemy sobie sprawę, że atakujący wykradli hasła pracowników i niektóre zastrzeżone informacje z naszych systemów i zaczęli udostępniać je online. (…) Wszyscy pracownicy zostali zobowiązani do zmiany haseł. Nie przewidujemy żadnych zakłóceń w naszej działalności

On February 23, 2022, NVIDIA became aware of a cybersecurity incident which impacted IT resources. Shortly after discovering the incident, we further hardened our network, engaged cybersecurity incident response experts, and notified law enforcement.

(…) we are aware that the threat actor took employee passwords and some NVIDIA proprietary information from our systems and has begun leaking it online. (…) All employees have been required to change their passwords. We do not anticipate any disruption to our business

Co ze strony atakujących? Rzeczywiście pojawiły się linki do dumpów z danymi kont pracowników Nvidii

Pojawiły się też informacje o pojawieniu się Mimikatza podpisanego certyfikatem Nvidii (starym, wygaśniętym w 2014 roku):

Czy inne dane:

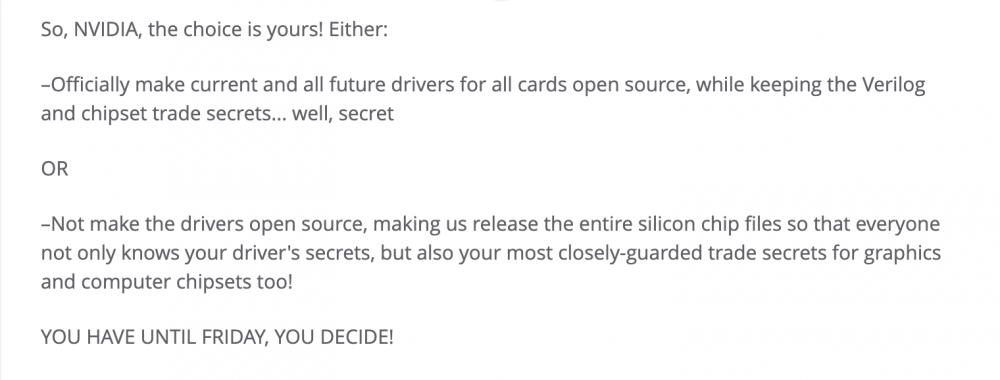

Bodaj najnowsze groźby atakujących mówią o wyłączeniu LHR (Lite Hash Rate – sztuczne ograniczenie mocy obliczeniowej kart – m.in. w kontekście kopania kryptowalut) oraz o udostępnieniu pełnych driverów do kart w modelu OpenSource:

Jeśli prośby zostaną niespełnione, mają być udostępniane publicznie kolejne paczki danych.

~Michał Sajdak

I super

Te dane miałem już tydzień temu 😁. Strona do pobrania wszystkich materiałów jest ukryta głęboko w internecie. Szukajcie 👍

Zawsze kibicuje takim akcjom. Jeżeli coś dobrego ma z tego wyniknąć czy to poprawa sterowników, załatanie jakichś błędów czy korzyści dla opensource np dla linux czy czegokolwiek innego to jestem zadowolony że takie akcje mają miejsce.

ta sama grupa publikuje aktywnie torrent zawierajacy dump Samsunga, zawierajacy, za readme torrenta:

Leak of Samsung Electronics data from Lapsus group.

Part 1 contains a dump of source code and related data about Security/Defense/Knox/Bootloader/TrustedApps and various other items.

Part 2 contains a dump of source code and related data about device security and encryption related stuffs.

Part 3 contains various repositorys from Samsung Github. Including Mobile defense engineering, Samsung account backend, Samsung pass backend/frontend, and SES (Bixby, Smartthings, store, etc)

Part 1 and 2 also contain highly confidential data from Qualcomm and various other samsung parters