Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Być może Twój dom ma zahardkodowany klucz SSH? Można go wtedy zdalnie otworzyć…

Ciekawa (standardowa ;) podatność (czy seria podatności) w kontrolerze: ZipaMicro Z-Wave Controller Model #ZM.ZWUS.

Urządzenie to jest stosowane we wdrożeniach inteligentnych domów – m.in. w kwestii otwierania drzwi do mieszkań czy domów. I taki scenariusz przeanalizowali badacze.

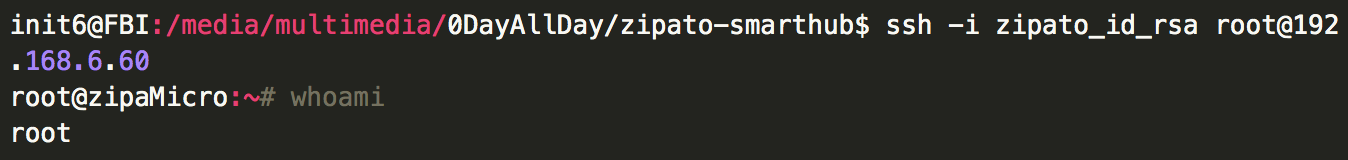

Po pierwsze okazało się, że hub posiada jeden zahardkodowany klucz na roota. Użycie klucza to nic specjalnie trudnego:

Shodan na szybko znalazł kilka tych urządzeń dostępnych z Internetu (większe żniwo mogłyby zebrać ataki w sieci lokalnej – np. w dużym budynku korzystającym z tego rozwiązania).

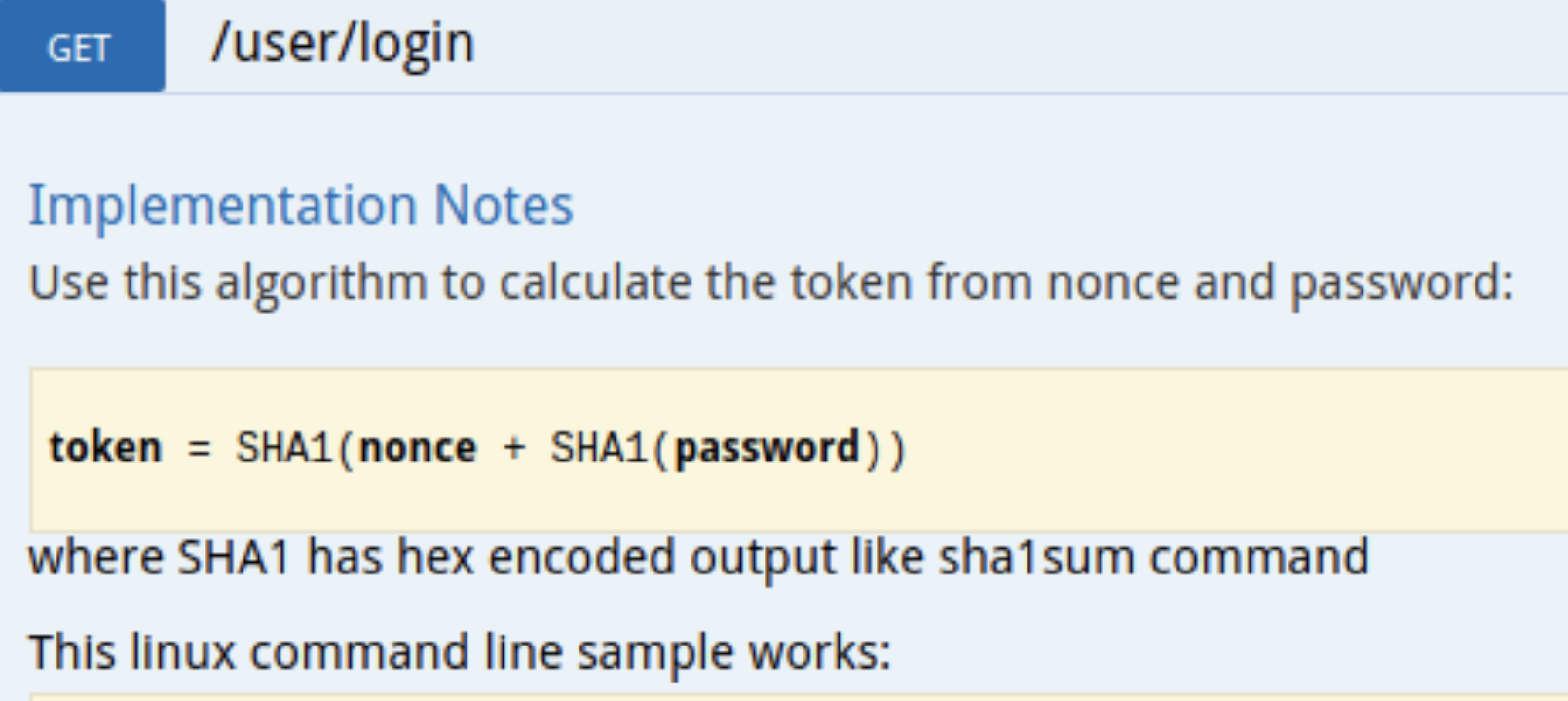

Jak można z kolei otworzyć zamek? System posiada API (zarówno lokalne jak i dostępne z Internetu), do którego można się uwierzytelnić hashem hasła użytkownika (tak, nie hasłem).

Fragment dokumentacji API

Same hashe jak możecie się domyślać znajdują się na urządzeniu.

Niedawno opisywaliśmy podobny przypadek, kiedy na urządzeniu można było się uwierzytelnić samym hashem hasła. Czyżby mały trick na zmylenie audytorów? (“wszystko OK, przecież nie trzymamy hasła w plaintext”).

–ms

“większe żniwo mogłyby zebrać ataki w sieci lokalnej – np. w dużym budynku korzystającym z tego rozwiązania). – nikt normalny nie robi budynków na bezprzewodówce, wszystko jest na przewodach. Bezprzewodówki są jedynie montowane w mieszkaniach i damach jednorodzinnych. W rezydencjach może być już problem z zasięgiem mimo stosowania przez z-wave sieci mesh. W podanym przypadku nie będzie sieci typu mesh, bo zamki są na baterie, a urządzenia bateryjne nie działają jako element sieci mesh.

Jeśli np. blok będzie miał 100 mieszkań, to będzie to 101 oddzielnych systemów do zarządzania.