29 listopada zorganizowaliśmy po raz drugi Sekurak Hacking Party w Warszawie w budynku Polsko-Japońskiej Akademii Technik Komputerowych. Zapisało się ok. 250 osób i sala była wypełniona niemal w 100%. Poprowadziłem na tym SHP trzy prezentacje, do których linkuję poniżej: Wykonywanie kodu (RCE) po stronie serwera na siedem sposobów, Dlaczego należy…

Czytaj dalej »

W tekście opisany jest kolejny XSS w aplikacji Google Colaboratory. Pokazuje, w jaki nieoczekiwany sposób może zachowywać się biblioteka JS – i może wprowadzić nam w aplikację nieoczekiwanego XSS-a przez… ciasteczka!

Czytaj dalej »

W artykule opisany jest błąd bezpieczeństwa, który znalazłem na początku czerwca 2018 w aplikacji desktopowej Google Hangouts Chat. Jest przykładem na to, jak aplikacje napisane w Electronie mogą sprawić, by pewnie mniej istotne podatności (jak np. open redirect) stały się nagle poważnymi błędami w aplikacjach.

Czytaj dalej »

W artykule opisany jest błąd CVE-2018-6148, naprawiony w Chrome 67 w wersji z dnia 6 czerwca 2018. Błąd ten pozwalał na dodawanie dowolnych nagłówków zapytania HTTP w zapytaniach cross-domenowych. Oznaczało to, że dowolna strona webowa mogła ustawić treść takich nagłówków jak np. X-CSRF-Token, Referer, User-Agent, Host czy Cookie. Inne strony webowe, z kolei, przyjmują za pewnik, że nikt nie może w przeglądarce sobie sam tych nagłówków ustawiać – co może prowadzić do problemów bezpieczeństwa.

Czytaj dalej »

W tekście opisany jest ciekawy XSS znaleziony w lutym 2018 w aplikacji Google Colaboratory. Pokazane jest nie tylko bezpośrednio, gdzie był ten XSS, ale również jakie zostały poczynione próby, by tego XSS-a znaleźć i jakie po drodze były ślepe zaułki. Ponadto, pokazany jest przykład obejścia Content-Security-Policy z użyciem tzw. script gadgets.

Czytaj dalej »

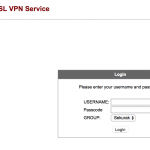

W tekście opisany jest błąd CVE-2018-0296 – upubliczniony 6 czerwca przez Cisco; dotyczący urządzeń Cisco ASA. Oficjalnie podatność została zaklasyfikowana jako Denial Of Service, choć nasze zgłoszenie dotyczyło innego typu błędu…

Czytaj dalej »

22 maja 2018 organizujemy kolejne Sekurak Hacking Party. Tym razem zawitamy do Katowic!

Czytaj dalej »

W artykule opisane są trzy błędy typu XSS znalezione w ramach bug bounty firmy Google. Wszystkie błędy były możliwe dzięki wykorzystaniu nowych cech standardu ECMAScript.

Czytaj dalej »

W tym artykule dowiemy się na przykładzie aplikacji na systemy macOS – BetterZip – jak XSS może posłużyć do wykonania dowolnego kodu na komputerze.

Czytaj dalej »

W tekście pokazane są dwa sposoby na wykradanie danych za pomocą wstrzyknięć CSS-ów: jeden z nich pozwala na wydobywanie danych zaszytych w atrybutach elementów HTML, drugi zaś pozwala wyciągnąć praktycznie dowolną treść ze strony.

Czytaj dalej »

Opis frameworku Frida, pozwalającej wstrzykiwać się w istniejące procesy na urządzeniach mobilnych, a następnie śledzić lub zmieniać ich działanie. W artykule pokazano to na przykładzie podmiany działania metody sprawdzającej poprawność certyfikatu SSL.

Czytaj dalej »

W tym artykule pokazuję sposób, w jaki jeszcze niedawno można było przeprowadzić „spoofing” paska adresu w przeglądarkach Chrome i Firefox. Innymi słowy – sprawić, by domena wyświetlana w pasku adresu przeglądarki nie była tą, na której użytkownik rzeczywiście się znajduje. W konsekwencji atak można wykorzystać do phishingu, np. w celu kradzieży danych użytkownika.

Czytaj dalej »

Niniejszy artykuł pokazuje jak wygląda kwestia bezpieczeństwa aplikacji mobilnych napisanych w JavaScript z wykorzystaniem frameworka Apache Cordova pod kątem występowania podatności Cross-Site Scripting.

Czytaj dalej »

Niniejszy artykuł jest kontynuacją artykułu nmap w akcji – przykładowy test bezpieczeństwa. W poprzednim artykule pokazałem jak wykorzystać zebrane informacje do uzyskania dostępu do systemu. Natomiast w tym artykule chcę zaprezentować jak uzyskany dostęp zamienić na najwyższe uprawnienia w systemie, czyli wykonać podniesienie uprawnień.

Czytaj dalej »

Rozbudowany tekst pokazujący użycie nmapa (i kilku innych przydatnych narzędzi) – na bazie konkretnego testu bezpieczeństwa.

Czytaj dalej »