Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Android BadKernel: Chińczycy “exploitują”, Europejczycy się dziwują ;-)

Chińczycy niecałe 2 miesiące temu opisali podatność w googlowym silniku JavaScript (V8), używanym choćby w komponencie WebView czy mobilnej wersji Chrome. Z racji że chińska wersja jest niezbyt medialna:

目前新版引擎已修复此安全问题。

…podatności nadano bardziej swojską nazwę BadKernel.

Budowanie własnej przeglądarki czy aplikacji na bazie mobilnego Chrome czy WebView, bez udostępniania aktualizacji, jest bad, very bad… BadKernel umożliwia bowiem zdalne wykonanie kodu na telefonie po odwiedzeniu odpowiednio przygotowanej strony – czyli w najgorszej sytuacji przejęcie dostępu do mikrofonu, kamery, kontaktów, poczty – wszystkiego.

Wykorzystanie podatności też nie wydaje się zbytnio skomplikowane:

BadKernel flaw is trivial to exploit, just like Stagefright

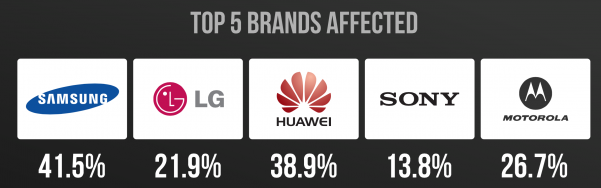

Specjaliści z Trustlook szacują, że obecnie może być podatnych około 40% smartfonów Samsunga prawie tyle samo Huawei, niewiele mniej LG. Tutaj zresztą można sprawdzić czy nasz tablet czy smartfon jest podatny.

Źródło: Trustlook

Źródło: Trustlook

–Michał Sajdak

Świetny tytuł artykułu! :D