Poważna luka w każdym Linuksie! CVSS 9.9/10! Armageddon! Koniec świata dla Linuksa! Tak mogły brzmieć dzisiejsze nagłówki serwisów związanych z bezpieczeństwem… ale nie będą. Błąd w każdym Linuksie okazał się być ciągiem błędów w systemie drukowania CUPS. Krytyczne zdalne wykonanie kodu może i jest krytyczne, może i pozwala na zdalne…

Czytaj dalej »

Badacze bezpieczeństwa nie próżnują (słusznie!) i co rusz wpadają na ciekawe znaleziska w sieci. Nie zawsze jednak są w stanie dokładnie oszacować wagę swojego znaleziska oraz odpowiednio zaadresować problem. Tutaj jednak ktoś chyba nie odrobił zadania domowego lub problemem stała się bariera językowa. A potem, jak to bywa, temat został…

Czytaj dalej »

Wydarzenie traktujemy w pewnym sensie jak święto sekuraka. Staramy się co roku zapewnić uczestnikom nowe atrakcje (najczęściej mają one postać dodatkowego pakietu merytoryki). W tym roku uczestnicy otrzymają wydrukowaną wersję sekurakowej książki o OSINT (mamy ~1000 egzemplarzy, kto pierwszy ten lepszy :-) Dużym “upgrade” w stosunku do poprzedniej edycji jest…

Czytaj dalej »

16 rozdziałów, 820 stron, idealna książka dla osób wchodzących w ITsec. Cena preorderowa obowiązuje do 7 października

Czytaj dalej »

W dzisiejszych czasach, kiedy większość naszego życia przenosi się do sfery cyfrowej, kwestia bezpieczeństwa danych nabiera kluczowego znaczenia. Od bankowości internetowej, przez media społecznościowe, po dane firmowe – wszyscy jesteśmy narażeni na ataki cyberprzestępców. Właśnie dlatego tak ważne jest, aby nieustannie podnosić swoją wiedzę i umiejętności w zakresie cyberbezpieczeństwa. Bowiem…

Czytaj dalej »

Już za trzy tygodnie (8 października) startuje Websecurity Master – w naszej ocenie najbardziej kompleksowy kurs bezpieczeństwa aplikacji webowych w Polsce, pomyślany w swojej formule tak, że adresuje potrzeby zarówno początkujących jak i zaawansowanych w temacie. Kurs, z którego jesteśmy dumni i na który czekamy równie niecierpliwie jak spora grupa…

Czytaj dalej »

W dniach 22–24 października liderzy, innowatorzy oraz eksperci branży CyberSec zgromadzą się w Norymberdze z okazji 15. edycji it-sa Expo&Congress. Rekordowa liczba ponad 800 wystawców zaprezentuje w tym roku swoje innowacyjne rozwiązania. Tegoroczne it-sa Expo&Congress będzie poświęcone gorącym tematom, takim jak proces wdrażania najnowszej unijnej Dyrektywy NIS-2. Zmiany legislacyjne mają…

Czytaj dalej »

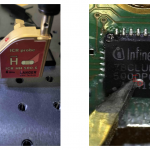

W Redakcji doceniamy dobrą, hackerską robotę, dlatego zawsze śledzimy zawody z cyklu Pwn2Own. Oprócz standardowych ataków na hypervisory, przeglądarki czy samochody, dużą popularnością cieszą się eksploity na domowe urządzenia sieciowe oraz IoT. Niestety, gdy ogłaszane są wyniki, najczęściej nie ma informacji o tym, jakie dokładnie błędy zostały zidentyfikowane i wykorzystane…

Czytaj dalej »

Kolarstwo to bardzo technologiczny sport. Profesjonalne rowery wyścigowe – np szosowe, mimo ograniczeń (np. wagowych nakładanych przez UCI) to efekty lat pracy inżynierów różnych dziedzin. Charakteryzują się minimalnymi oporami aerodynamicznymi, niską wagą i dużą sztywnością. Standardem w wyścigach tourowych są elektryczne grupy napędowe. Wbrew nazwie, nie są to napędy elektryczne,…

Czytaj dalej »

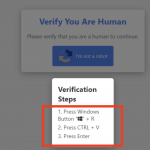

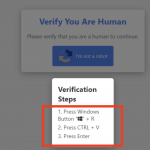

Ofiara na stronie, którą odwiedza, otrzymuje niby standardową prośbę potwierdzenia, że “jest człowiekiem” (czyli mechanizm CAPTCHA): Ale zwróć uwagę na niby niewinną instrukcję, która się pojawia przy tej okazji: 1. Naciśnij win+r2. Naciśnij ctrl+v3. Naciśnij enter Jak możesz się domyślać, najpierw złośliwa strona umieszcza coś w schowku systemowym ofiary (złośliwe…

Czytaj dalej »

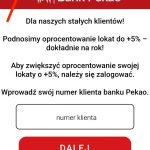

❌ Niepoprawna domena?❌ Literówka?❌ Dziwna litera z innego alfabetu?❌ Brak “kłódki” ? Nic z tych rzeczy ;-) Przy czym cała ta zawartość została wygenerowana statycznie (jako grafika), przez przestępców, próbujących nas zmylić. Dodatkowo, takiej “pięknej, złotej” kłodki nie przedstawia obecnie żadna przeglądarka. W skrócie, o akcji ostrzega właśnie CERT Orange….

Czytaj dalej »

Szukamy kolejnych trenerów do projektu https://sekurak.academy/ (edycja 2025). Jest to aktualizacja poprzedniego ogłoszenia. Tym razem doprecyzowujemy kilka elementów. Co oferujemy? Jakie obszary nas interesują? (wystarczy, że specjalizujesz się w jednym z tych obszarów) Jakie obszary nas nie interesują? (w tej rekrutacji) Czego oczekujemy? Jak aplikować? Prosimy o wysłanie do nas maila…

Czytaj dalej »

Na USS Manchester raczej jest nuda. Co więcej nie ma Internetu, no bo jak go ogarnąć na środku oceanu? I tutaj z pomocą przyszedł Starlink, którego antenę ktoś zainstalował na pokładzie (patrz poniższe foto, lewy dolny róg), a dodatkowo uruchomił pokładową sieć WiFi. Co ciekawe, po pewnym czasie od instalacji…

Czytaj dalej »

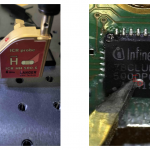

Piekło zamarzło, Yubikey’e zhackowane – tak moglibyśmy opisać wczorajszy komunikat wydany przez Yubico, czyli producenta najpopularniejszych na świecie fizycznych kluczy bezpieczeństwa. Moglibyśmy, ale pomimo że jest w tym nieco prawdy, to nie ma powodu do paniki, przynajmniej dla większości użytkowników popularnych yubikey’ów. Dlaczego nie ma? Zacznijmy od teorii. Badacze z…

Czytaj dalej »

Tym razem mamy dla Was trzy ścieżki prezentacji – wszystkie nastawione na praktykę. Co ciekawe, wszystkie prezentacje będą premierowe :-) Prezentacje / ścieżki 1) Ścieżka: Main (tematy prowadzone przez weteranów, występujących u nas na różnych kanałach) * Wystąpią: Gynvael Coldwind / Michał Bentkowski / Grzesiek Tworek / Piotr Rzeszut /…

Czytaj dalej »