Jakiś czas temu pisaliśmy o takiej technice w kontekście Tesli. Kradzież wykorzystuje fakt, że w nowoczesnych autach często wystarczy w pobliżu samochodu sygnał z kluczyka – wtedy samochód można otworzyć i uruchomić. Ale przecież kluczyk jest w kieszeni spodni właściciela! To nic, można wzmocnić sygnał odpowiednim urządzeniem i przesłać go…

Czytaj dalej »

Podatność opisana jest tutaj, wypłata $18 000. Buga załatano niedawno w kliencie Steam dla Windows, Linux, OS X (choć ta ostatnia prawdopodobnie nie jest wykorzystywalna – ma wkompilowaną pewną ochronę przed podatnościami klasy buffer overflow). Pełen atak polega na wejściu ofiary na zainfekowaną stronę webową, po czym na komputerze ofiary…

Czytaj dalej »

Gearbest to jeden z największych sklepów w Internecie (ma też polską wersję strony) – dokładniej jest na 255 miejscu wśród najbardziej popularnych globalnie witryn (odliczając serwisy newsowe, Google, inne wyszukiwarki, czy Wikipedię – to naprawdę wysoka pozycja).

Czytaj dalej »

Pewnie wielu z Was korzysta z takiego rozwiązania: szyfrowanie dysku Bitlockerem z kluczem zaszytym w TPM. Jest to wygodne, bo przy starcie systemu nie trzeba wpisywać dodatkowego hasła, a jeśli ktoś ukradnie sprzęt to po wyciągnięciu dysku widzi tylko zaszyfrowane dane – klucz jest w TPM i nie da się go wyciągnąć. No właśnie – czy to ostatnie jest prawdą?

Czytaj dalej »

Duże firmy zapewne taką dokumentację już mają. Małe – na pewno nie, średnie – różnie z tym bywa. W każdym razie udostępniamy zupełnie bezpłatnie dokumentację: Reagowanie na incydenty bezpieczeństwa IT. W założeniach dokumentacja miała być maksymalnie kompaktowa i możliwa do szybkiego wdrożenia (w tym modyfikacji oraz rozbudowy) w małej/średniej firmie….

Czytaj dalej »

Badanie polegające na zatrudnianie realnych programistów do realnej pracy (nie pod pozorem “badania”). Prosta aplikacja miała m.in. przechowywać hasła użytkowników. Wypłata – do 200 EUR.

Czytaj dalej »

Modelowanie zagrożeń, dokumentacje przydatne programistom w kontekście bezpieczeństwa, włączanie automatycznych narzędzi wspierających bezpieczeństwo w cykl tworzenia oprogramowania oraz typowe problemy bezpieczeństwa w procesie…

Czytaj dalej »

Najnowszy dokument dostępny jest tutaj. W największym skrócie jest to duża checklista podzielona na obszary (architektura, walidacja wejścia, uwierzytelnienie, obsługa błędów, …). W każdej z nich znajdziecie masę zaleceń służących zwiększeniu bezpieczeństwa aplikacji webowej. Co zmieniło się w porównaniu do poprzednich wersji? Jak sami autorzy dość górnolotnie piszą: New in…

Czytaj dalej »

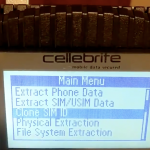

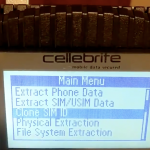

Mowa o sprzęcie izraelskiej firmy Cellebrite. Tego typu urządzenia są sprzedawane w cenie $6 000+ i służą do zapewnienia dostępu do telefonów, które zostały odebrane np. osobom podejrzanych o przestępstwa. Ale jeśli powiedzmy odpowiednim służbom znudzi się używanie sprzętu – sprzedają je na eBay…

Czytaj dalej »

TLDR: podłączasz urządzenie do portu USB-C… ktoś może mieć roota (admina) na Twoim systemie. A to tylko przykład – możliwe jest czytanie ruchu VPN (w plaintext) czy dostęp do naciskanych na komputerze klawiszy. Mimo łat producentów OS (problematyczne okazały się w zasadzie wszystkie systemy: Windows, Linux, OS X, FreeBSD), autorzy badania dają tylko jedną radę na najlepsze zabezpieczenie…

Czytaj dalej »

Mega sekurak hacking party. W ankietach wskazywaliście często (patrz koniec tego wpisu): super prelegentów, świetne miejsce, sprawną organizację, brak reklam i zero marketingowego bullshitu. Mini relacja.

Czytaj dalej »

Tylko konkretna wiedza, nowe prezentacje, pokazy hackowania na żywo, brak prelekcji reklamowych, a do tego unikalne miejsce całego wydarzenia. To nasze MEGA sekurak hacking party, na które zapraszamy każdego, kto ma jakiekolwiek doświadczenie w IT.

Czytaj dalej »

Co jakiś czas pojawiają się w komentarzach na sekuraku pytania dotyczące naszej książki. Krótki update: pracujemy nad nią :-)

Czytaj dalej »

Australia wprowadza nowe prawo (tzw. Access and Assistance Bill). Umożliwia ono wymiarowi sprawiedliwości na autoryzowany dostęp do danych / komunikacji sieciowej podejrzanego. To nowoczesny sposób zakładania legalnego podsłuchu – tyle że niemal w każdym systemie IT, którego używa podejrzany.

Czytaj dalej »

Troy Hunt donosi o nowym wycieku danych. Można się zastanawiać nad definicją opisywanego zdarzenia (nie doszło do włamania, nastąpił tzw. scrapping; Troy używa słowa ‘breach’)

Czytaj dalej »