Całość to pokłosie Operacji Panoptykon. Hackerzy uzyskali dostęp do samych kamer (dostęp root) – w szczególności do live feedów czy zdjęć. Bloomberg wspomina o 150 000 ~podatnych kamerach. Przykłady poniżej. Więzienie: Warsztat należący wg relacji do Tesli: Czy powiedzmy nie do końca zgodne z BHP wyjście ewakuacyjne: Na jednym ze…

Czytaj dalej »

Szkolenie prowadzi Tomek Zieliński (aka informatykzakladowy), sam pisze tak: (…) szkolenie Sekuraka, na którym opowiem o sekretach bezpieczeństwa aplikacji androidowych. Dobra, to nie są żadne sekrety. To po prostu gromadzona latami wiedza – Androida zacząłem programować jeszcze w roku 2009, potem przez wiele lat była to moja główna specjalizacja zawodowa….

Czytaj dalej »

Microsoft Exchange Server jest rozwiązaniem, które od prawie ćwierć wieku wyznacza pewien standard pracy grupowej. Warto pamiętać, że jest to nie tylko serwer pocztowy, a połączone z Outlookiem środowisko, pozwalające pracować w sposób, bez którego pracownicy największych firm na świecie nie wyobrażają sobie realizacji swoich codziennych zadań. Nie bez powodu porównuje…

Czytaj dalej »

Po sukcesie pierwszej książki zaczęliśmy prace nad drugą (trwa już pisanie pierwszych tekstów). Tematyka będzie podobna jak w pierwszym tomie i nie będzie to omówienie “zaawansowanych tematów” – a po prostu innych. Wersja beta spisu treści wygląda tak: 1. Testy penetracyjne Chciałbym zostać pentesterem aplikacji webowych – jak zacząć, gdzie…

Czytaj dalej »

Zobaczcie na krytyczną podatność opisaną tutaj. Microsoft pisze: Microsoft Exchange Server Remote Code Execution Vulnerability Dodając że podatność jest aktywnie exploitowana, cytując przede wszystkim Orange Tsai oraz Volexity. Orange pisał niedawno tak: Mam tu kilka bugów dających w sumie pre-auth RCE. To jest być może najpoważniejsza grupa podatności, którą znalazłem…

Czytaj dalej »

Jak wynika z tego raportu, popularna paczka Node.js “systeminformation” posiadała podatność (CVE-2021-21315) typu “command injection”. W artykule znajduje się prosty “Proof of Concept”, który pomoże w zrozumieniu samej podatności. Zacznijmy jednak od wyjaśnienia, czym właściwie jest “systeminformation”. Biblioteka “systeminformation” Więcej na temat tej biblioteki znajdziemy na npmjs.com: Jak widać na…

Czytaj dalej »

Zapraszamy na kolejną edycję naszego spotkania on-line :) (dostęp do nagrania edycji lutowej możecie jeszcze wykupić tutaj). Tym razem startujemy: 29.03.2020r., o godzinie 20:00 Agenda: Dorota Kulas – phishing na poważnie, czyli jak łowić cicho i skutecznie W czasie mojej prezentacji przedstawię kampanię phishingową od A do Z, z punktu…

Czytaj dalej »

Zerknijcie na ofertę pracy firmy Vercom (z którą swoją drogą współpracujemy w ramach pentestów, CV możecie złożyć tutaj). Twoim głównym zadaniem będzie prowadzenie testów penetracyjnych i zadbanie o bezpieczeństwo wszystkich naszych aplikacji (zarówno tych istniejących jak takich, które dopiero powstają). Będziesz mógł również pobuszować w naszej infrastrukturze i wykorzystać znalezione…

Czytaj dalej »

U schyłku ubiegłego roku cytowaliśmy geoforum: Serwer z bazami danych Powiatowego Ośrodka Dokumentacji Geodezyjnej i Kartograficznej w Oświęcimiu został 13. października zablokowany przez hakerów – taką wiadomość otrzymali lokalni geodeci (…) W związku z tym nie ma możliwości zgłaszania prac, udostępniania materiałów, przyjmowania prac geodezyjnych do zasobu, a także składania…

Czytaj dalej »

Poprzednia edycja SecUniversity zakończyła się dużym sukcesem – po ogłoszeniu przez nas zapisów, szybko skończyły się miejsca. Ale teraz czas na drugą edycję wydarzenia (tym razem bez limitu miejsc). A żeby było ciekawiej organizatorzy zapytali uczestników, o czym chcieliby słyszeć na kolejnej edycji i na tej podstawie została przygotowana agenda….

Czytaj dalej »

„Laboratorium Kaspersky” opublikowało nowy raport dotyczący ataków typu DDoS, zrealizowanych w IV kwartale 2020. W okresie tym zaobserwowano na tyle ciekawe tendencje, że warto, aby czytelnicy Sekuraka poznali nowe trendy w tej formie ataku. Na początku, kilka danych statystycznych z raportu. W czwartym kwartale najwięcej ataków DDoS przeprowadzono z Chin…

Czytaj dalej »

Chyba każdy z Was znajdzie w naszych propozycjach szkoleniowych coś ciekawego. Bezpieczeństwo Windows, OSINT, recon infrastruktury IT, bezpieczeństwo WiFi, monitorowanie sieci, ochrona przed atakami socjotechnicznymi czy bezpieczeństwo aplikacji mobilnych,… A wszystko to nastawione na praktykę, z budżetami nawet w zasięgu prywatnej kieszeni, w wersji on-line oraz z dostępem do pełnego…

Czytaj dalej »

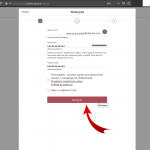

Ostatnio na Sekuraku opublikowaliśmy poradnik do Signala. Jeśli jeszcze się z nim nie zapoznałeś, to gorąco zachęcamy. Tym razem dowiesz się jak zadbać o swoją prywatność, korzystając z szyfrowanej poczty elektronicznej. Na celownik weźmiemy serwis Tutanota. Jest to kontynuacja poradnika dla osób nietechnicznych. Tutanota Tutanota – Jest to darmowy, otwartoźródłowy…

Czytaj dalej »

remote Sekurak Hacking Party strikes back ;-) Tym razem, w trakcie wydarzenia dostępnego w trybie on-line opowiemy o takich tematach: Grzegorz Tworek: Rejestr Windows. Czym jest, jak działa i jak nad nim choć trochę zapanować Przez wiele lat swojego istnienia rejestr Windows obrósł legendami. Oczywiście, można w paru miejscach znaleźć niezły…

Czytaj dalej »

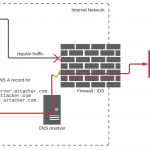

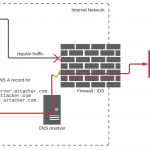

Dla tych, którzy lubią czytać w oryginale – opis całej akcji tutaj. Dla tych, którzy mają mało czasu – badacze zuploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Wynik działania kodu wysłali do…

Czytaj dalej »