Atakujący dostali się do infrastruktury farm / posiadali wysokie uprawnienia, ale finalnie nie miało to wpływu na stabilność dostaw prądu w Polsce. Jak czytamy w raporcie CERT Polska (cytaty z raportu oznaczamy kursywą): (…) z uwagi na poziom dostępów uzyskanych przez atakującego istniało ryzyko spowodowania przestoju w produkcji energii elektrycznej…

Czytaj dalej »

Dostęp do informacji we współczesnym świecie jest po prostu bezcenny. Umiejętności pozyskiwania i – co ważniejsze – weryfikowania informacji stają się więc jedną z kluczowych kompetencji, dzięki którym możemy zdeklasować konkurencję, być o krok przed wszystkimi innymi i po prostu wygrywać w nieustannym pędzie życia zawodowego, jak i prywatnego. Jakie…

Czytaj dalej »

Jak donosi CERT Polska: W dniu 29 grudnia 2025 roku doszło również do ataku na jedną z polskich elektrociepłowni (…) dostarczającej ciepło dla prawie pół miliona osób (…) Destrukcyjny atak poprzedzony był długotrwałą infiltracją infrastruktury oraz kradzieżą wrażliwych informacji dotyczących działania podmiotu. W wyniku swoich działań atakujący uzyskał dostęp do…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Deepfake przestał być eksperymentem badawczym i ciekawostką z laboratoriów AI. W ciągu ostatnich kilku lat stał się narzędziem realnego wpływu: politycznego, finansowego i informacyjnego. W tym zestawieniu zobaczysz dziesięć przypadków deepfake’ów, które miały mierzalny wpływ na rzeczywistość – od mediów społecznościowych, przez procesy wyborcze, po rynki finansowe. Ranking jest ułożony…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Cyberzbóje wspierani AI właśnie uderzają w jeden z najbardziej wrażliwych punktów e-commerce: zaufanie do zdjęć jako dowodu przy zakupie. Czasami jest to wręcz czynnik decydujący. W mediach i na forach sprzedażowych np. marki Allegro pojawiły się pierwsze dobrze udokumentowane przypadki, w których generatywna AI służy do fałszowania zdjęć rzekomo uszkodzonych…

Czytaj dalej »

22 listopada Dissent Doe – prowadząca serwis DataBreaches.net – otrzymała wiadomość w komunikatorze Signal. Po krótkim “hello” osoba po drugiej stronie poprosiła o pomoc w skontaktowaniu się z Condé Nast (globalna firma medialna stojąca m.in. za Wired). Wskazała, że kilka dni wcześniej zgłosiła podatność na jednej z ich stron, ale…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

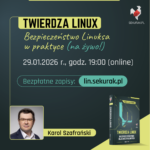

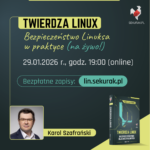

Jeżeli Linux kojarzy Ci się z systemem „z natury bezpiecznym”, to rzeczywistość może Cię zaskoczyć. 29 stycznia o godz. 19:00 zapraszamy Cię na spotkanie autorskie z Karolem Szafrańskim i ekipą sekuraka, podczas którego porozmawiamy nie o tym, dlaczego „Linux jest bezpieczny”, ale o tym, dlaczego domyślnie nie jest – i…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o „rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

W komunikatorze Telegram znaleziono sposób na uzyskanie adresu IP innego użytkownika, po kliknięciu przez niego w odpowiednio spreparowany link. Choć nie pozwala to na przejęcie dostępu do konta ani urządzenia, takie działanie jest problematyczne w kontekście prywatności użytkowników. Telegram reklamuje się jako dbający o prywatność i bezpieczny komunikator. Użycie tych…

Czytaj dalej »