Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

O hacku donosi sama ekipa opensubtitles, zaczynając nieco sztampowo:

We have some bad news…

No więc “bad news” polega na tym, że hasło Super Admina – jak to na super admina przystało – było bardzo słabe. Ktoś uzyskał dostęp na tego użytkownika, a następnie dobrał się do pewnego skryptu administracyjnego. Skrypt administracyjny – jak przystało na skrypt dostępny tylko super adminom, miał raczej niewielkie bezpieczeństwo – udało się w nim znaleźć podatność klasy SQL injection. A ta ostatnia umożliwiła “zdumpowanie” całej bazy.

Co było w bazie? M.in. dane, które podaje się przy rejestracji:

Skąd hasła, w 2022 roku, przechowywane w formie niesolonego MD5() ?

Na to też jest wyjaśnienie:

The site was created in 2006 with little knowledge of security, so passwords were stored in md5() hashes without salt.

Jako ciekawostkę przytoczę jeszcze fakt wskazania przez serwis haseł 10-znakowych jako bezpiecznych:

if you used strong password (lets say at least 10 characters with lowercase, uppercase, number and special characters) you should be safe

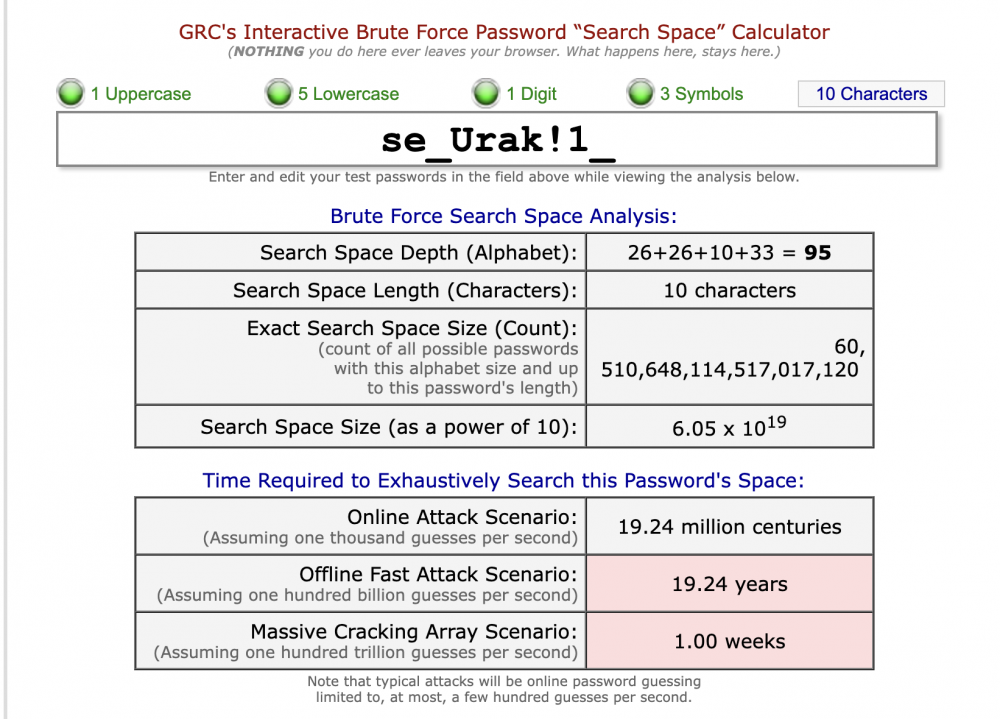

Ciężko się z tym zgodzić, bo wprawdzie złamanie wszystkich takich haseł zajęłoby pewnie kilka lat (zależnie od wykorzystanego sprzętu). Np. dla szybkości 100 miliardów sprawdzeń na sekundę mamy ~19 lat:

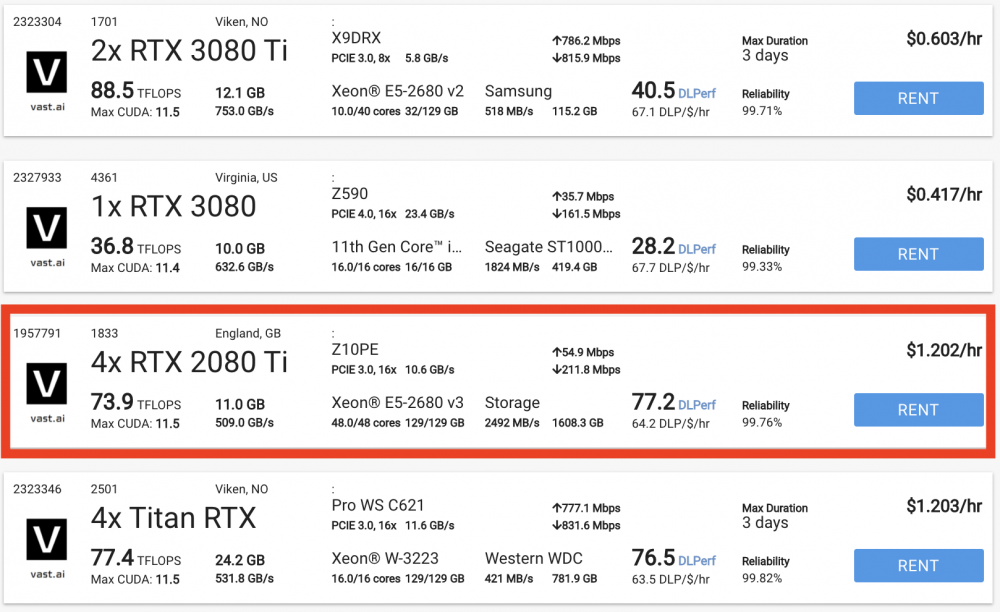

Z kolei sprzęt który łamie z prędkością ~200 miliardów sprawdzeń na sekundę można wynająć za nieco ponad dolara na godzinę (prąd gratis):

Czyli i tak obracamy się w okolicach 10 lat, jednak przytłaczająca większość użytkowników będzie miała raczej proste hasła klasy Michael11! – a takie uda się złamać w naprawdę krótkim czasie.

Kończąc wątek z hasłami – szczególnie powinni uważać użytkownicy, którzy korzystają z tego samego hasła w wielu różnych serwisach. Drastyczny przypadek: ktoś korzysta z tego samego hasła w opensubtitles.org oraz w FB. Udaje się złamać hasło w tym pierwszym i już łatwo przejąć komuś konto na Facebooku…

Trwają prace nad poniesieniem bezpieczeństwa serwisu, chociaż jak widać poniżej, idzie to dość ślamazarnie. Przykładowy update serwisu z dzisiaj (21.01.2022):

As some user pointed in this thread, sending plaintext password is not so good idea, so we completely changed password reset system

~Michał Sajdak

Mozecie podac, z jakiego serwisu to zdjecie z maszynami do wynajecia ? Wiedzialem, zapomnialem :(

vast.ai