Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

“2FA Authenticator”: appka, dostępna w Google Play, okazała się być… bankowym malware

Badacze, który odkryli szkodnika opisują problem w następujący sposób:

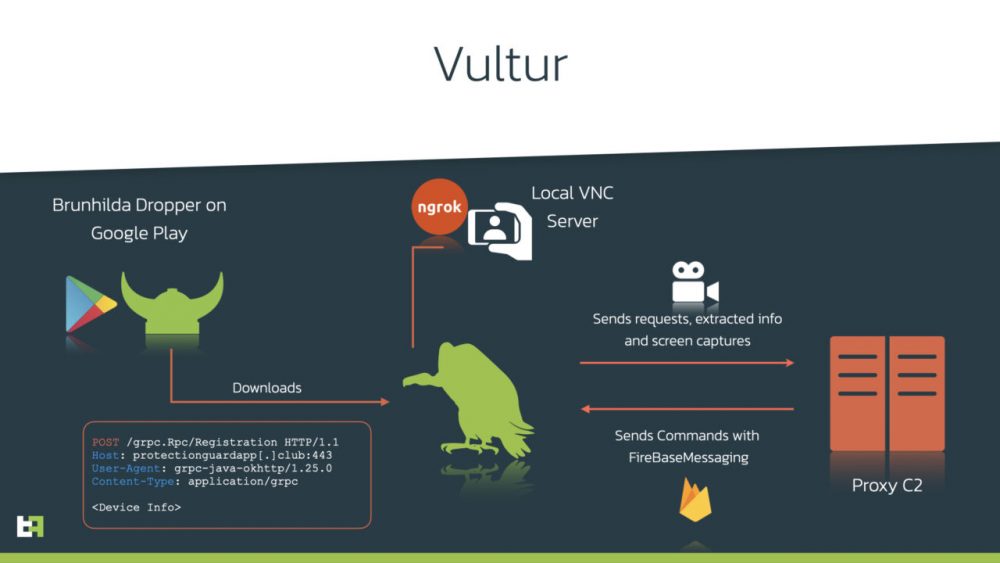

We identified the application as a trojan-dropper as it is leveraged by cybercriminals to secretly install malware on users’ mobile devices. Our analysis revealed that the dropper automatically installs a malware called Vultur which targets financial services to steal users’ banking information.

W jaki sposób aplikacja została zaakceptowana w oficjalnym app sklepie Google? Twórcy postanowili nieco zmodyfikować otwartoźrodłową aplikację Aegis:

It has been developed to look legitimate and provide a real service. To do so, its developers used the open-source code of the official Aegis authentication application to which they injected malicious code. As a result, the application is successfully disguised as an authentication tool which ensures it maintains a low profile.

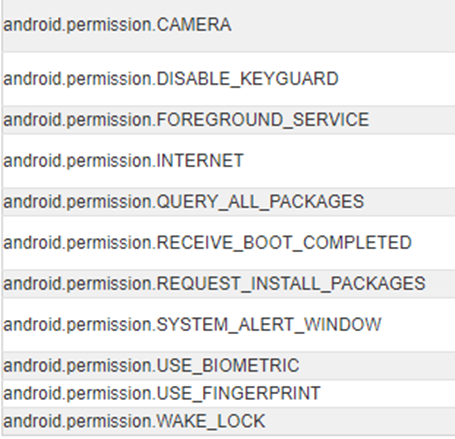

Dalej aplikacja żądała dość mocnych uprawnień:

… z których w szczególności podejrzane są te: SYSTEM_ALERT_WINDOW

które Google opisuje w taki sposób:

Very few apps should use this permission; these windows are intended for system-level interaction with the user

W skrócie – opisywana aplikacja może nałożyć swoje okno na inną aplikację i próbować wykraść np. dane logowania do banku.

Przy odpowiednich warunkach aplikacja instaluje również malware bankowy Vultur. Co ciekawe, jest to jedno z pierwszych malware androidowych, które klonuje ekran telefonu i wysyła taki obraz do serwera napastników:

Oczywiście poza samym klonowaniem ekranu, złośliwe oprogramowanie zawiera też inne przyjazne atakującym funkcję: np. mobilny keylogger.

Warto też dodać, że Vultur już wcześniej był dostarczany appkami o “bezpiecznie brzmiących nazwach”, które znalazły się w Google Play:

Gdyby ktoś potrzebował tej appki do analizy – cały czas dostępna jest ona np. tutaj (chociaż nie instalujcie jej oczywiście na Waszych “produkcyjnych” telefonach!)

~Michał Sajdak