Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Kolejny audyt TrueCrypta: wasze zaszyfrowane dane są bezpieczne

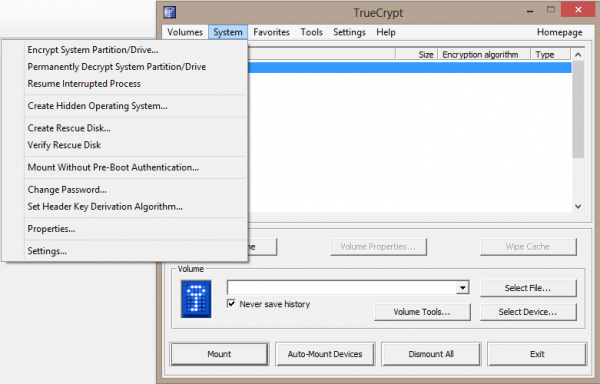

Wokół bezpieczeństwa TrueCrypta w ostatnim czasie narosło wiele wątpliwości. Najnowszy audyt bezpieczeństwa tego ciągle popularnego rozwiązania szyfrującego rozwiewa jednak wiele z nich i potwierdza, że TrueCrypt nadal może spełniać swoje podstawowe zadanie.

Po nagłym porzuceniu rozwoju TrueCrypta w tajemniczych okolicznościach ponad rok temu oraz niedawnym ujawnieniu informacji o nowych lukach, jego dalsza skuteczność stanęła pod znakiem zapytania.

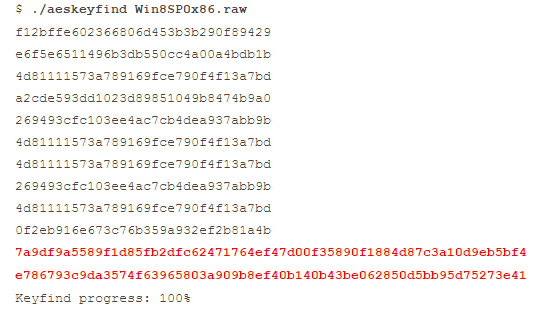

Jednak, zgodnie z wynikami najnowszego audytu przeprowadzonego przez niemiecki Instytut Fraunhofera, dane zaszyfrowane z wykorzystaniem TrueCrypta są w miarę bezpieczne. Pod warunkiem jednak, że nie są używane w locie, a klucz szyfrujący nie znajduje się w pamięci.

Oznacz to więc, że dane przechowywane offline w formie zaszyfrowanej, pomimo potwierdzenia słabości w funkcjach wyznaczania liczb losowych, można nadal uważać za bezpieczne.

Dane odszyfrowane (np. zamontowany wolumin TC) są oczywiście szczególnie narażone ze względu na znane już luki pozwalające na eskalację uprawień. W tym scenariuszu potencjalny intruz musi jednak już uprzednio uzyskać dostęp do naszego systemu, co w przypadku stosowania szyfrowania w locie samo w sobie może już oznaczać poważne kłopoty…

The second important conclusion is that should an attacker with above-average technical expertise gain access to an active IT =system running TrueCrypt decryption, the risk of a successful extraction of key or plaintext information should always be considered high.

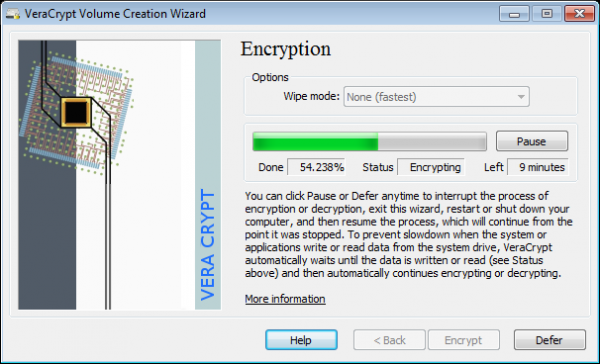

Najnowszy raport bezpieczeństwa TrueCrypta potwierdza więc, że jego użytkownicy powinni rozglądać się za nowszym rozwiązaniem szyfrującym (takim jak np. VeraCrypt), jednak ich zaszyfrowane dane są nadal bezpieczne.

— Wojciech Smol

A co z bittlockerem? Czy jest bezpieczny? czy nie ma backdoorów? Jak radzi sobie z windows 8, 10? Jak dotąd nie znalazłem odpowiedzi.

na tajnych slajdach NSA bitlocker nie był wymieniony jako problem tak jak truecrypt i Tor więc sie domyśl :)

http://sekurak.pl/tworca-bitlockera-poproszono-mnie-o-umieszczenie-backdoora/

Po co backdoor, skoro backup kluczy idzie w chmurę ;)

Bitlocker jest bezpieczny, no chyba że ściga cie NSA jak januszy internetu :D

VeraCrypt jest OK – przekonwertowałem swój ukryty wolumin TC na VC, jednak o ile pod TC jego otwarcie było błyskawiczne, to VC otwiera go ze dwie minuty…

Też tak macie?

Tak czytam i czytam, że ten audyt chyba potwierdził, że TrueCrypt nie jest bezpieczny, a nie na odwrót. No przepraszam bardzo, ale bezpieczeństwo = brak błędów. Tutaj pada stwierdzenie, że trzeba uważać przy korzystaniu z TC, bo ma błędy, ale jak przestrzegasz kilku zasad, to jest dobrze.

To tak jakby pisać, że w Firefoxie jest 0day na flasha, ale jak nie włączysz flasha, to wszystko jest dobrze.

Migracja jest jak najbardziej zalecana. Jednak nic nie wskazuje na to, by zaszyfrowane dane znajdujące się offline były na chwilę obecną zagrożone.

Sprawdź, czy to nie kwestia PIM: https://veracrypt.codeplex.com/wikipage?title=Personal%20Iterations%20Multiplier%20%28PIM%29 jeśli tak, zmniejsz wartość

…albo funkcji skrótu – jeśli masz w PKCS-5 PRF ustawioną autodetekcję, to trochę to trwa, bo program sprawdza wszystkie funkcje. Spróbuj ustawić taką, jakiej używałeś przy tworzeniu wolumenu.

Pytanie (jestem leniwy) – 7.1a jest ok czy 7.2?

Jest, ale strach się bać ją instalować :)

http://truecrypt.sourceforge.net/

Jakoś jak zaleca się przejście na Bitlockera to ja tego nie kupuję :)

Nie jest. 7.2 może zawierać backdoora, służy tylko i wyłącznie migracji do BitLockera. W czerwonym tekście odnaleziono fragmenty połączone w łaciński tekst który ostrzega, że w tym udział ma NSA.

Vera Crypt na X201 z i5 po wpisaniu hasla ‘myśli’ przez jakies 2min. True Crypt na tym samym sprzęcie i także cały dysk zaszyfrowany – błyskawicznie idzie dalej. Ok, nawet jeśli Vera Crypt jest lepsze/nowsze/polecane to jest pewność że jest bezpieczne? Ktoś przeprowadzał jakiś audyt tej aplikacji?

W TrueCrypcie był błąd który “działał jako feature” – szybko montował dyski, VeraCrypt różni się obsługą, najpierw musisz wybrać fizyczne urządzenie, które chcesz zamontować “Select device”, potem wybrać “Mount”, nie wybierać nigdy “Auto-mount devices”. Ta opcja próbuje zamontowac każde urządzenie podpięte do komputera, nawet jeśli nie jest ono zaszyfrowane. Więcej info:

http://sourceforge.net/p/veracrypt/discussion/technical/thread/77d58591/#5764

https://veracrypt.codeplex.com/discussions/549728

http://ehc.ac/p/veracrypt/discussion/technical/thread/e75045a8/

Tak, za VC stoi poważna firma.