Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

CitizenLab: Zoom – szyfrowanie mizerne, a klucze są czasem przesyłane z chińskich serwerów…

W telegraficznym skrócie takie wnioski z najnowszej analizy popularnego systemu konferencyjnego Zoom wyciągnęła ekipa The Citizen Lab. W dokumentacji czytamy, że Zoom używa 256 bitowych kluczy AES – tymczasem rzeczywistość okazuje się nieco mniej bezpieczna:

W każdym spotkaniu Zooma, do szyfrowania/deszyfrowania audio i video używany jest pojedynczy 128-bitowy klucz AES, dzielony pomiędzy wszystkich uczestników spotkania. Sam AES pracuje w [niebezpiecznym – przyp. sekurak] trybie ECB

However, we find that in each Zoom meeting, a single AES-128 key is used in ECB mode by all participants to encrypt and decrypt audio and video.

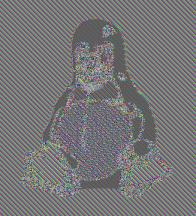

Sam fakt użycia 128 bitowych kluczy AES (zamiast 256 bitowych) nie jest jeszcze bardzo problematyczny. Nieco inaczej jest z trybem ECB, który działa np. tak:

Nieskompresowany, oryginalny obrazek

Ten sam obrazek “zaszyfrowany” algorytmem blokowym w trybie ECB

Kiepskie to szyfrowanie, prawda? Oczywiście otwarte jest pytanie czy prosto można użyć ataków na ECB, w przypadku audio i video (posiadających np. dodatkową kompresję) – niemniej jednak np. standard SRTP rekomenduje użycie trybów Segmented Integer Counter Mode lub f8.

Pewne wątpliwości mogą budzić też serwery dystrybuujące klucze (klucz wystarcza tutaj do deszyfracji audio i video):

Klucze AES są wystarczające do zdeszyfrowania konferencji, są w niektórych przypadkach dystrybuowane z chińskich serwerów, nawet jeśli wszyscy uczestnicy spotkania (i lokalizacja ich firmy) znajduje się poza Chinami.

The AES-128 keys, which we verified are sufficient to decrypt Zoom packets intercepted in Internet traffic, appear to be generated by Zoom servers, and in some cases, are delivered to participants in a Zoom meeting through servers in China, even when all meeting participants, and the Zoom subscriber’s company, are outside of China.

W trakcie badań zlokalizowano 5 serwerów w Chinach mogących odpowiadać za dystrybucje kluczy (plus 68 w USA). W połączeniu z nieprawdziwym twierdzeniem Zooma, że rozmowy są szyfrowane end2end (nie są), budzi to rzeczywiście uzasadnioną konsternację.

Czy zatem Zoom jest bezpieczny? Jeśli nie pokazujemy jakiś mocno poufnych informacji to pewnie nie ma wielkiego problemu – możemy porozmawiać z kolegami i prawdopodobnie nikt nie przejmie naszych komputerów. Sam The Citizen Lab, wskazując dodatkowo na fakt zatrudnienia około 700 pracowników Zooma w Chinach, nie rekomenduje jednak tego rozwiązania do użycia przez: rządy, firmy obawiające się cyberszpiegostwa, służby medyczne przetwarzające wrażliwe dane pacjentów, aktywistów, prawników czy dziennikarzy pracujących na wrażliwych danych.

–ms

Co zamiast Zooma w takim razie? Jest coś lepszego pod kątem bezpieczeństwa?

Signal !

Polecam Riot.im jak chcecie prywatność.