O co chodzi

w DDoS'ach?

czyli ataki DDoS bez botnetu

O mnie

Pentester w Securitum

Doświadczenie

w przeprowadzaniu i odpieraniu ataków DDoS

OSCP

Marek Rzepecki:

O mnie

Pentester w Securitum

Autor tekstów na Sekuraku - mi.n. seria o Rekonesansie

Prelegent na PLNOG 2018

Michał Wnękowicz:

Co pokażemy?

Czym są ataki typu DoS/DDoS?

Statystyki ostatnich lat: największe ataki

"Czy potrzebny jest botnet by położyć serwer?": amplification DDoS

"Jeden komputer by wszystkimi rządzić": amplification DoS w praktyce

XML Bomb: Laugh till you die

Co pokażemy C.D.

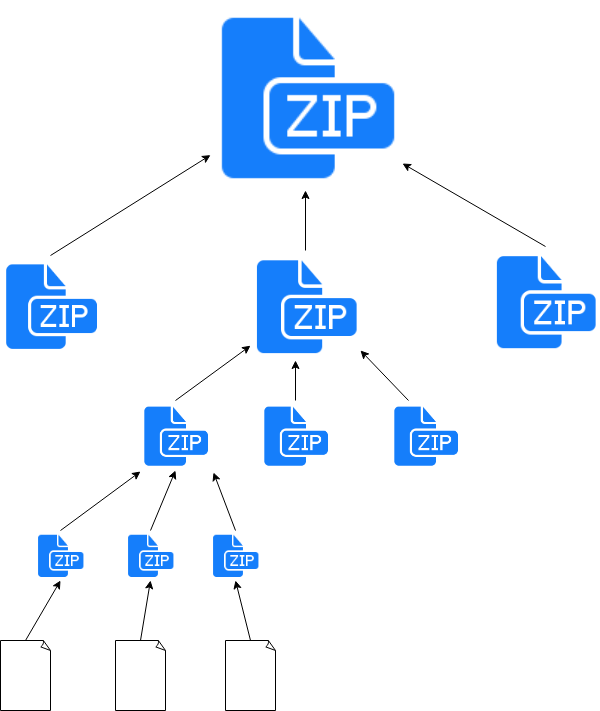

ZIP Bomb: Archiwa których nie warto otwierać

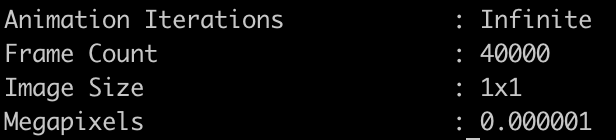

Animacja bez początku i końca

Fork bomb: bunch of weird symbols

Q&A

Wszystkie przedstawione informacje pokazane są tylko w celach edukacyjnych.

Czym są ataki typu DoS/DDoS?

Największe ataki ostatnich lat:

Cloudflare vs NTP

-

02.2014

-

Nowy wektor ataku: NTP Reflection Flood

-

Rozmiar: 400 Gb/s

-

Atak na jednego z klientów spowodował utrudnienia w działaniu usług firmy

źródła: https://twitter.com/eastdakota/status/433002992694874112, https://www.darkreading.com/attacks-and-breaches/ddos-attack-hits-400-gbit-s-breaks-record/d/d-id/1113787

Największe ataki ostatnich lat:

-

09.2016

źródło: https://krebsonsecurity.com/2018/05/study-attack-on-krebsonsecurity-cost-iot-device-owners-323k/

-

Botnet "Mirai": 600 000 przejętych urządzeń

-

Rozmiar: 623 Gb/s

-

Cel nieaktywny blisko 4 dni

-

Szacowane straty: 324 000$

Krebs on Security

Największe ataki ostatnich lat:

-

Botnet "Mirai"

-

Problem z siecią w całym kraju

-

Koszt odparcia ataku: 600 000$

Liberia vs Mirai

-

Atak skierowany na największego ISP w Liberii

-

Wyrok: 2 lata pozbawienia wolności

Największe ataki ostatnich lat:

-

02.2018

-

Protokół służący do cache'owania danych: memcached

-

Rozmiar: 1.3 Tb/s

Github vs Memcrashed

-

"Jednorazowy" wektor ataku- żądania z pojedynczego portu 11211

URL: https://blogs.akamai.com/sitr/2018/11/what-were-the-ddos-numbers-for-q2-q3-2018.html

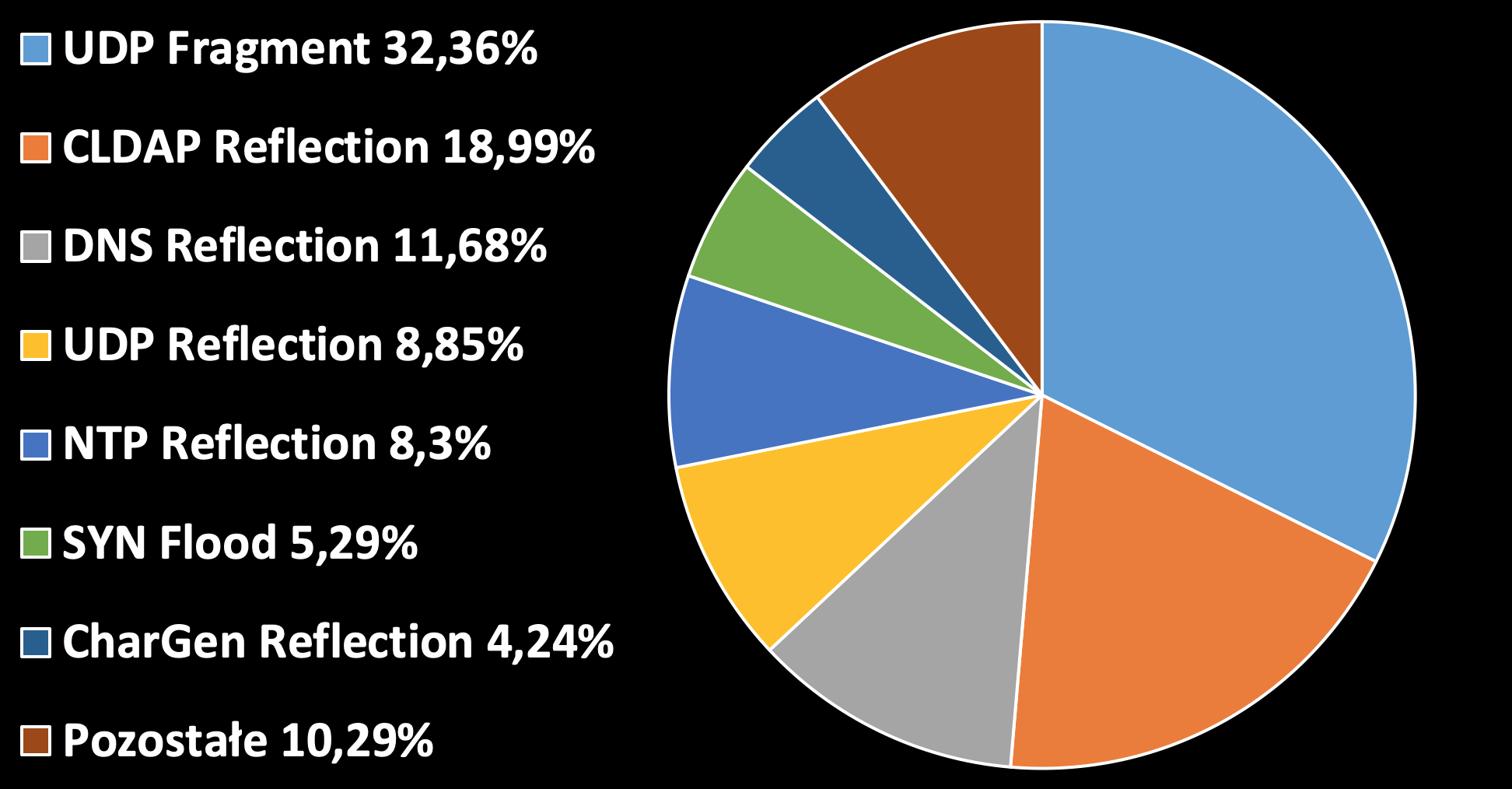

Najczęstsze ataki

Na czym dokładnie polega atak amplification DDoS, i dlaczego jest niebezpieczny?

"Prześlij odpowiedź na moje zapytanie do kogoś innego"

Usługi podatne na atak & zjawisko amplifikacji

-

(najczęściej) Protokoły bazujące na UDP

-

Amplifikacja: Odpowiedź serwera jest X razy większa od rozmiaru zapytania

Przykładowe protokoły i ich współczynniki amplifikacji

- Memcached- (aż do) 51000:1

- NTP- 556:1

- CharGen: 359:1

- CLDAP (aż do) 70:1

Źródło statystyk: https://www.us-cert.gov/ncas/alerts/TA14-017A

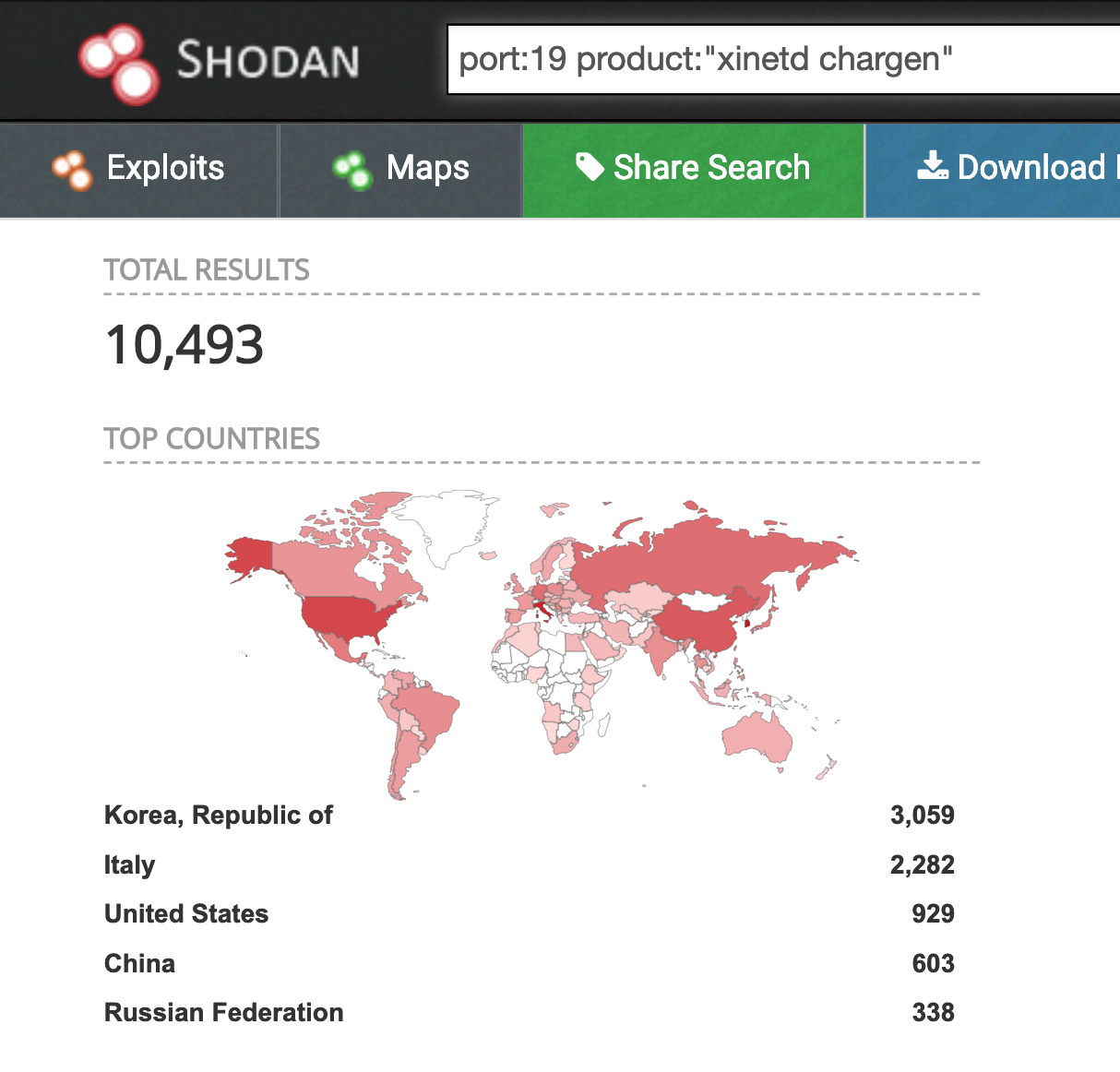

Jak znaleźć nasze ofiary?

1. NMAP (słabo)

2. Źródła w internecie (lepiej)

3. Shodan/Zoomeye (najlepiej)

"Jeden komputer by wszystkimi rządzić": CharGen DoS

w praktyce

Czasami jednak wystarcza jeden request- ataki DoS

w aplikacjach webowych

XML Bomb: Laugh till you die

Czym jest XML?

Encja, czyli znajdź i zamień

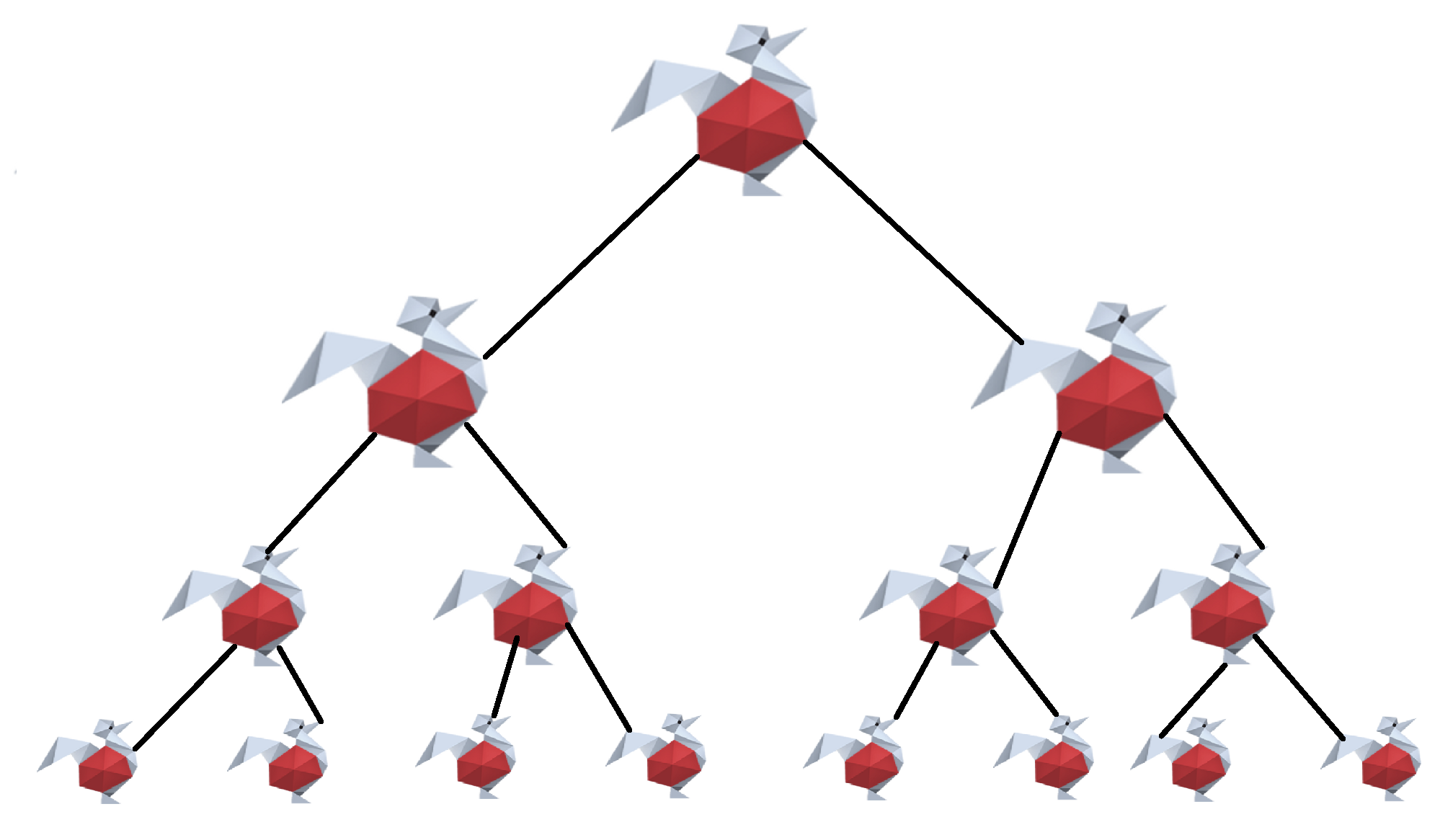

Fork Bomb: Czym jest fork?

Fork bomb:

Źródło: https://img.devrant.com/devrant/rant/r_674011_CfdZB.jpg

Animacja bez początku i końca

ZIP Bomb: Dlaczego warto nie otwierać wszystkich archiwów

ZIP Bomb: Dlaczego warto nie otwierać wszystkich archiwów

dd if=/dev/zero bs=10G count=10000 | bzip2 -c > sekurak.najlepszy.bz2

Q&A

Dzięki za uwagę :)