Od kilku dni krążyły pogłoski o rzekomym ataku RCE (Remote Code Execution) w kliencie komunikatora Telegrama dla komputerów z Windows. Okazały się prawdziwe, mimo pierwotnych zaprzeczeń ze strony twórców Telegrama. Przyczyną błędu była literówka w kodzie, dokładnie na liście rozszerzeń zawierających listę plików wykonywalnych. Na szczęście wykorzystanie podatności wymaga zarówno interakcji ze strony…

Czytaj dalej »

![[Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI) [Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI)](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)

Skoro działa, to lepiej nie dotykać! Magiczne zdanie często wypowiadane przez administratorów. Szczególnie dotyczy to obszarów, do których admini nie chcą się nawet zbliżać. Jednym z takich obszarów jest Infrastruktura klucza publicznego (PKI). Windowsowe PKI ma swoją specyfikę, wynikającą z automatyzacji sprawiającej, że nawet dobrzy fachowcy od PKI w Internecie mogą okazać się…

Czytaj dalej »

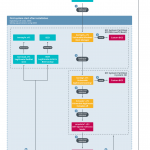

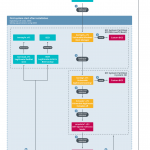

Group Policy (GP) oraz Group Policy Objects (GPO) Infrastrukturę, która pozwala na centralne zarządzanie ustawieniami zarówno kont użytkowników, jak i komputerów (głównie w systemach z rodziny Windows) nazywamy Group Policy (GP). W polskojęzycznych opracowaniach możemy się też spotkać z określeniem Zasady Grupy. Jest to mechanizm, który został zaimplementowany wiele lat…

Czytaj dalej »

Szkolenie w symbolicznej cenie dostępne jest tutaj (startujemy 15.09.2023 19:00 -> 22:00, dostępne też będzie nagranie). Każdy administrator Windows wie, jak działa GPO: klika się na serwerze i coś magicznie dzieje się na stacjach roboczych. A gdyby tak zajrzeć pod powierzchnię? Zobaczyć, co naprawdę znaczy to klikanie, i dlaczego klient…

Czytaj dalej »

![Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)

Uwierzytelnienie vs. autoryzacja Różnica pomiędzy uwierzytelnieniem (ang. authentication) i autoryzacją (ang. authorization) została już wyjaśniona w niejednej publikacji, więc tylko sobie przypomnijmy: proces uwierzytelnienia potwierdza, że na pewno jesteśmy osobą, za którą się podajemy, a autoryzacja sprawdza, do czego mamy dostęp jako ta osoba. Intuicyjnym przykładem jest budynek firmy i…

Czytaj dalej »

Microsoft opublikował właśnie informacje o nowych funkcjach w Windows 11. W poście pod nieco mglistym tułem: Bringing the power of AI to Windows 11 – unlocking a new era of productivity for customers and developers with Windows Copilot and Dev Home ukryta jest pewna ciekawa informacja: We have added native…

Czytaj dalej »

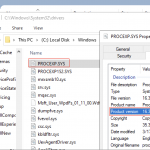

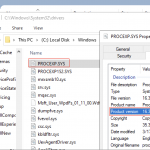

Technika przejęcia systemu z wykorzystaniem podatnych sterowników dostarczonych przez atakującego nie jest nowa (patrz np. akcję opisywaną przez nas tutaj), ale wg badaczy z Sophosa, jest wykorzystywana coraz chętniej. O co chodzi atakującym w całym tym zamieszaniu? Ano o to, aby skutecznie wyłączyć systemy antywirusowe / EDR czy inne „przeszkadzajki”…

Czytaj dalej »

![Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)

Usługi systemowe Windows (Windows services) to szczególne procesy działające w systemie, zarządzane przez specjalny proces o nazwie Service Control Manager (SCM). Komunikacja z nimi odbywa przez dedykowane API (Services API), które z założenia umożliwia zdalny dostęp do usług (innymi słowy, można zarządzać usługami działającymi na innym serwerze). W przeciwieństwie do…

Czytaj dalej »

W tym newsie mamy same fantastyczne wieści. Po sukcesie części pierwszej szkolenia, uruchamiamy bezpłatną część drugą: Poznaj bezpieczeństwo Windows. Część druga: lokalne uwierzytelnianie i autoryzacja w systemach Windows. Szkolenie jest dostępne w modelu płać ile chcesz (można nas wesprzeć dowolną kwotą, jeśli ktoś nie czuje potrzeby – można też „zapłacić”…

Czytaj dalej »

Trwający obecnie hackerski konkurs #Pwn2Own Vancouver 2023 ponownie potwierdza tezę: daj mi odpowiedni budżet, to dostaniesz exploita na cokolwiek: Szczegóły powyższego hackowania Tesli będą zapewne niedługo ujawnione, ale stawiamy na zdalny dostęp do sieci sterującej (CAN) samochodu. Sugeruje to zarówno wskazany cel exploitu: Tesla Gateway (Gateway łączy m.in. sieć infotainment…

Czytaj dalej »

Niedawno wydana łatka została przygotowana dla praktycznie wszystkich wersji Windows (serwerowe – od Windows Server 2008 w górę oraz klienckie). Opis jest dość skąpy, poza wskazaniem że podatność jest krytyczna, eksploitacja nie wymaga uwierzytelnienia, oraz jest związana z fragmentacją IP: An attacker could send a low-level protocol error containing a…

Czytaj dalej »

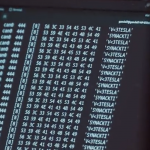

Eset przedstawił analizę malware BlackLotus. To złośliwe oprogramowanie potrafi odpalić się we wczesnej fazie bootowania systemu, co z kolei umożliwia na ominięcie wielu standardowych metod ochrony oferowanych przez system operacyjny / hardware: However, running as a bootloader gives them almost the same capabilities as firmware implants, but without having to…

Czytaj dalej »

Usługi systemowe systemu Windows są z punktu widzenia atakującego bezcennym mechanizmem. Wynika to z paru niezależnych, dobrze uzupełniających się cech: Oczywiście atakujący najpierw musi mieć wysokie uprawnienia, dopiero później może zmieniać konfigurację usług. Zwykły użytkownik jest zazwyczaj ograniczony do ich przeglądania, ewentualnie pytania o aktualny stan. Jednak w przypadku, kiedy…

Czytaj dalej »

Palo Alto opublikowało właśnie analizę wariantów pewnego malware. Otwierasz pendrive i widzisz coś takiego jak na zrzucie ekranowym poniżej. Kliknąłbyś w ten „folder” czy „dysk”? Błąd – bo zainfekowałbyś swój komputer. Co więcej, malware automatycznie infekuje kolejne dyski przenośne, które podłączasz do komputera… Jak widać powyżej, jedyny normalnie widoczny zasób…

Czytaj dalej »

Najnowsze doniesienia są jeszcze bardziej alarmujące bo mówią o „usuwaniu całych aplikacji”: Have you had anyone report applications going missing from there laptops today? I’ve seemed to have lost all Microsoft apps, outlook/excel/word. An error message comes up saying it’s not supported and then the app seems to have uninstalled….

Czytaj dalej »

![[Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI) [Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI)](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)

![Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)