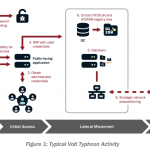

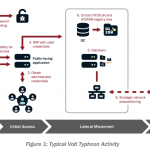

Jeśli ktoś chce od razu przejść do raportu – oto link. Rozpoczyna się on dość niepokojąco: sponsorowani przez państwo hackerzy z Chińskiej Republiki Ludowej implantują się w sieciach IT, przygotowując się na zakłócające/niszczycielskie cyberataki na infrastrukturę krytyczną USA – w przypadku poważnego kryzysu lub konfliktu ze Stanami Zjednoczonymi. People’s Republic…

Czytaj dalej »

NSA przyznało się do kupowania historii danych przeglądania w celu identyfikacji stron internetowych i aplikacji używanych przez Amerykanów. Działanie to miało na celu obejście restrykcji prawnych, ponieważ pozyskanie takich informacji wprost wymagałoby nakazu sądowego. Stanowi to oczywiście naruszenie prywatności, szczególnie że na podstawie zachowań w sieci można profilować użytkowników, a…

Czytaj dalej »

Jak informuje TVN24: Komputery pobierające mnóstwo energii elektrycznej ukryte były w kanale wentylacyjnym oraz w podłodze technicznej. Śledztwo prowadzi prokuratura, o zdarzeniu powiadomiono też Agencję Bezpieczeństwa Wewnętrznego. Sprzęt został zdemontowany, a uwagę zwraca również informacja podana przez TVN – o wpięciu sprzętu do Internetu: (…) funkcjonariusze policji, (…) zdemontowali i…

Czytaj dalej »

Michał opisuje swoją historię na FB: Taka sytuacja wakacyjna. Rezerwuję noclegi przeważnie przez booking, bo najłatwiej mi tam coś znaleźć. Niektóre wyjazdy to wiele różnych miejsc, część płaci się od razu, część po przyjeździe, część nie wiadomo za bardzo kiedy – łatwo się w tym pogubić. Sporo różnych maili przychodzi…

Czytaj dalej »

Po co używać dedykowanego wypełnienia zawartości przesyłki, jak można zrobić swojego rodzaju recykling wydruków zawierających dane osobowe? Taki przypadek opisuje Mateusz: Wypełnienie zostało wprawdzie przed użyciem „trochę pocięte”, ale przypomina to użycie najtańszej niszczarki, albo i nawet nie niszczarki… Swoją drogą, niszczarki mają najczęściej określoną tzw. klasę niszczenia dokumentów. Tutaj…

Czytaj dalej »

Przypominamy, że już za tydzień (22 maja 2023, on-line) odbędzie się kolejna edycja Mega Sekurak Hacking Party. Zobaczcie czego możecie się spodziewać :-) Bilety można kupić tutaj: https://sklep.securitum.pl/mega-sekurak-hacking-party-22-maja-2023 Używając kodu: mshp-majznizka-20 macie 20% zniżki na bilety STANDARD. DLA KOGO? Tradycyjnie stawiamy na merytorykę i brak nachalnego marketingu. Mam dla Was aż…

Czytaj dalej »

Jeśli jesteś przedsiębiorcą i chcesz zapewnić swoim pracownikom możliwość rozwoju oraz zwiększyć ich kompetencje, możemy Ci zaoferować wszystkie nasze szkolenia za darmo. Ich pełna lista znajduje się tutaj. Zapraszamy do przeczytania poniżej co trzeba zrobić by skorzystać z dofinansowania programu KFS. Czym jest KFS? Krajowy Fundusz Szkoleniowy to program rządowy, którego…

Czytaj dalej »

Sprawa rozpoczęła się w 2018 roku, kiedy doszło do dużego wycieku danych użytkowników (~2.2 milionów rekordów). UODO nałożyło wtedy dość wysoką karę pienieżną, którą później podtrzymał Wojewódzki Sąd Administracyjny: Jak jednak donosi właśnie Dziennik Gazeta Prawna: Wyrok w sprawie skargi kasacyjnej złożonej przez spółkę Morele.net zapadł na posiedzeniu niejawnym, dlatego…

Czytaj dalej »

Sprawę relacjonuje The Record. DNS4EU, będący na etapie planowania ma w założeniach dostarczyć bezpłatną usługę DNS dla 27 krajów członkowskich EU. Jaka jest motywacja całego projektu? Uniezależnienie się od DNSów, które są poza UE (np. Googlowych). W tym punkcie również pojawiają się potencjalne kwestie dotyczące RODO. Łatwe, hurtowe blokowanie domen…

Czytaj dalej »

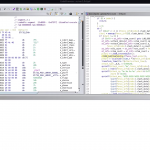

Czym jest Ghidra? Otwartoźrodłowym narzędziem do analizy plików binarnych. Posiada dekompilator, wsparcie dla x86/MIPS/ARM/… Właśnie wydano wersję 10.1, która zawiera m.in. poprawkę słynnego już buga log4shell. No dobra, dobra, ale jak w praktyce działa ta Ghidra? Zobaczcie więc, jak w prosty sposób można dzięki niej zlokalizować podatność klasy RCE w…

Czytaj dalej »

Mowa o naszym szkoleniu: wprowadzenie do bezpieczeństwa IT. W największym skrócie: Szkolenie kierowane jest do osób z IT / osób prywatnych, które jeszcze nie mają doświadczenia w technicznych aspektach bezpieczeństwa IT Szkolenie będzie nagrywane a dostęp będzie możliwy przez 3 miesiące od daty szkolenia (jeśli komuś nie odpowiada termin można…

Czytaj dalej »

Dla pewności – chodzi o rozwiązania VPN dające zdalny dostęp pracownikom do firm (a nie rozwiązania zapewniające „prywatność”). Pełen dokument możecie pobrać z tego miejsca. Dla niektórych może być zaskakująca jedna z pierwszych rekomendacji, zostawiających jako jedyną alternatywę IPsec-a…: Avoid selecting non-standard VPN solutions, including a class of products referred…

Czytaj dalej »

Tutaj można by postawić kropkę. No może jeszcze dodając tego czy tego linka. Ale na pewno nasi czytelnicy pogniewaliby się za zbytnią lakoniczność ;-) Zatem przypomnijmy jeszcze niedawną serię podatności o kryptonimie ProxyLogon – tutaj w dość tajemniczych okolicznościach wyciekł exploit, który był wykorzystywany bojowo. Niedawno z kolei ekipa Devcore (ta…

Czytaj dalej »

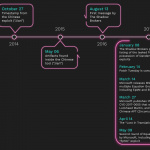

Pamiętacie głośny wyciek exploitów NSA, przez grupę hakerską Shadow Brokers w 2017 roku ? Jeśli nie, to pisaliśmy o tym dokładnie tutaj. Jak informują badacze z Check Point Research, jeden z opublikowanych exploitów był wykorzystywany przez Chińskich hakerów (APT 31) co najmniej 2 lata przed wyciekiem. Jian Vs EpMa Jak…

Czytaj dalej »

Zaczęło się niewinnie od zgłoszeń naszych czytelników, którzy dostali mniej takiego maila: Niewielka apteka, cóż – zdarza się. Ale niedługo później otrzymaliśmy cynk na Twitterze od Andrzeja o kolejnej aptece (patrz niżej). Na początek myśleliśmy, że chodzi o ten sam podmiot. Treść maila jest bowiem niemal identyczna (gimnastyka umysłowa: znajdźcie…

Czytaj dalej »